Spesso abbiamo parlato delle

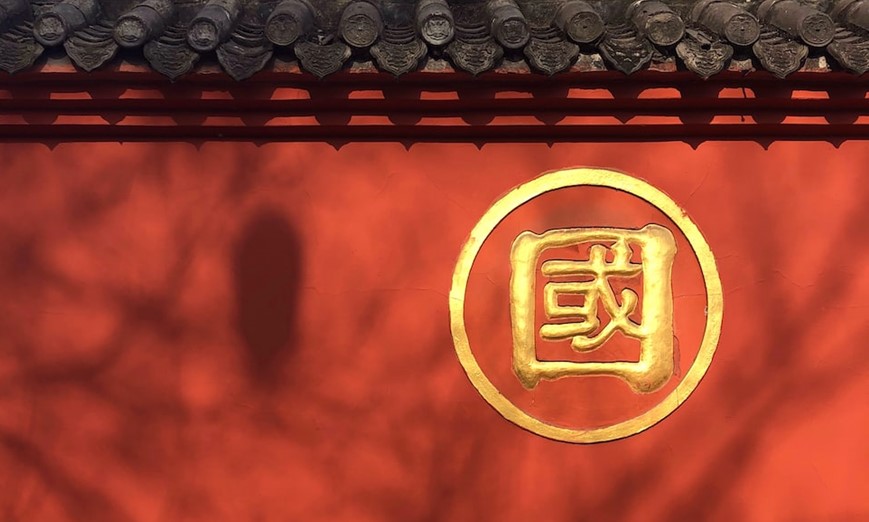

Ne sappiamo poco, ma alcune cose risultano note. Le principali parti di cui si compone l’apparato di intelligence cinese è composto da:

1) Ministero della sicurezza di stato: o #MSS costituito nel 1983, si tratta di una “agenzia di intelligence a spettro completo”, simile all’ex #KGB dell’Unione Sovietica, che si traduce in “Comitato per la sicurezza dello Stato” .

2) Ministero della pubblica sicurezza: questo ministero si occupa delle dinamiche della sicurezza interna, oltre all’antiterrorismo. Inoltre controlla la politica informatica interna della Cina.

3) Ufficio di intelligence del dipartimento e del personale congiunto: questa è l’agenzia di intelligence esterna dell’Esercito popolare di liberazione della Cina.

4) Forza di supporto strategica: Questa agenzia del PLA gestisce tutto ciò che riguarda la guerra cibernetica, conducendo una serie di operazioni, dalle interferenze politiche all’estero, alla realizzazione di hacking mirati a segreti militari e commerciali, alle operazioni psicologiche, comunemente note come #PsyOps.

#redhotcyber #cybersecuruty #cina #intelligence

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Vulnerabilità

VulnerabilitàVenerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore umano possa avere effetti immediati e…

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…