La libertà di Internet globale continua a diminuire di anno in anno. E la libertà di espressione su Internet è sottoposta a una pressione senza precedenti. Tali tristi conclusioni sono state fatte dagli esperti di Freedom House in precedenza, che hanno compilato un rapporto annuale sullo stato della libertà di Internet nel mondo.

Il Kazakistan ottenne solo 33 punti su 100. Nel frattempo, secondo la scala Freedom House, 39 punti o meno indicano la mancanza di libertà di Internet.

Gli esperti di Freedom House osservarono che, nonostante le promesse del presidente Kassym-Zhomart Tokayev di attuare le riforme, la situazione non è cambiata in meglio. Non c’è ancora competizione politica nel Paese, le forze dell’ordine imprigionano gli oppositori sotto qualsiasi pretesto ei principali media sono nelle mani dello Stato o di proprietà di uomini d’affari affiliati alle autorità.

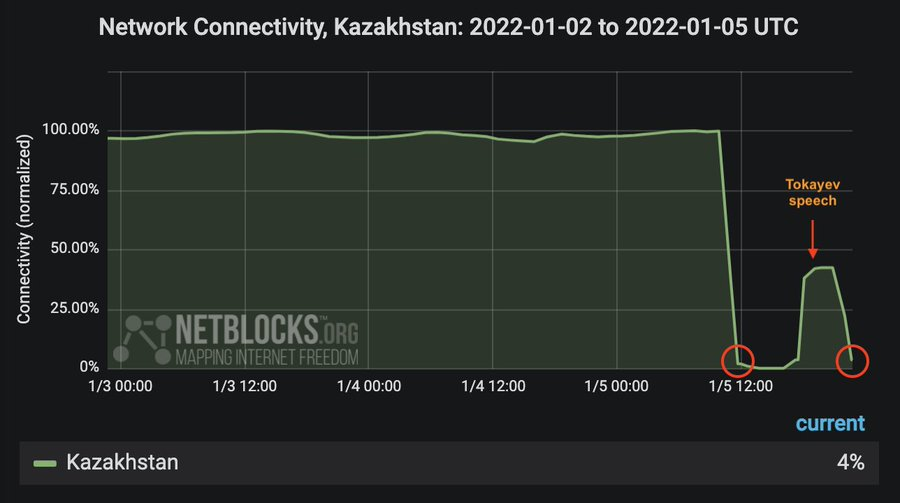

E oggi non sta andando affatto meglio in quanto internet, nuovamente ha smesso di funzionare in Kazakistan, secondo l’ organizzazione NetBlocks che analizza il traffico di internet globale.

“Confermato: il Kazakistan è ora l’epicentro di una chiusura di Internet a livello nazionale dopo una giornata di interruzioni di connettività internet mobile e restrizioni parziali”

afferma la pagina Twitter della risorsa di monitoraggio.

In precedenza è stato riferito che sullo sfondo delle proteste nelle più grandi città del Kazakistan, i principali messenger, come Telegram, WhatsApp e Signal, hanno smesso di funzionare.

È stata anche segnalata la sospensione di Internet mobile.