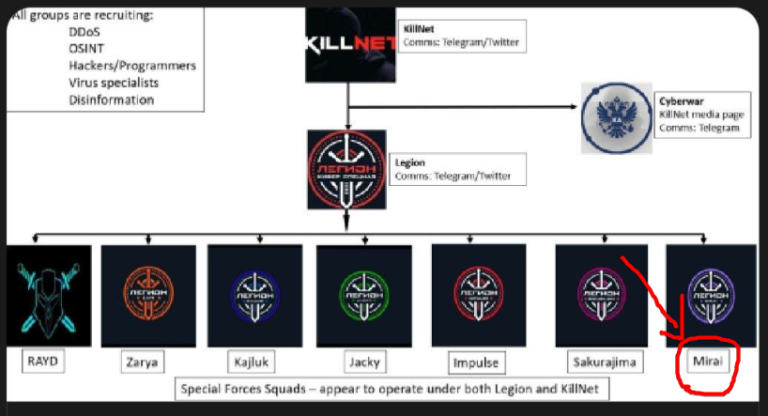

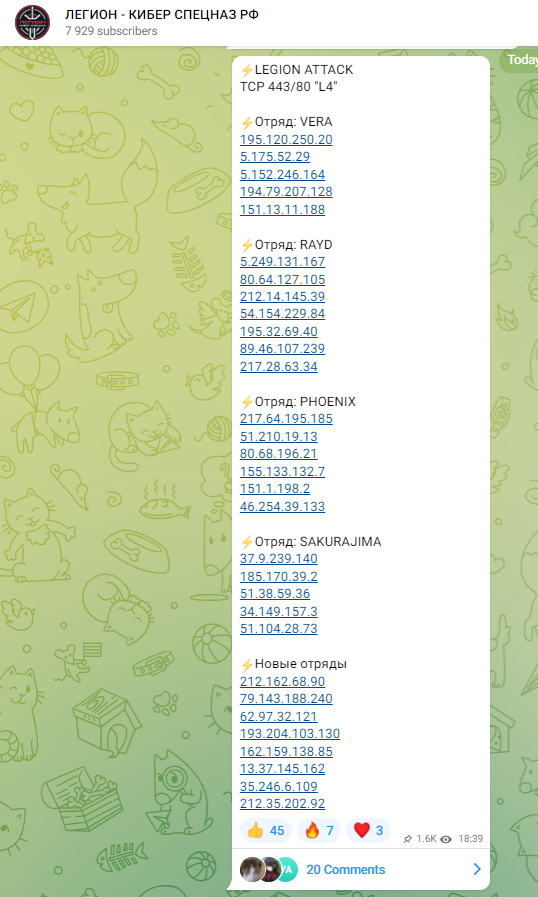

Legion, il gruppo gestito da Killnet, pubblica nuovi obiettivi per i suoi gruppi quali VERA, RAYD, PHOENIX, SAKURAJIMA e altri nuovi gruppi arruolati di recente.

Ricordiamo che i sotto-gruppi di Legion sono stati riportati recentemente in uno “pseudo” organigramma pubblicato nel canale Telegram di Killnet e di Legion, riportando i vari loghi con colori differenti.

Riportiamo l’immagine di seguito.

All’interno del messaggio sono presenti diverse infrastrutture italiane tra le quali il Senato della repubblica (già preso di mira ultimamente ben 2 volte), la Banca D’Italia, Consip, EurTel, ITnet, Unidata, Areoporti di Torino e di Napoli e molti altri ancora.

Il messaggio riporta che dovranno essere colpiti i servizi 80/443 con molta probabilità tramite attacchi DDoS:

ATTACCO DELLA LEGIONE

TCP 443/80 "L4"

⚡Squadra: VERA

195.120.250.20

5.175.52.29

5.152.246.164

194.79.207.128

151.13.11.188

⚡️Squadra: RAYD

5.249.131.167

80.64.127.105

212.14.145.39

54.154.229.84

195.32.69.40

89.46.107.239

217.28.63.34

⚡️Squadra: PHOENIX

217.64.195.185

51.210.19.13

80.68.196.21

155.133.132.7

151.1.198.2

46.254.39.133

⚡️Squadra: SAKURAJIMA

37.9.239.140

185.170.39.2

51.38.59.36

34.149.157.3

51.104.28.73

⚡️Nuove squadre

212.162.68.90

79.143.188.240

62.97.32.121

193.204.103.130

162.159.138.85

13.37.145.162

35.246.6.109

212.35.202.92

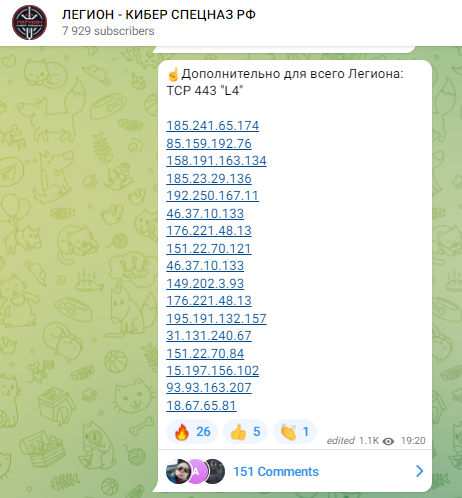

☝️Inoltre per l'intera Legione:

TCP 443 "L4"

185.241.65.174

85.159.192.76

158.191.163.134

185.23.29.136

192.250.167.11

46.37.10.133

176.221.48.13

151.22.70.121

46.37.10.133

149.202.3.93

176.221.48.13

195.191.132.157

31.131.240.67

151.22.70.84

15.197.156.102

93.93.163.207

18.67.65.81

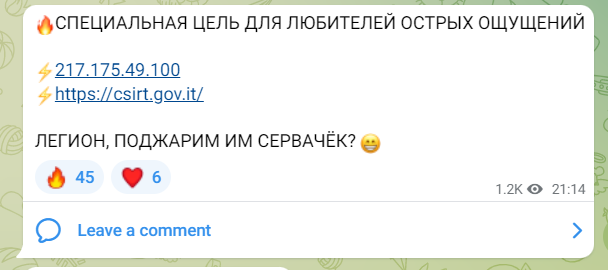

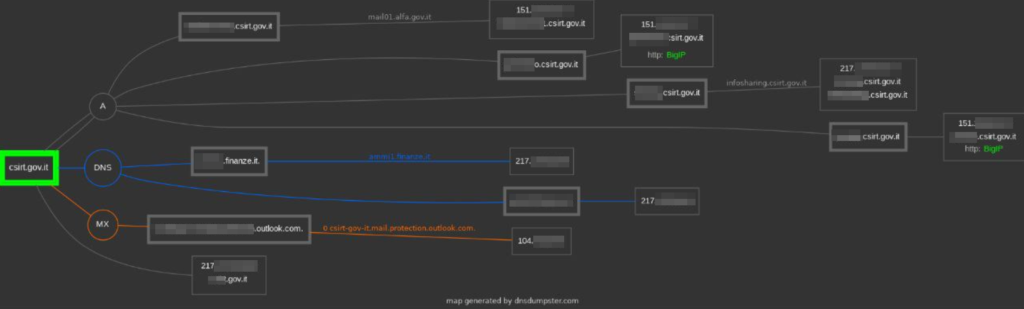

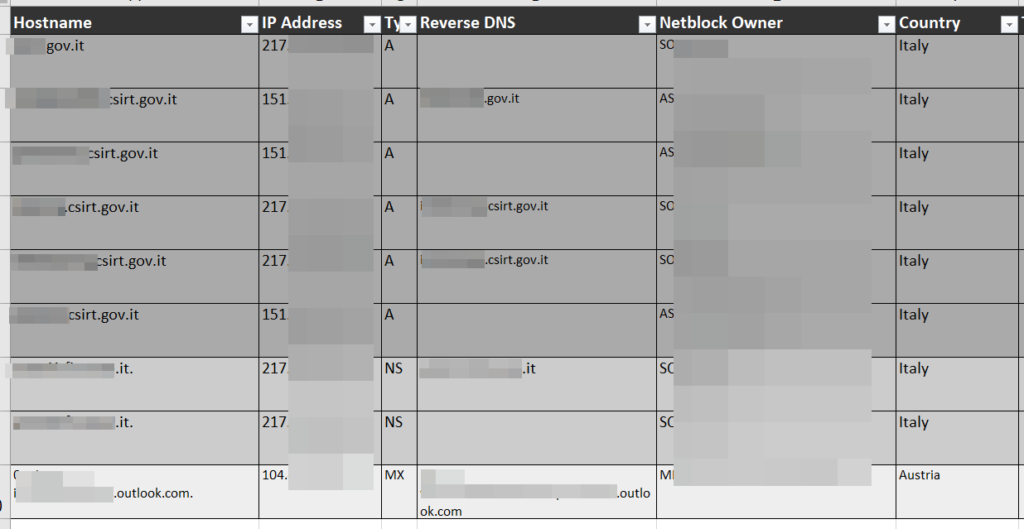

Inoltre dagli ultimi post, il collettivo ha pubblicato il mapping dell’infrastruttura dello CSIRT e ha pubblicato il seguente post riportando come “special target” due obiettivi afferenti allo CSIRT Italia.

🔥SPECIAL TARGET FOR THRILL-LOOKERS

⚡️217.175.49.100

⚡️https://csirt.gov.it/

LEGION, GET THEM A SERVACHE? 😁