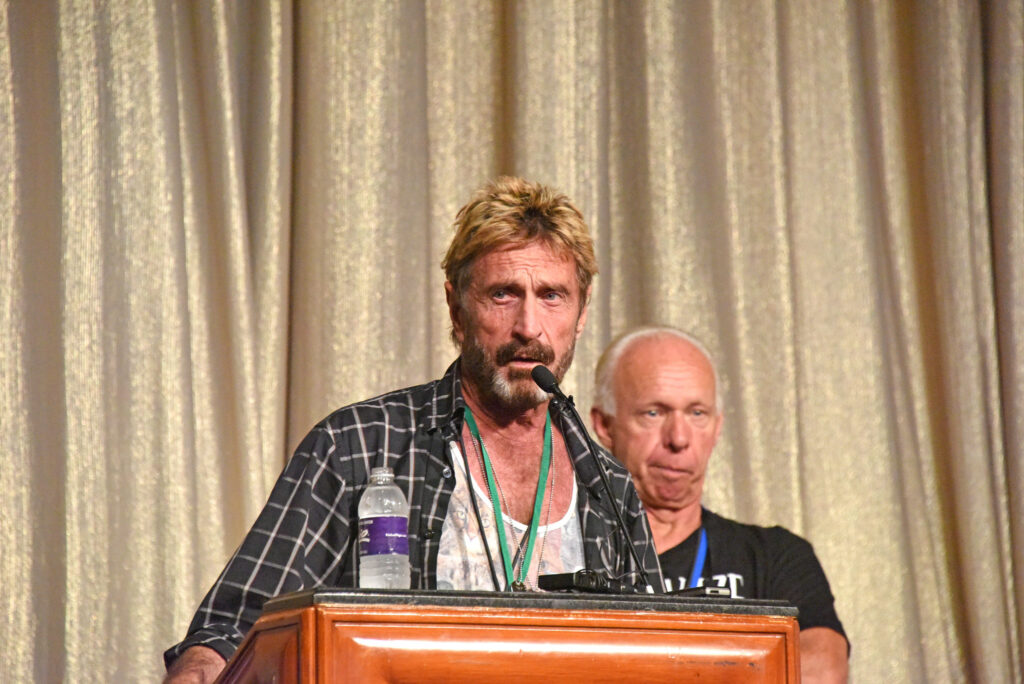

Nel luglio 2017, John #McAfee ha dichiarato che avrebbe “eat his own dick” (lo riportiamo in inglese) qualora #Bitcoin non avesse raggiunto il valore unitario di 500.000 dollari entro tre anni.

Oggi #BTC è vicino a circa 9.000 dollari e siamo molto lontani dalle previsioni di McAfee.

McAfee è stato un grande sostenitore ed entusiasta della #moneta #decentralizzata, tecnologia a prova di censura e di controllo dalle banche centrali, e dopo i primi segni di rialzo del 2017 ecco il #Tweet con cui aveva detto “sul lungo termine bitcoin si attesterà a 500.000 dollari entro tre anni, scommettiamo?”

Ma tutti siamo concordi che a lungo termine Bitcoin avrà due possibili alternative:

1) a causa del modello bancario attuale prenderà piede ed arriverà ad un valore unitario da cifre da 5 zeri;

2) diventerà un cimelio ed un ricordo di una tecnologia passata, priva di un qualsiasi valore economico.

Ma intanto a luglio del 2020, come predetto da McAfee ci troviamo ancora in una situazione non chiara.

#redhotcyber #cybersecurity #criptovalute #moneta #nakamoto

https://cryptothenews.com/mcafee-calls-bitcoin-worthless-saying-he-never-believed-it-hits-1m/