LockBit colpisce ancora una realtà italiana.

Questa volta si tratta della Torello di Montoro (AV), storica realtà imprenditoriale nata nel 1975, la quale opera nel campo dei servizi per l’autotrasporto, la logistica e la distribuzione. L’azienda nasce dall’intuizione imprenditoriale di Nicola Torello ed è oggi gestita dai figli Umberto, Concetta e Antonio con gli stessi princìpi con la quale è nata.

Un uomo solo ha reso possibile tutto questo iniziando un’avventura che, con piacere e orgoglio, tutti noi portiamo ogni giorno in Europa. Grandi aziende di produzione e distribuzione – nazionali ed internazionali – hanno scelto Torello come loro vettore privilegiato. L’unione del gruppo, la disponibilità, l’impegno, l’approccio serio ed efficiente sono valori condivisi.

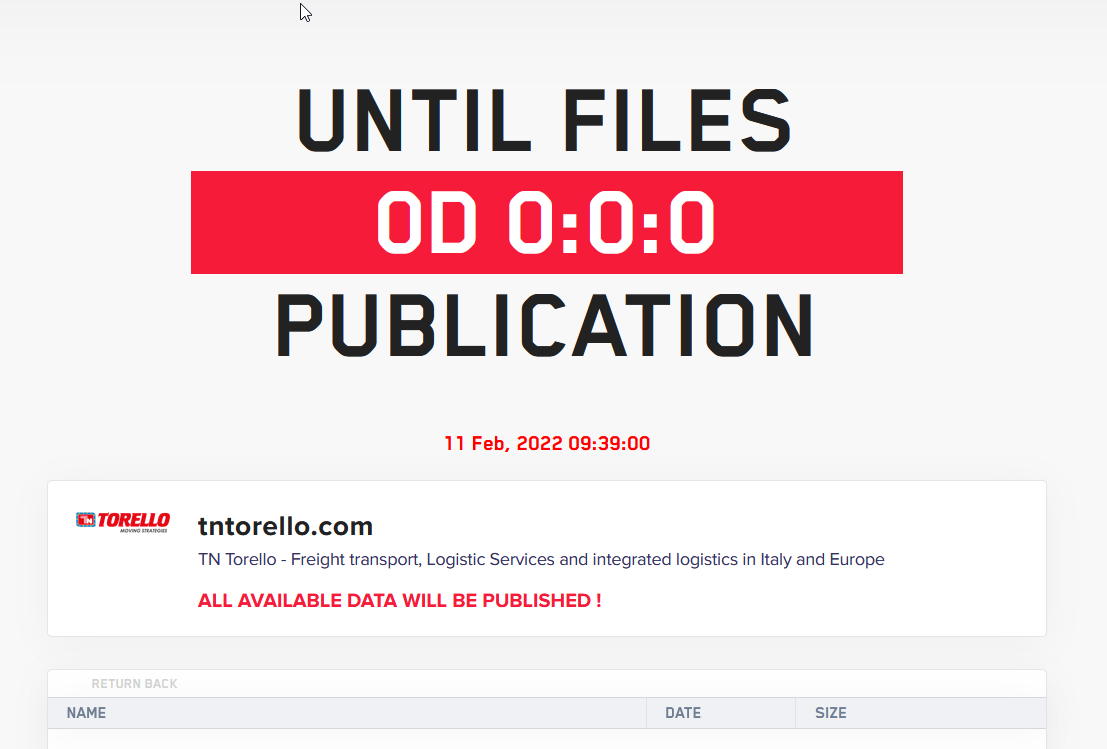

Questo è quanto si legge sul loro sito. Invece nel Data Leak Site (DSL) della famigerata cybergang LockBit, è stato riportato di recente un avviso che riporta che l’azienda è stata vittima del ransomware e che i dati verranno pubblicati nella giornata di domani, 11 febbraio alle 09:39, ora UTC.

Quando le aziende vengono pubblicate con il relativo countdown, vuol dire che le trattative per il pagamento del riscatto non stanno andando a buon fine, pertanto LockBit pubblicando l’avviso, che nello specifico minaccia di divulgare ben 307956, vuole avviare una ulteriore pressione per far si che venga pagato il riscatto dei dati.

Il ransomware LockBit

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione