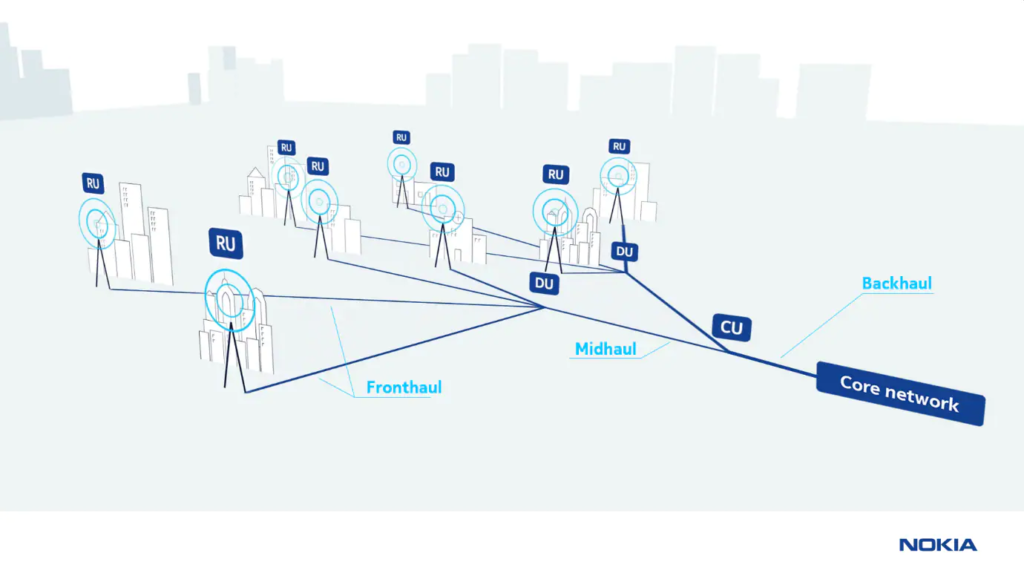

In telecomunicazioni, una baseband (o banda base) è un sistema di comunicazione wireless che permette di interconnettere uno smartphone con la rete cellulare. Si tratta di quegli apparati che sono presenti sui tetti dei palazzi che permettono, attraverso le loro antenne, di interconnettere i telefonini alla “core network” mobile.

La core network (o rete centrale) è la parte fondamentale dell’infrastruttura di comunicazione mobile che gestisce il flusso di dati e il routing delle informazioni tra gli utenti, i dispositivi mobili e i servizi di rete.

Durante un’analisi di sicurezza effettuata dal laboratorio di ricerca 0-day Red Team Research di TIM su alcuni prodotti di Nokia nell’ambito delle telecomunicazioni 5G, il laboratorio ha rilevato una nuova vulnerabilità sul prodotto Nokia Web Element Manager < 22R1

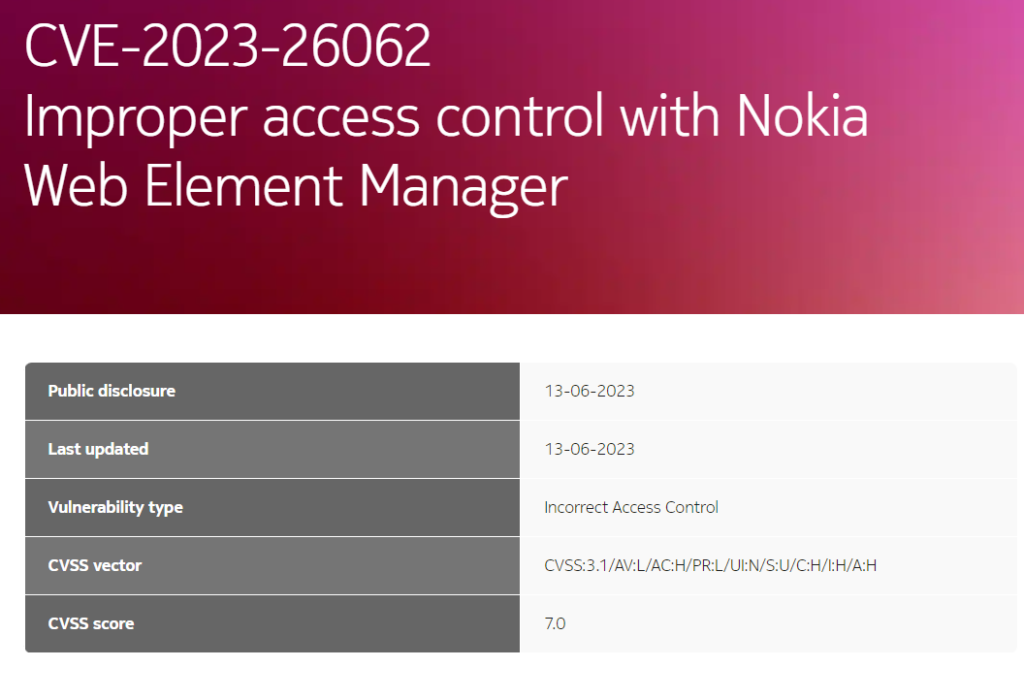

RTR pubblica all’interno del sito web istituzionale la news, dopo aver attivato il processo di Coordinated Vulnerability Disclosure (CVD) con Nokia la quale ha prontamente emesso la fix di sicurezza sull’apparato. Di seguito il bollettino della vulnerabilità rilevata:

| Codice CVE | CVSSv3 | Tipologia |

| CVE-2023-26062 | 7.0 | Improper Access Control- CWE-284 |

È importante che le aziende (come in questo caso Nokia), collaborino con la community hacker che scoprono vulnerabilità di sicurezza in modo etico e trasparente. In questo modo i loro prodotti possono essere costantemente analizzati e migliorati prima che possano essere sfruttate dai malintenzionati.

Migliorare la sicurezza dei loro prodotti aumentare la fiducia dei clienti nei confronti del vendor in quanto fa comprendere che la sicurezza è un elemento abilitante dei prodotti stessi.

Nokia Web element manager è un software di gestione remota e locale per le BBU (Base Band Unit). Un’unità di banda di base (BBU) è un dispositivo nei sistemi di telecomunicazione che trasporta una frequenza di banda di base, generalmente da un’unità radio remota, alla quale è collegato il core della rete 5G che permette agli utenti di usufruire di questa nuova tecnologia.

Il traffico generato dagli utenti viene instradato utilizzando un protocollo chiamato GTP (GPRS Tunnelling Protocol) verso il backend che fornisce e servizi messi a disposizione dagli operatori.

Con tale vulnerabilità identificata dalla CVE-2023-26062 un attaccante senza privilegi amministrativi è in grado di eseguire l’intercettazione del traffico GTP di tutti gli utenti connessi alla cella in real-time. In questo modo è possibile intercettare pacchetti VoLTE, GSM e di tutte le altre tecnologie messe a disposizione dalla cella.

Si tratta di uno tra i pochi centri italiani di ricerca sui bug di sicurezza, dove da diverso tempo vengono effettuate attività che mirano all’identificazione di vulnerabilità non documentate. Le attività condotte dal team, portano ad una successiva emissione di CVE sul National Vulnerability Database degli Stati Uniti D’America, terminato il percorso di Coordinated Vulnerability Disclosure (CVD) con il vendor del prodotto.

Nel corso di 3 anni di attività, abbiamo visto il laboratorio, rilevare moltissimi bug 0-day su prodotti best-in-class e big vendor di valenza internazionale, come ad esempio Oracle, IBM, Fortinet, F5, Ericsson, Red Hat, Nokia, Computer Associates, Siemens, F5, Fortinet, QNAP, Johnson & Control, Schneider Electric, oltre ad altri fornitori su tipologie differenti di architetture software/hardware.

Nel corso del tempo, sono stati emessi oltre 110 CVE, dove oltre 10 risultano con severità Critical (9,8 di score CVSSv3).

Relativamente ad una vulnerabilità rilevata dal gruppo di ricerca sul prodotto Metasys Reporting Engine (MRE) Web Services, del fornitore Johnson & Control, la Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti D’America, ha emesso un avviso di sicurezza riportando come Background i settori quali: “CRITICAL INFRASTRUCTURE SECTORS, COUNTRIES/AREAS DEPLOYED e COMPANY HEADQUARTERS LOCATION”.

Si tratta di una realtà tutta italiana che emette CVE con costanza, contribuendo in maniera fattiva alla ricerca delle vulnerabilità non documentate a livello internazionale. RTR si sta distinguendo a livello paese sull’elevata caratura delle attività svolte, oltre a contribuire all’innalzamento dei livelli di sicurezza dei prodotti utilizzati da organizzazioni e singole persone.