I media riportano che l’installazione di Telegram sui dispositivi Xiaomi è ora bloccata dalla MIUI. In Cina, Xiaomi contrassegna Telegram come un’app pericolosa e la blocca per motivi di sicurezza.

Per MIUI (pronunciato mi-yu-ai) si intende una ROM per smartphone e tablet sviluppato da Xiaomi basato su Android.

Nel 2022, MIUI ha aggiunto funzionalità che hanno dato al sistema operativo la possibilità di contrassegnare e bloccare l’avvio di app potenzialmente dannose sui dispositivi dell’azienda. La funzione, ufficialmente intesa a proteggere da truffe e chiamate spam, è stata criticata quasi immediatamente poiché gli utenti sospettavano che si trattasse del velato tentativo di Xiaomi di tracciare l’attività degli utenti, oltre a cooperare con le autorità cinesi, per censurare app specifiche.

Questi sospetti sono stati rafforzati dal fatto che MIUI ha iniziato a bloccare le applicazioni che consentivano agli utenti di apportare modifiche profonde alle impostazioni di rete.

Se un’app è considerata dannosa o pericolosa, MIUI tenta di rimuoverla dal dispositivo e di bloccarne l’installazione. Come ora scrive Bleeping Computer, la MIUI ha recentemente iniziato a segnalare Telegram come un’app pericolosa e a bloccarne l’installazione in Cina.

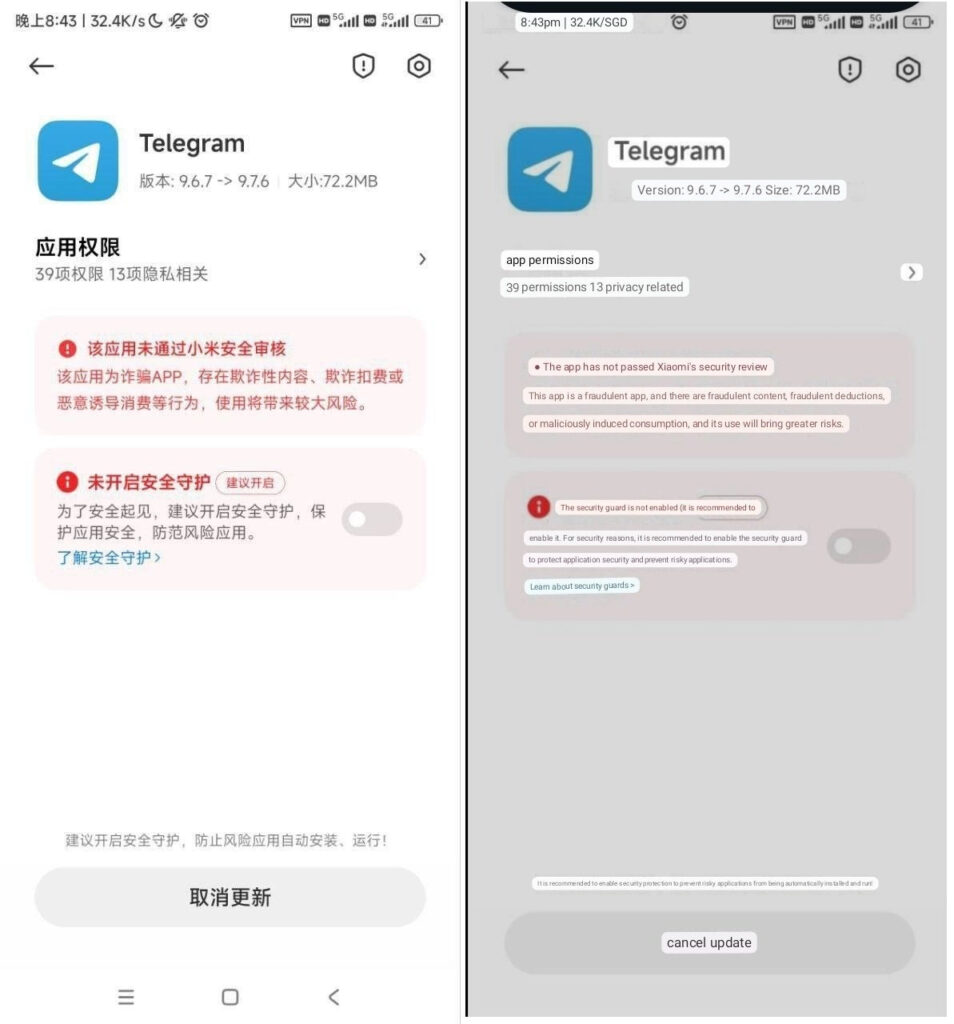

Secondo i messaggi nei canali Telegram, se la MIUI rileva il messenger, viene visualizzato un avviso:

“L’app non ha superato il controllo di sicurezza Xiaomi. Questa applicazione è fraudolenta e il suo utilizzo può comportare rischi quali addebiti fraudolenti o addebiti irragionevoli. Per motivi di sicurezza, si consiglia di abilitare misure di salvaguardia per garantire la sicurezza e proteggere da applicazioni pericolose.”

I giornalisti, citando uno sviluppatore mobile cinese, confermano che i rapporti secondo cui la MIUI ora considera Telegram pericoloso sono autentici.

Storicamente, le autorità cinesi hanno cercato di imporre restrizioni e divieti assoluti su molte delle principali piattaforme, tra cui Facebook, Twitter, WhatsApp e Google. Anche la Cina ha recentemente rivolto la sua attenzione alle app che facilitano la comunicazione o la condivisione di contenuti, tra cui Telegram. I giornalisti ritengono che tutto ciò indichi il rafforzamento del controllo delle autorità sullo spazio della comunicazione digitale.