Negli ultimi giorni, su un forum underground noto per ospitare attività illegali, è apparso un annuncio che merita molta attenzione.

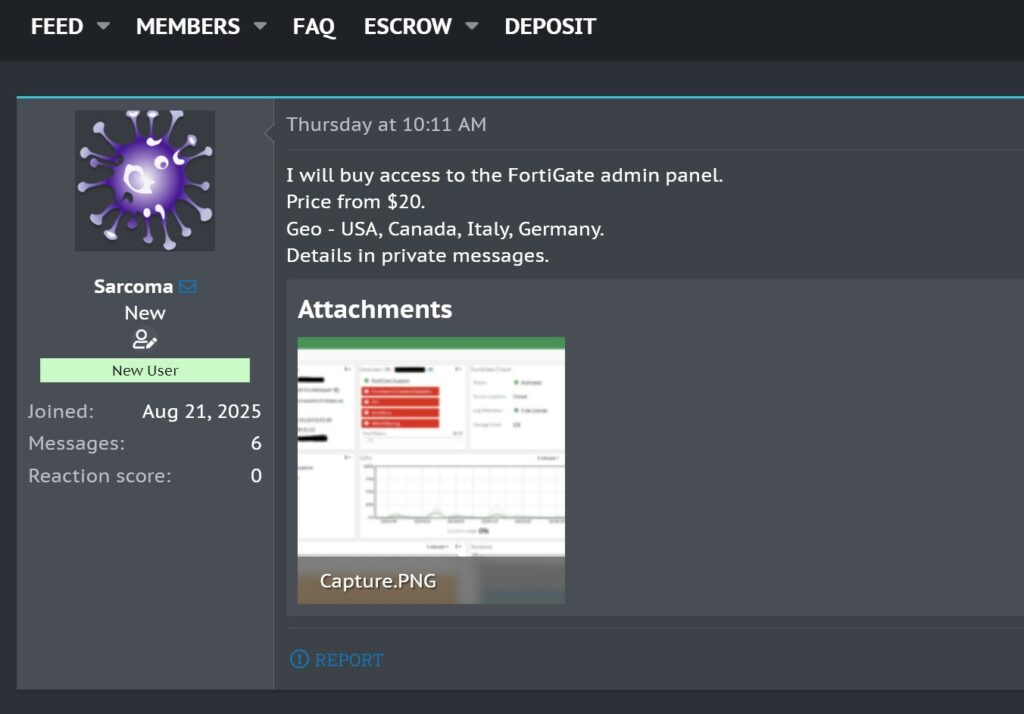

Un utente appena registrato, con il nickname “Sarcoma”, ha pubblicato un messaggio in cui si dice disposto ad acquistare accessi ai pannelli di amministrazione dei firewall FortiGate.

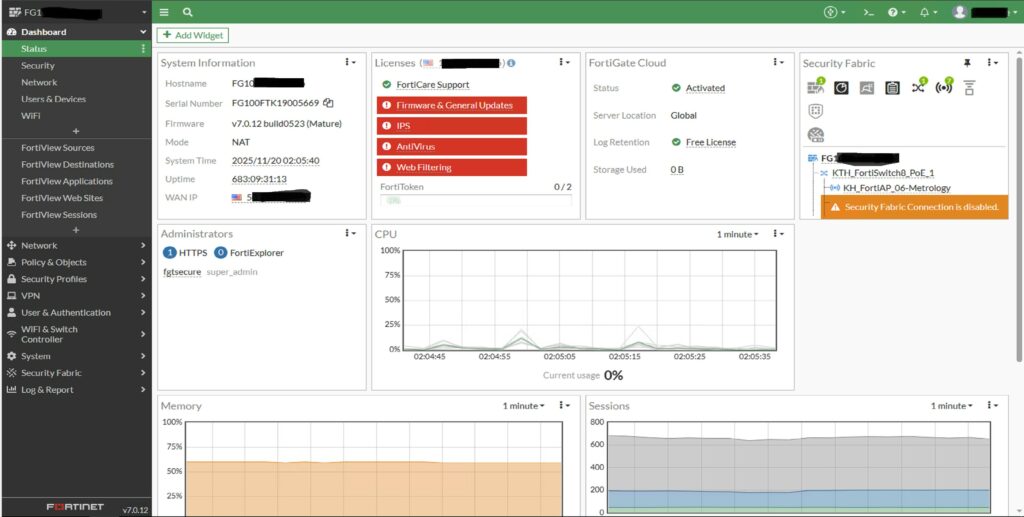

L’annuncio è piuttosto esplicito: offre un compenso a partire da 20 dollari ad accesso e specifica che gli interessano accessi provenienti da Stati Uniti, Canada, Italia e Germania. Per rendere il tutto più credibile ha allegato anche uno screenshot che richiama l’interfaccia di gestione dei sistemi Fortinet.

Il valore di un pannello amministrativo FortiGate nelle mani sbagliate è enorme. Chi riesce ad entrarci può alterare completamente il comportamento del firewall: aprire porte, creare backdoor, disattivare i log e preparare il terreno per intrusioni più profonde. Non è un caso che questi accessi siano molto ricercati nel cybercrime.

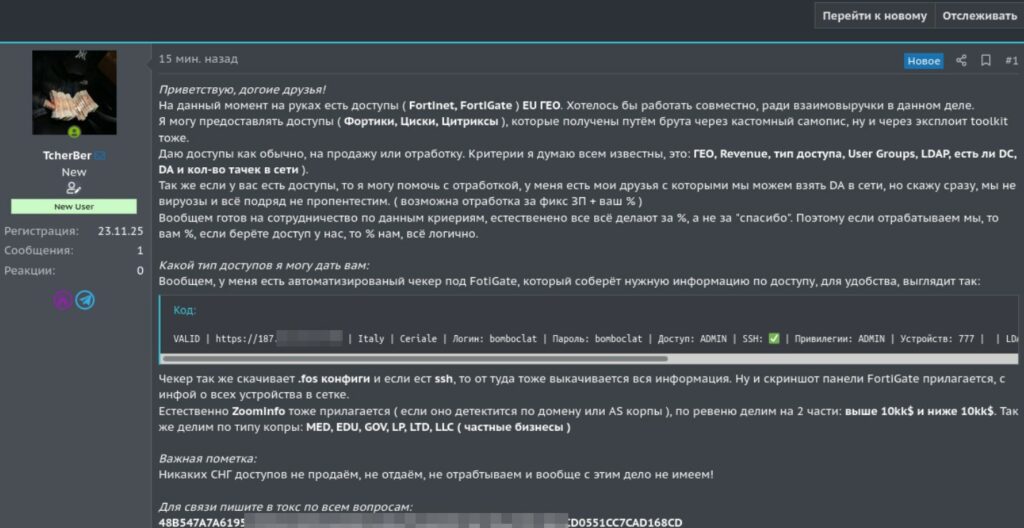

Questi forum non sono semplici bacheche: sono veri e propri mercati neri in cui si incontrano due figure chiave. Da una parte ci sono gli Initial Access Broker (IaB), professionisti del crimine informatico che si specializzano nell’individuare vulnerabilità, configurazioni sbagliate o credenziali esposte. Il loro compito è ottenere un primo punto di ingresso nelle reti aziendali. Dall’altra parte ci sono gruppi criminali più strutturati, spesso legati ad attività di ransomware o furto di dati, che acquistano questi accessi pronti all’uso per muoversi più velocemente e ridurre i costi delle intrusioni. È un ecosistema perfettamente organizzato, in cui ognuno trae profitto da una parte specifica della “filiera”.

La presenza di un annuncio rivolto anche alla geografia italiana è un segnale chiaro: le aziende del nostro Paese restano un bersaglio appetibile, soprattutto quando i loro firewall non vengono aggiornati o vengono lasciati esposti su Internet senza le dovute precauzioni. Per difendersi è fondamentale applicare con regolarità tutte le patch di sicurezza rilasciate da Fortinet, molte delle quali riguardano vulnerabilità critiche che in passato sono state sfruttate proprio per ottenere accesso non autorizzato ai sistemi.

Un altro aspetto troppo spesso sottovalutato riguarda la visibilità dei servizi di amministrazione. I pannelli di gestione e gli strumenti utilizzati per configurare i firewall non dovrebbero essere mai raggiungibili direttamente dalla rete pubblica.

È necessario isolarli, limitarne drasticamente l’accesso e renderli disponibili solo attraverso reti interne, VPN sicure e metodi di autenticazione più robusti. Lasciarli esposti equivale a offrire un bersaglio perfetto, pronto per essere scambiato nei forum underground proprio come l’annuncio che ha dato il via a questa riflessione.

In un contesto in cui gli accessi si comprano e vendono come una qualsiasi merce digitale, la sicurezza delle reti aziendali non può più permettersi leggerezze. Ogni sistema esposto è una potenziale porta d’ingresso, e qualcuno là fuori è pronto a pagarla – anche pochi dollari – pur di aprirla.

Questo articolo si basa su informazioni, integralmente o parzialmente tratte dalla piattaforma di intelligence di Recorded Future, partner strategico di Red Hot Cyber e punto di riferimento globale nell’intelligence sulle minacce informatiche. La piattaforma fornisce analisi avanzate utili a individuare e contrastare attività malevole nel cyberspazio.