Gli specialisti della società svizzera di sicurezza informatica PRODAFT hanno pubblicato i risultati di uno studio di 18 mesi sul gruppo di cyber-estorsione PYSA.

PYSA (acronimo di “Protect Your System, Amigo”) è l’eredità del ransomware Mespinoza. Il malware è stato rilevato per la prima volta a dicembre 2019 ed è stato il quarto ransomware più utilizzato nell’ultimo trimestre del 2021.

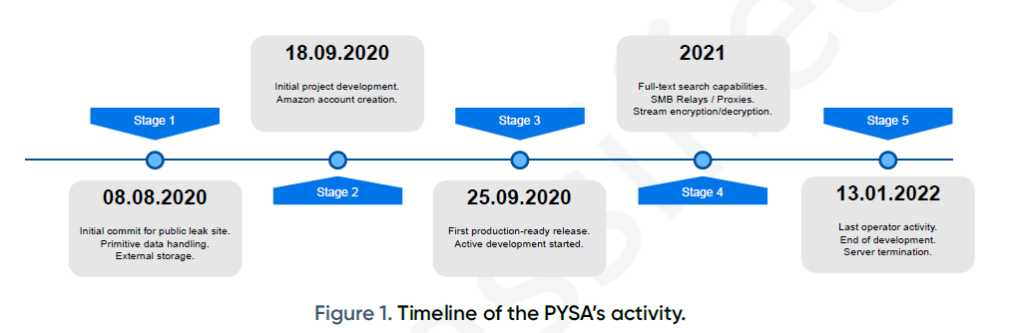

Da settembre 2020, il gruppo ha rubato informazioni riservate a 747 vittime. Nel gennaio 2022, i suoi server sono stati rimossi.

Secondo Intel 471, la maggior parte delle vittime si trova negli Stati Uniti (59,2% di tutti gli attacchi PYSA) e nel Regno Unito (13,1%). Molto spesso PYSA ha attaccato le organizzazioni governative, educative e sanitarie.

Come altri gruppi ransomware, PYSA ha utilizzato una doppia tattica di estorsione: pubblicare i file rubati della vittima se si rifiutava di pagare il riscatto.

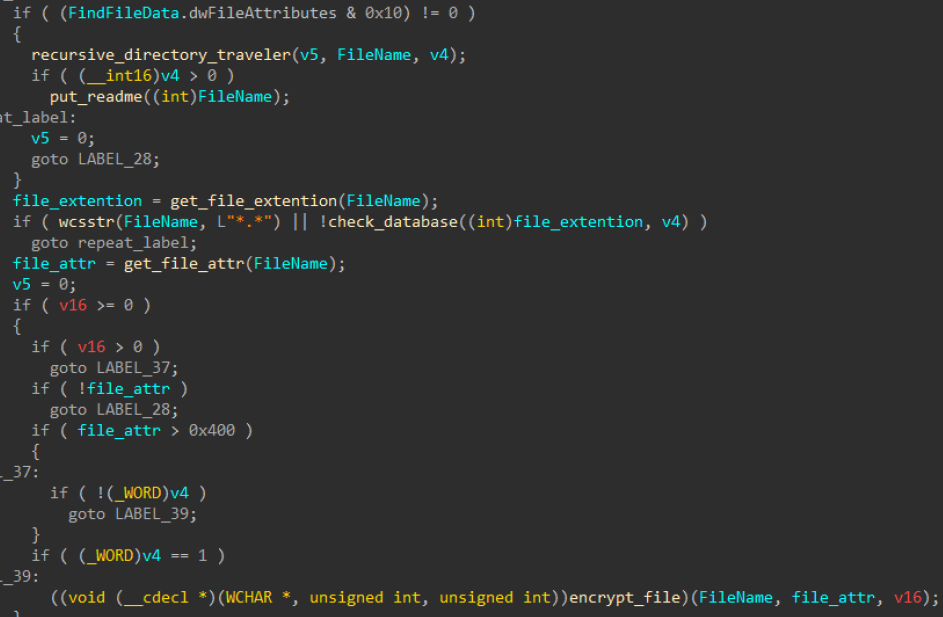

I file crittografati dal malware venivano generati con l’estensione .pysa. Per decifrarli era necessaria una chiave RSA privata, che poteva essere ottenuta solo pagando un riscatto agli estorsionisti. Quasi il 58% delle vittime che hanno pagato l’importo richiesto sono state in grado di ripristinare l’accesso ai propri file.

Questo dato deve far riflettere, in quanto non sempre dopo il pagamento del riscatto, è possibile decifrare i file, in quanto possono subentrare problematiche di diversa natura.

Gli specialisti PRODAFT sono riusciti a trovare una cartella .git pubblicamente accessibile gestita dagli operatori PYSA e hanno scoperto il login di uno degli autori del progetto: [email protected] .

L’operazione PYSA ha coinvolto almeno 11 account, la maggior parte dei quali sono stati creati l’8 gennaio 2021. Il 90% di tutta l’attività nel pannello di controllo del malware è stata rappresentata da quattro account: t1, t3, t4 e t5.

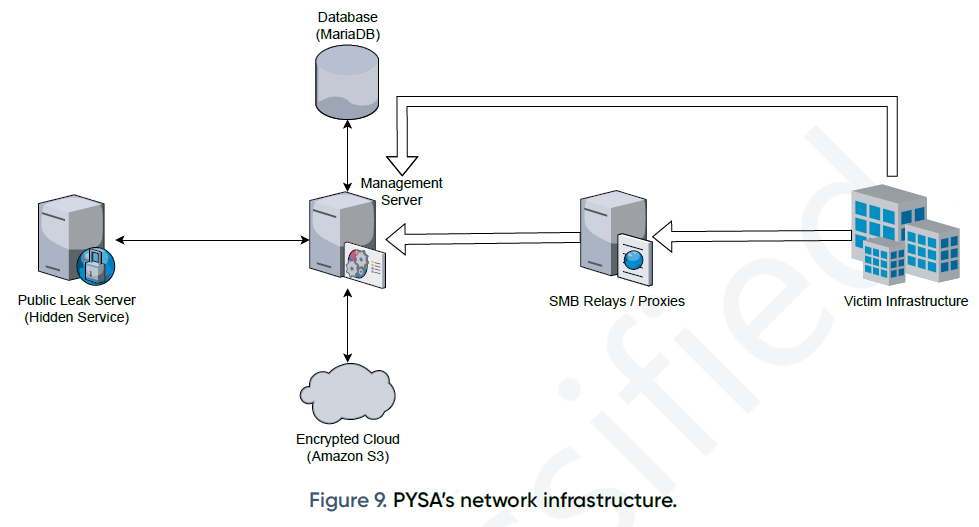

L’infrastruttura PYSA includeva anche container Docker, inclusi server di leak pubblici, database e server di comando e controllo, oltre a un cloud Amazon S3 per l’archiviazione di file crittografati.

“Il gruppo è supportato da sviluppatori competenti che applicano moderne metodologie sul ciclo di vita del codice. Ciò indica un ambiente professionale con una distribuzione ben organizzata delle responsabilità, piuttosto che una rete scarsamente connessa di hacker semi-autonomi”

hanno affermato i ricercatori.