Piccole e medie imprese tremate, sta arrivando RTM Locker.

I ricercatori di sicurezza informatica della società di sicurezza Trellix hanno dettagliato le tattiche di un nuova cyber gang emergente chiamata RTM Locker (“Read The Manual” Locker).

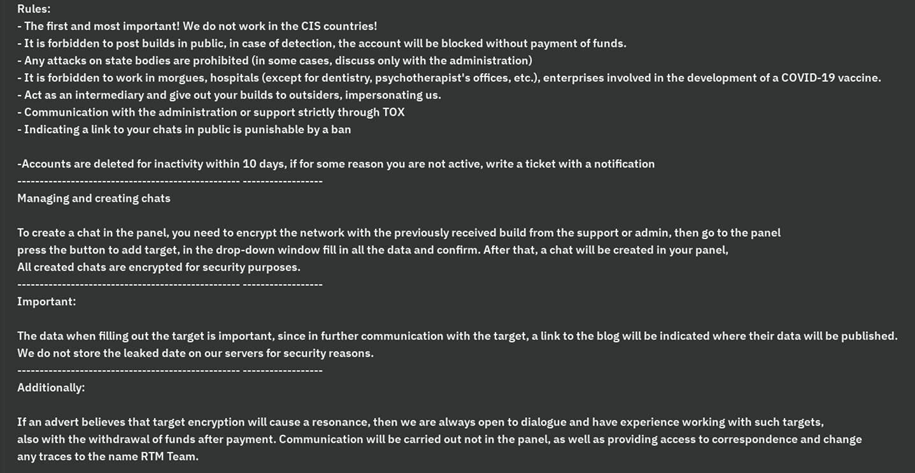

Si tratta di una operazione di Ransomware-as-a-Service (RaaS) la quale esegue attacchi informatici per profitto. RTM Locker utilizza gli affiliati per riscuotere il riscatto dalle vittime e tutti i partner devono rispettare le rigide regole del gruppo.

Una caratteristica fondamentale del gruppo è la sua capacità di operare nell’ombra, evitando deliberatamente obiettivi di alto profilo che potrebbero attirare l’attenzione sulle azioni dei criminali informatici.

Il loro atteggiamento prudente non è privo di ragione, a parte le ovvie implicazioni delle loro attività illegali. Altre bande di ransomware sono arrivate al punto in cui hanno attirato l’attenzione dei media mainstream, rendendole una priorità sia per le forze dell’ordine che per i ricercatori di sicurezza. Ricordiamo appunto la cybergang DarkSide che nel 2021, dopo l’attacco alla Colonial Pipeline ha attirato l’attenzione di Stati Uniti e Russia.

Pertanto, i paesi della CSI, nonché gli obitori, gli ospedali, le società associate al vaccino COVID-19, le infrastrutture critiche, le forze dell’ordine e altre società sono esclusi dall’elenco degli obiettivi di RTM Locker.

Le build dannose di RTM Locker sono vincolate da rigide normative che vietano agli affiliati di divulgare campioni, altrimenti rischiano di essere bloccati. Tra le altre regole previste c’è una clausola che blocca gli affiliati se rimangono inattivi per 10 giorni senza preavviso.

Il requisito che gli affiliati debbano essere sempre attivi, rende difficile se non impossibile per gli addetti ai lavori e i ricercatori di sicurezza informatica infiltrarsi al suo interno.

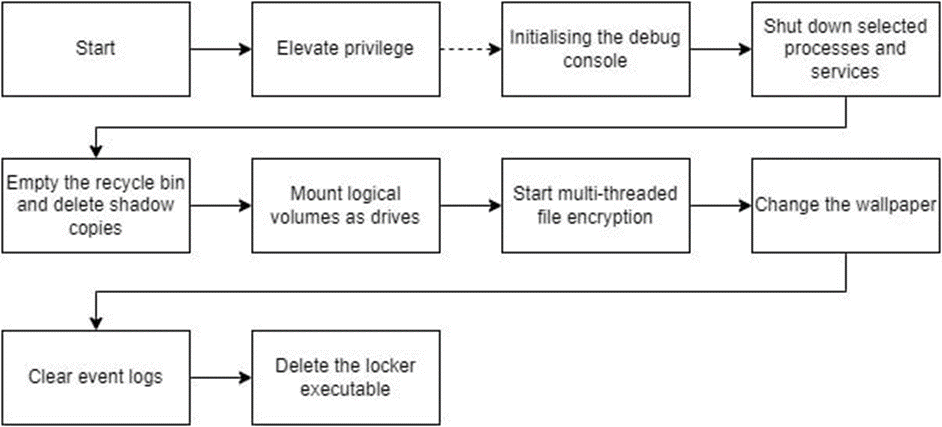

Il payload RTM Locker è in grado di eseguire le seguenti operazioni:

I risultati suggeriscono che il gruppo di criminali informatici continuerà ad utilizzare nuove tattiche e metodi per aiutarli a rimanere inosservati sia dagli investigatori che dalle forze dell’ordine.