L’ecosistema del cybercrimine russo è entrato in una fase di profonda mutazione, innescata da una combinazione di fattori: una pressione internazionale senza precedenti da parte delle forze dell’ordine, un riorientamento delle priorità interne e i persistenti, benché evoluti, legami tra la criminalità organizzata e lo Stato russo.

Un evento chiave è stata l’Operazione Endgame, lanciata nel maggio 2024, un’iniziativa multinazionale volta a colpire gruppi di ransomware, servizi di riciclaggio e infrastrutture correlate, anche all’interno di giurisdizioni russe. In risposta, le autorità russe hanno condotto una serie di arresti e sequestri di alto profilo.

Queste azioni segnano un allontanamento dalla storica posizione di quasi totale non interferenza della Russia nei confronti dei cybercriminali che operano a livello interno. Il tradizionale concetto di Russia come “rifugio sicuro” per questi attori si complica, divenendo sempre più condizionato e selettivo. Questa analisi si basa su un recente report elaborato dagli esperti di Recorded Future, un’organizzazione statunitense con cui Red Hot Cyber collabora attivamente nelle attività di intelligence.

Chat e resoconti investigativi trapelati hanno confermato che figure di spicco della criminalità informatica intrattengono da tempo rapporti con i servizi di intelligence russi. Questi contatti includono la fornitura di dati, l’esecuzione di compiti specifici o lo sfruttamento di legami politici e corruzione per assicurarsi l’impunità.

Recorded Future, attraverso le analisi del suo Insikt Group, ha rilevato che il rapporto del governo russo con i cybercriminali si è evoluto da una tolleranza passiva a una gestione attiva. Dal 2023, si è osservato un chiaro cambiamento: l’applicazione selettiva della legge, arresti “orchestrati” ed “esempi” pubblici utilizzati per rafforzare l’autorità statale. Le comunicazioni intercettate rivelano persino un coordinamento operativo diretto tra i leader criminali e gli intermediari dell’intelligence.

Questa dinamica rientra nel framework “Dark Covenant”, che descrive una rete di relazioni (dirette, indirette e tacite) che legano il mondo del crimine informatico russo agli elementi dello Stato. In questo contesto, il cybercrimine non è solo un affare commerciale, ma anche uno strumento di influenza, un mezzo per acquisire informazioni e una responsabilità solo quando minaccia la stabilità interna o danneggia gli interessi russi.

All’interno della comunità underground, la crescente ingerenza statale e le operazioni internazionali hanno minato la fiducia. I dati raccolti da Recorded Future sul dark web indicano che la criminalità informatica russa sta subendo una frattura sotto la doppia pressione del controllo statale e della sfiducia interna.

Questa doppia pressione ha accelerato gli adattamenti operativi:

Contemporaneamente, i governi occidentali hanno inasprito le loro politiche, valutando il divieto di pagare riscatti, introducendo la segnalazione obbligatoria degli incidenti e persino operazioni cyber offensive.

Questa posizione più aggressiva coincide con negoziati e scambi di prigionieri. Insikt Group ritiene che la Russia stia sfruttando strategicamente i cybercriminali come strumenti geopolitici, collegando arresti e rilasci a cicli diplomatici più ampi.

L’Operazione Endgame, pur non avendo smantellato il modello ransomware-as-a-service (RaaS), ha innescato un’immediata autodisciplina operativa all’interno dell’ecosistema criminale. Gli operatori RaaS non hanno modificato la struttura di base del loro modello di business, ma hanno drasticamente aumentato la soglia di accesso per mitigarne il rischio di rilevamento. Il reclutamento è diventato più selettivo: i gestori danno ora la priorità alle cerchie conosciute, intensificano lo screening e, di fatto, esternalizzano il rischio di eventuali operazioni di infiltrazione agli stessi affiliati.

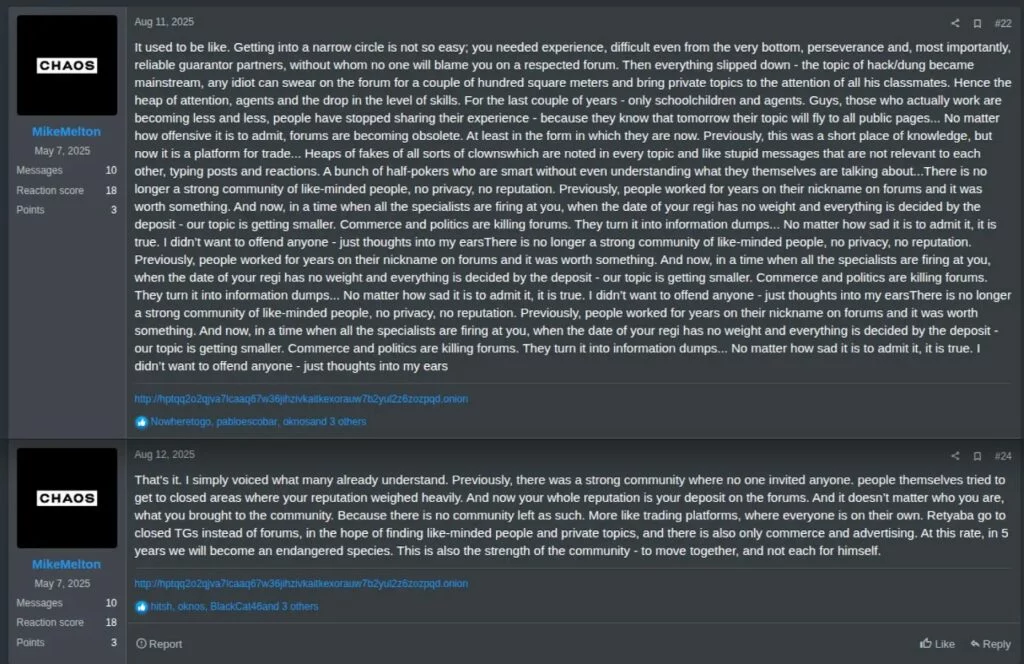

Per mantenere l’integrità e la liquidità delle reti, gli operatori RaaS hanno introdotto requisiti di attività e garanzie finanziarie più rigorosi. Affiliati inattivi per un breve periodo (a volte solo 10 o 14 giorni, a seconda del gruppo, come Mamona o PlayBoy RaaS) vengono bannati per eliminare potenziali infiltrati “dormienti”. In aggiunta, per i nuovi membri, il capitale sociale è stato sostituito da garanzie economiche: sono richiesti depositi (ad esempio, 5.000 dollari) su altri forum affidabili. Questo costo d’ingresso eleva le barriere per i truffatori e rende l’infiltrazione molto più onerosa.

Parallelamente, i gruppi hanno affinato le loro regole di targeting per evitare di attirare l’attenzione politica e delle forze dell’ordine. Molti operatori, tra cui Anubis e PlayBoy RaaS, hanno formalmente vietato attacchi contro enti governativi, organizzazioni sanitarie e non-profit. Tali restrizioni servono sia come protezione reputazionale sia come allineamento implicito con i “limiti da non oltrepassare” del Dark Covenant russo. Sono stati imposti anche riscatti minimi (spesso 50.000 dollari o più) per prioritizzare le vittime con alto rendimento e sono stati vietati attacchi ripetuti per tutelare la credibilità delle negoziazioni.

In sostanza, la crescente pressione esterna e la condizione sempre più precaria della tolleranza statale hanno spinto la comunità criminale a una severa autoregolamentazione. Come lamentato da membri sui forum del dark web, l’aumento della truffa e l’afflusso di agenti non qualificati hanno portato a un deterioramento del controllo basato sulla reputazione. Di conseguenza, i mercati criminali si sono spostati verso canali chiusi e si affidano a garanzie finanziarie, sacrificando l’apertura in favore di una maggiore resilienza e sopravvivenza.

Il gruppo Conti Ransomware e la sua rete associata Trickbot (considerati la culla di talenti e l’anello di congiunzione con i servizi russi) sono stati duramente presi di mira dalle autorità europee. Nonostante questa pressione, la risposta russa nei confronti delle figure di alto livello legate a Conti e Trickbot è stata modesta o ambigua. Arresti sporadici, come quello di Fyodor Aleksandrovich Andreev (“Angelo”) o di altri membri di Conti, sono stati seguiti da rapidi rilasci o da una scarsa copertura ufficiale.

L’assenza di azioni di contrasto contro altri individui ricercati dall’UE, come Iskander Rifkatovich Sharafetdinov (“alik”) o Vitalii Nikolaevich Kovalev (“stern”, “Bentley”), indica una protezione interna duratura. Kovalev, il presunto leader di Trickbot/Conti, è ritenuto legato al Servizio federale di sicurezza russo (FSB).

Questa protezione è multilivello:

Al contrario, i servizi finanziari sono risultati sacrificabili. Nel settembre 2024, le autorità americane ed europee hanno sequestrato infrastrutture e fondi in criptovaluta relativi ai servizi di riciclaggio di denaro Cryptex, PM2BTC e UAPS. Questi servizi, gestiti da Sergey Ivanov, avrebbero riciclato oltre un miliardo di dollari di proventi illeciti.

La reazione russa è stata rapida e visibile: a ottobre 2024, il Comitato Investigativo russo (SKR) ha annunciato l’apertura di un’indagine, l’arresto di quasi 100 persone associate e il sequestro di 16 milioni di dollari in rubli e diverse proprietà. La scelta di colpire i facilitatori finanziari, piuttosto che gli operatori ransomware principali, dimostra che la Russia agisce quando la pressione internazionale è alta e il valore in termini di intelligence di questi servizi è basso. Il segnale è chiaro: il “rifugio sicuro” russo è condizionato dagli interessi dello Stato, non dalla legge.

L’evoluzione dell’ecosistema dipenderà dalla capacità delle autorità russe di bilanciare le pressioni esterne, le sensibilità politiche interne e il valore strategico a lungo termine fornito dai proxy cybercriminali. La Russia si presenta meno come un “rifugio” uniforme e più come un mercato controllato, dove sono gli interessi statali a determinare chi gode di protezione e chi viene represso.