Una nuova startup è emersa recentemente per alimentare la prossima generazione di intelligenza artificiale generativa. Etched è un’azienda che produce un circuito integrato specifico per l’applicazione (ASIC) per elaborare “Trasformatori“. Il trasformatore è un’architettura per la progettazione di modelli di deep learning sviluppata da Google ed è ora il motore dietro modelli come GPT-4o di OpenAI in ChatGPT, Antrophy Claude, Google Gemini e la famiglia Llama di Meta.

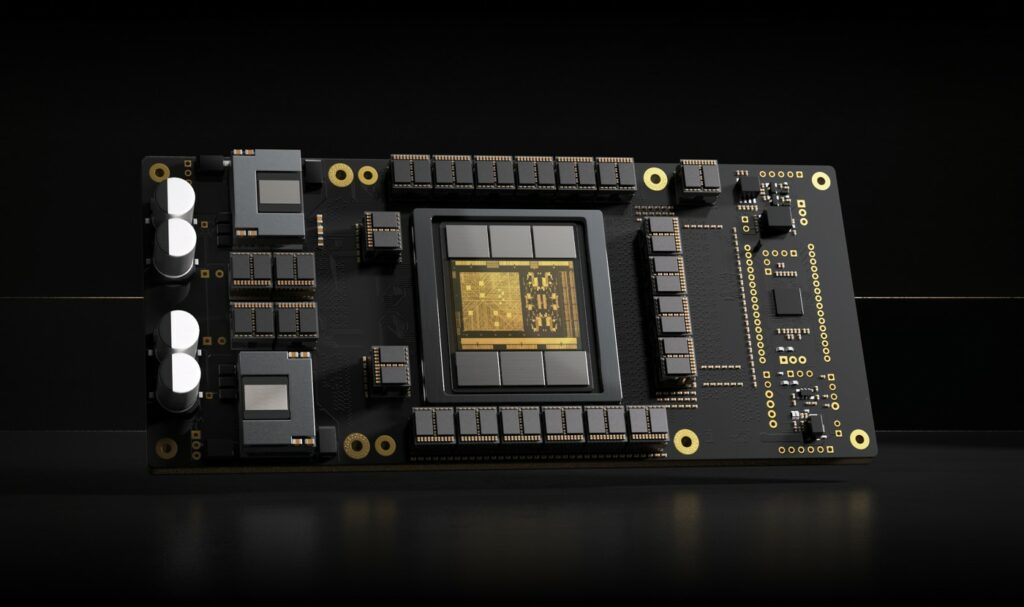

Etched voleva creare un ASIC per elaborare solo i modelli del trasformatore, realizzando un chip chiamato Sohu. L’affermazione è che Sohu supera l’ultimo e il più grande NVIDIA di un intero ordine di grandezza.

Perché questo è importante? Non solo l’ASIC supera la GPU Hopper di 20 volte e Blackwell di 10 volte, serve anche così tanti token al secondo da abilitare una flotta completamente nuova di applicazioni AI che richiedono output in tempo reale.

L’architettura Sohu è così efficiente che è possibile utilizzare il 90% dei FLOPS, mentre le GPU tradizionali vantano un tasso di utilizzo FLOP del 30-40%. Ciò si traduce in inefficienza e spreco di energia, che Etched spera di risolvere costruendo un acceleratore dedicato ai trasformatori di potenza su vasta scala. Dato che lo sviluppo del modello di frontiera costa più di un miliardo di dollari USA e che i costi dell’hardware sono misurati in decine di miliardi di dollari USA, avere un acceleratore dedicato al potenziamento di un’applicazione specifica può aiutare a far avanzare l’intelligenza artificiale più rapidamente.

I ricercatori di intelligenza artificiale spesso affermano che “la scala è tutto ciò di cui hai bisogno” (simile al leggendario documento “l’attenzione è tutto ciò di cui hai bisogno”), e Etched vuole basarsi su questo.