I ricercatori di Google avvertono che gli hacker stanno sfruttando una vulnerabilità critica in Gladinet Triofox per eseguire da remoto codice con privilegi SYSTEM, aggirando l’autenticazione e ottenendo il controllo completo del sistema.

La vulnerabilità, identificata come CVE-2025-12480 (punteggio CVSS 9.1), è correlata alla logica di controllo degli accessi: i privilegi amministrativi vengono concessi se la richiesta proviene da localhost.

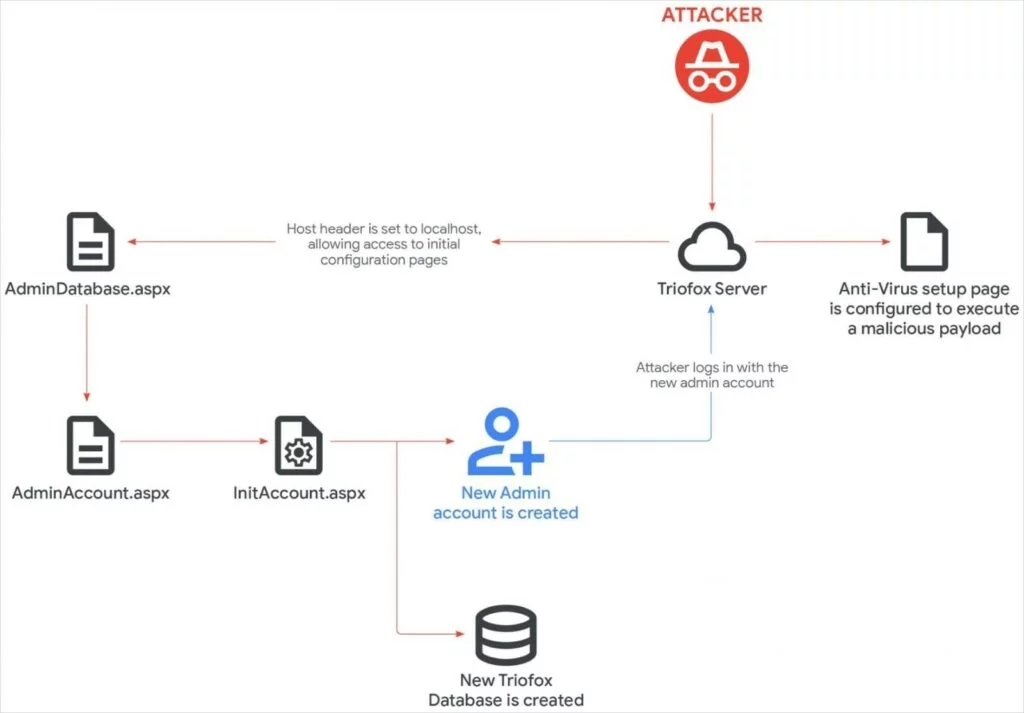

Questo consente agli aggressori di falsificare l’intestazione HTTP Host e penetrare nel sistema senza password, secondo gli esperti del Google Threat Intelligence Group (GTIG).

Si noti che se il parametro facoltativo TrustedHostIp non è configurato in web.config, il controllo localhost diventa l’unica barriera, lasciando vulnerabili le installazioni con impostazioni predefinite.

Una patch per CVE-2025-12480 è stata inclusa nella versione 16.7.10368.56560, rilasciata il 26 luglio, e gli esperti di Google hanno confermato al produttore che il problema è stato risolto.

Tuttavia, gli esperti segnalano di aver già rilevato attività dannose correlate a questo bug. Ad esempio, ad agosto, un gruppo di hacker identificato con il codice UNC6485 ha attaccato i server Triofox che eseguivano la versione obsoleta 16.4.10317.56372.

In questo attacco, gli aggressori hanno sfruttato l’antivirus integrato di Triofox. Inviando una richiesta GET da localhost al referrer HTTP, gli hacker hanno ottenuto l’accesso alla pagina di configurazione AdminDatabase.aspx, che viene avviata per configurare Triofox dopo l’installazione. Gli aggressori hanno quindi creato un nuovo account Cluster Admin e hanno caricato uno script dannoso.

Gli hacker hanno configurato Triofox in modo che utilizzasse il percorso di questo script come posizione dello scanner antivirus. Di conseguenza, il file ha ereditato le autorizzazioni del processo padre di Triofox ed è stato eseguito con l’account SYSTEM.

Lo script ha quindi avviato un downloader di PowerShell, che ha scaricato il programma di installazione di Zoho UEMS. Utilizzando Zoho UEMS, gli aggressori hanno implementato Zoho Assist e AnyDesk per l’accesso remoto e lo spostamento laterale, e hanno utilizzato Plink e PuTTY per creare tunnel SSH verso la porta RDP dell’host (3389).

Gli esperti consigliano agli utenti di aggiornare Triofox all’ultima versione 16.10.10408.56683 (rilasciata il 14 ottobre) il prima possibile, di controllare gli account degli amministratori e di assicurarsi che l’antivirus integrato non esegua script non autorizzati.