I ricercatori sono stati in grado di insegnare ad un algoritmo come indovinare i codici PIN a 4 cifre dalle carte bancarie quando la vittima lavora con un bancomat. L’attacco funziona nel 41% dei casi, anche se la persona copre la tastiera con la mano durante la digitazione.

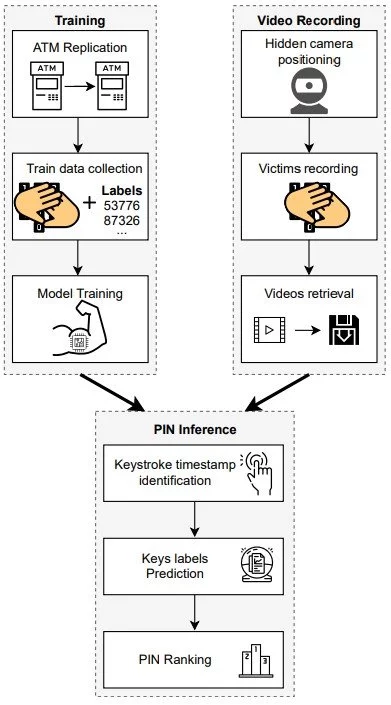

Inoltre, per un maggiore successo dell’algoritmo sarà necessaria una copia della tastiera dell’ATM di destinazione poiché è necessario tenere conto delle dimensioni specifiche e della spaziatura tra i tasti.

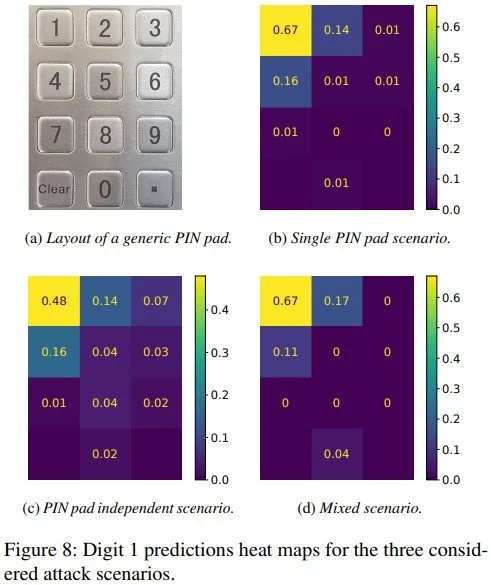

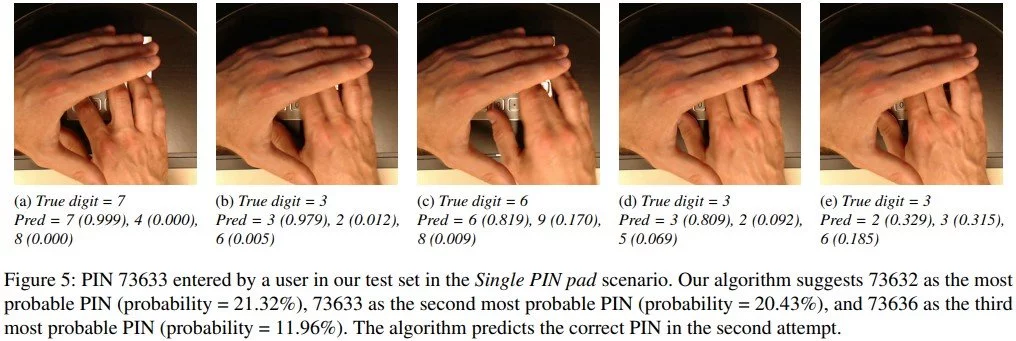

Su un tale layout, utilizzando l’apprendimento automatico e un video di persone che inseriscono codici PIN, l’algoritmo impara a riconoscere diverse sequenze di tasti digitati e ad assegnare determinate probabilità di numeri digitati.

Per i loro esperimenti, gli specialisti hanno raccolto 5.800 video in cui 58 persone diverse di diversi gruppi demografici inseriscono codici PIN a 4 e 5 cifre sulla tastiera degli sportelli automatici.

La macchina che esegue il modello di previsione era una Xeon E5-2670 con 128 GB di RAM e tre Tesla K20m con 5 GB di RAM ciascuna.

I ricercatori sono stati in grado di indovinare il codice PIN a cinque cifre nel 30% dei casi, e hanno avuto successo nel 41% dei casi con un codice PIN a quattro cifre. In questo caso, l’algoritmo può escludere dalle ipotesi i tasti coperti dalla mano di una persona, e indovinare altri numeri, basandosi sui movimenti dell’altra mano e stimando la distanza tra i tasti.

I ricercatori riconoscono che il posizionamento della telecamera, che registra i tentativi di composizione del PIN, è di grande importanza in questo caso.

Dal momento che le riprese dovrebbero essere diverse per mancini o destri, nascondere la telecamera nella parte superiore del bancomat si è rivelato ottimale.

Se la fotocamera può registrare anche il suono, l’algoritmo potrà sfruttare questo aspetto, basandosi sul fatto che il suono della pressione di ciascun tasto è leggermente diverso dagli altri. Questo rende le previsioni più accurate.

Sulla base dei risultati ottenuti, gli esperti concludono che coprire semplicemente la tastiera del bancomat con la mano non è sufficiente.

Per proteggersi da tali attacchi, consigliano di utilizzare le seguenti contromisure:

- utilizzare un PIN di cinque cifre invece di un PIN di quattro cifre, se possibile;

- coprire la tastiera con la mano con più attenzione, poiché la percentuale di chiusura riduce notevolmente la precisione dei pronostici: se chiudi bene la tastiera con la mano, la precisione di ogni tentativo si abbatte notevolmente;

- se possibile, usa una tastiera virtuale casuale invece di una meccanica standard.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.