Le aziende italiane che utilizzano piattaforme di telefonia online (VoIP) basate su software open-source come Asterisk e Vicidial, si affidano a questi sistemi per contattare quotidianamente i cittadini italiani, proponendo la vendita di prodotti e servizi di varia natura.

Paragon Sec, durante una ricerca nelle underground, ha individuato numerosi call center di aziende italiane attivi in diversi settori dalla promozione di pannelli fotovoltaici alla fornitura di acqua, luce e gas, fino a prodotti di benessere.

Quello che abbiamo scoperto, però, è allarmante: una fuga di registrazioni audio private tra operatori e clienti, rese pubblicamente accessibili sul web senza alcuna protezione.

Le registrazioni audio dei call center non sono semplici file tecnici dentro ci sono voci, dettagli personali e informazioni quotidiane dei cittadini italiani. Se questi contenuti finiscono online senza protezione, i rischi diventano reali e immediati.

Inoltre, la voce è un dato biometrico. Questo apre scenari inquietanti: truffe bancarie via telefono, ordini falsi impartiti ad assistenti virtuali, e persino manipolazioni nei contesti lavorativi o familiari.

Il GDPR (Reg. UE 2016/679) e il Codice Privacy italiano (D.lgs. 196/2003) impongono obblighi precisi:

L’esposizione di questi file online, senza autenticazione, cifratura o controlli di accesso, rappresenta una violazione diretta della legge e può comportare sanzioni rilevanti.

Se non protette, queste registrazioni possono essere sfruttate per frodi, phishing e social engineering, con rischi immediati per clienti e operatori.

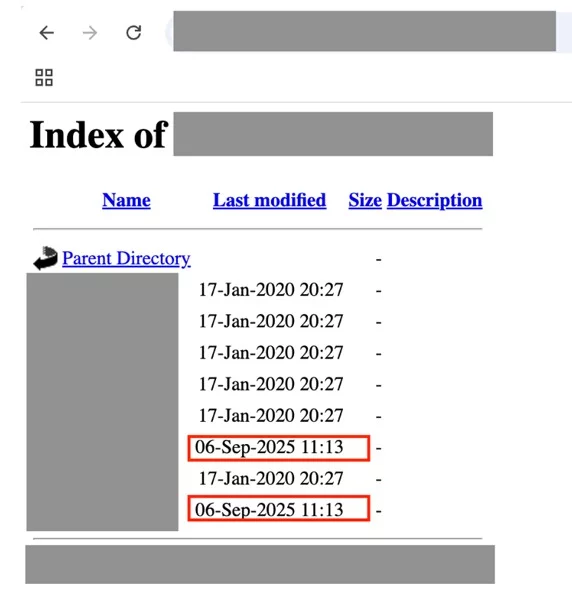

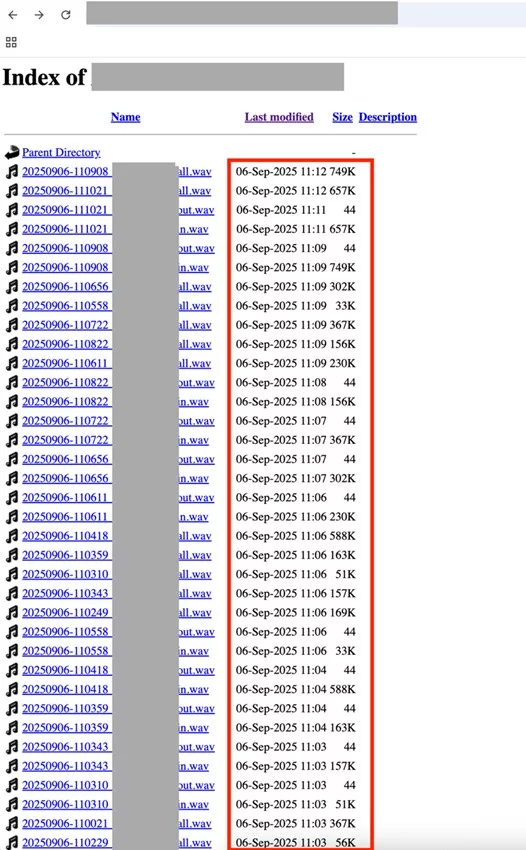

Le registrazioni non erano custodite in archivi riservati né nel dark web: erano semplicemente disponibili online, accessibili a chiunque sapesse dove cercare.

Il nostro team di analisti ha utilizzato la piattaforma di terze parti, che hanno un motore di ricerca che indicizza dispositivi e server esposti su Internet. Attraverso query mirate è stato possibile individuare server di call center italiani che utilizzavano piattaforme come Asterisk o Vicidial.

Questi sistemi, se configurati male, espongono cartelle contenenti file .wav o .mp3 delle conversazioni tra operatori e clienti. Alcuni server mostravano anche directory web navigabili senza autenticazione, un errore di sicurezza basilare che ha reso le registrazioni accessibili a chiunque.

Molti di questi sistemi, basati su Asterisk e Vicidial, erano configurati senza autenticazione o cifratura, rendendo pubblicamente accessibili registrazioni riservate.

Le aziende coinvolte rischiano:

Le registrazioni audio non espongono solo le aziende, ma soprattutto i cittadini italiani che ogni giorno ricevono telefonate dai call center. Le conversazioni trapelate contengono informazioni che possono avere conseguenze dirette e concrete.

In un contesto in cui la protezione dei dati è cruciale per la protezioni dei dati personali.

Il caso delle registrazioni audio dei call center italiani trovate online non è un semplice incidente tecnico è la prova di come configurazioni errate e mancanza di controlli di base possano trasformarsi in una minaccia concreta per aziende e cittadini.

Per le aziende, significa esporsi a multe, perdita di fiducia e danni reputazionali difficili da recuperare. Per i cittadini, invece, il rischio è diretto: frodi telefoniche, furto di identità, phishing mirato e persino l’uso della propria voce come dato biometrico per creare falsi digitali.

Paragon Security, qualora contattata, mette a disposizione le informazioni acquisite alle aziende dei call center interessate.