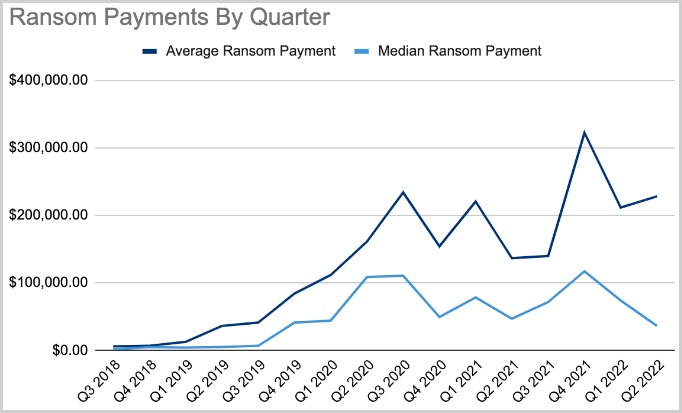

Secondo le statistiche di Coveware, i pagamenti dei riscatti ransomware agli operatori RaaS, sono diminuiti dall’ultimo trimestre del 2021.

Pertanto, nel secondo trimestre del 2022, l’importo medio del riscatto è stato di 228.125 dollari (aumentato dell’8% in più rispetto al primo trimestre del 2022). Tuttavia, la mediana è stata di soli 36.360 dollari, in calo del 51% rispetto al trimestre precedente.

Secondo gli analisti, la tendenza al ribasso è iniziata alla fine dello scorso anno, quando si è registrato un picco nei pagamenti agli operatori di ransomware sia in media (332.168 dollari) che nel valore mediano (117.116 dollari).

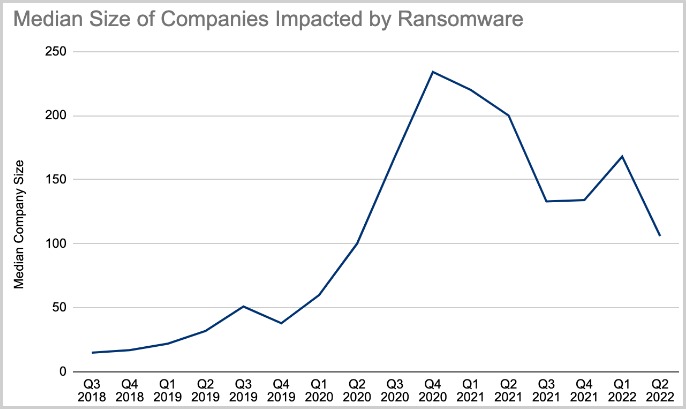

I ricercatori spiegano che gli operatori e gli sviluppatori RaaS scelgono sempre di più di attaccare le aziende e le organizzazioni di medie dimensioni, poiché ciò comporta meno rischi.

Inoltre, gli esperti parlano di una “tendenza incoraggiante”, in quanto le grandi aziende si rifiutano semplicemente di negoziare con gli aggressori se richiedono riscatti incredibilmente elevati.

In questo trimestre, la media è ulteriormente diminuita, ha affermato Coveware, poiché gli hacker sono ora alla ricerca di organizzazioni più piccole ma finanziariamente sane per gestire le loro operazioni.

Gli analisti sottolineano che in molti casi gli aggressori continuano a estorcere o pubblicare file rubati all’azienda anche dopo aver ricevuto un riscatto.

In molti casi, il furto di dati è stato il principale metodo di estorsione, ovvero molti incidenti non erano correlati alla crittografia dei file. Ciò ha comportato una riduzione del tempo di inattività medio dovuto agli attacchi ransomware a 24 giorni, in calo dell’8% rispetto al primo trimestre del 2022.

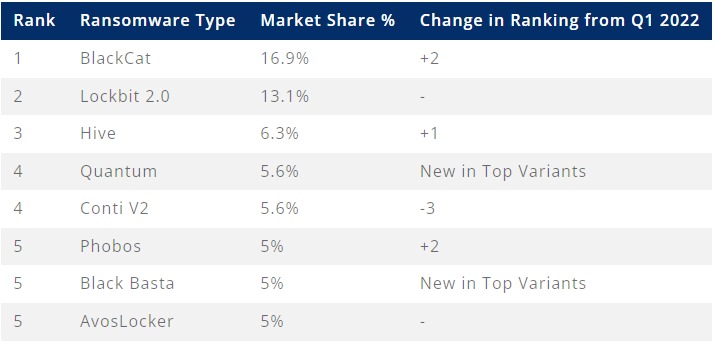

L’elenco dei gruppi ransomware più attivi nel secondo trimestre è stato guidato da BlackCat (alias ALPHV), che ha rappresentato il 16,9% di tutti gli attacchi noti, seguito da LockBit, che ha rappresentato il 13,1% degli incidenti.

Un’altra nuova tendenza è stata la creazione di molte piccole operazioni RaaS (ransomware-as-a-service), in cui gli aggressori attirano “partner” acquisiti da sindacati recentemente defunti (come ad esempio Conti ransomware) eseguono attacchi opportunistici di livello inferiore.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…