Ancora una volta una classifica sulle password, questa volta analizzate in 50 paesi differenti da NordPass, che ha rivelato le 200 peggiori password più comuni utilizzate nel 2021.

La tua è una tra queste?

Queste sono le password che devi evitare per proteggere al meglio la tua sicurezza online. Importante aggiungere è che dove è possibile utilizzare la Multi Factor Authentication (MFA) occorre farlo, in quanto oggi sono moltissime le applicazioni che ne fanno uso. Questo consente di limitare al minimo l’utilizzo della password a protezione del proprio profilo utente, questo metodo obsoleto di protezione che stenta a morire.

Ci sono alcune caratteristiche condivise tra password predicibili e banali che mettono a rischio la tua sicurezza online. Per prima cosa, qualsiasi password più corta di otto caratteri è a rischio oltre ad una singola parola del dizionario, indipendentemente dalla lingua.

Le password devono contenere per essere sicure un mix di simboli, caratteri e numeri e devono essere di una lunghezza minima di 10 caratteri.

Per casi più specifici, la tua password non dovrebbe essere correlata a nulla all’interno della tua vita personale, come familiari e amici, animali domestici, compleanno, e-mail e numero di telefono.

Utilizzare ad esempio i sistemi messi a disposizione dai browser moderni per la generazione delle password è sicuramente una buona idea, oltre a scegliere un KeyPass, magari opensource, da utilizzare.

Le regole sembrano piuttosto semplici. Ma secondo NordPass , le password più comuni le infrangono quasi tutte. Le prime 10 password più utilizzate nel 2021 sono:

Come avrai notato, l’elenco manca di diversità.

Quando si crea una password, la maggior parte delle persone va direttamente sui numeri e metà di essi sono lunghi meno di otto caratteri. In effetti, quelle dieci password vengono utilizzate poco meno di 300 milioni di volte.

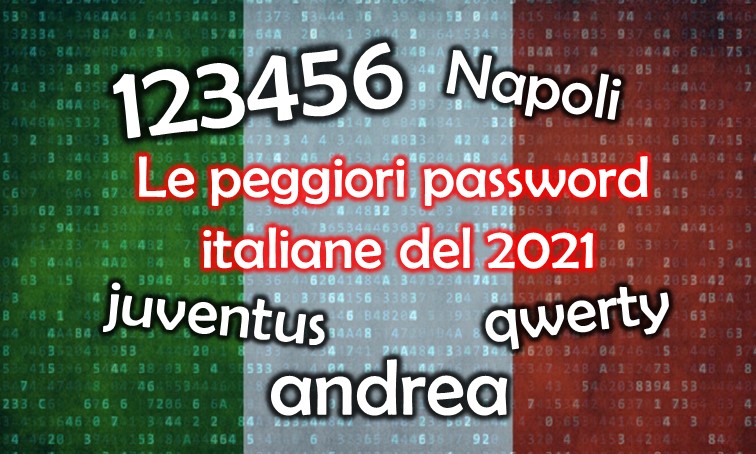

Andando ad analizzare le peggiori password più utilizzate nel nostro bel paese, anche in questo caso le cose non cambiano in quanto la “123456”, la fa da padrona.

Ma nella top-ten delle password più utilizzate dagli italiani, spicca senza ombra di dubbio le squadre del cuore, e un nome di persona, probabilmente perchè saranno molti gli “andrea” presenti in Italia.

La cosa inquietante è che la prima password, quindi la “123456”, è stata utilizzata ben 1.726.692 volte, distaccata dalla seconda, appunto la “123456789”, 472.182 volte.

A parte le password comuni a moltissime altre nazioni, in Italia utilizziamo password che vanno dalla squadra del cuore, al nome di persona senza tralasciare i classici “ciccio”, “cambiami”, “parola d’ordine” ed “amore”.

Sono scese oltre le 100, le famose “paperino” e “pippo”.

Secondo NordPass, tutte queste password hanno impiegato meno di un secondo per essere decifrate. Tuttavia, avere una password complessa non significa che sia unica.

Ad esempio, puoi trovare “1g2w3e4r” e “gwerty123” nell’elenco anche se entrambi hanno otto caratteri o più, non contengono parole reali e hanno una combinazione di numeri e lettere.

L’azienda ha impiegato almeno tre ore per decifrare questo set di password. Questo perché oggi, gli strumenti per il cracking degli hash e delle password in generale sono molti, e con la potenza di calcolo delle GPU, utilizzabili in cluster, permettono velocità importanti, non solo su algoritmi di hashing mediamente robusti, ma anche su algoritmi robusti, come ad esempio bcrypt10.

Ricordiamo a tutti che questo genere di password, con un attacco a dizionario o in bruteforce, possono essere rilevate in tempi che si aggirano nei millisecondi attraverso software open source basati su GPU quali hashcat o john the ripper, ovvero dei sistemi progettati proprio per questo scopo: il cracking delle password.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…