Come abbiamo riportato in un articolo di ieri, la cybergang LockBit ha aggiornato il suo sistema implementando grandi novità per affiliati ed esperti di bug hunting.

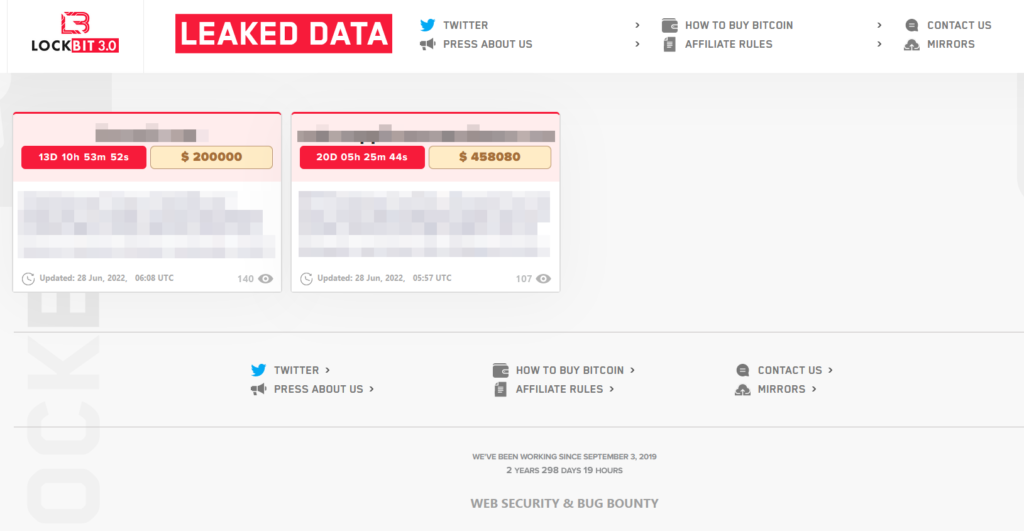

Tutto questo porta alla versione 3.0 dell’operazione ransomware as a service, dove le prime vittime iniziano a comparire all’interno del data leak site (DLS), cosa che ieri ancora non erano presenti.

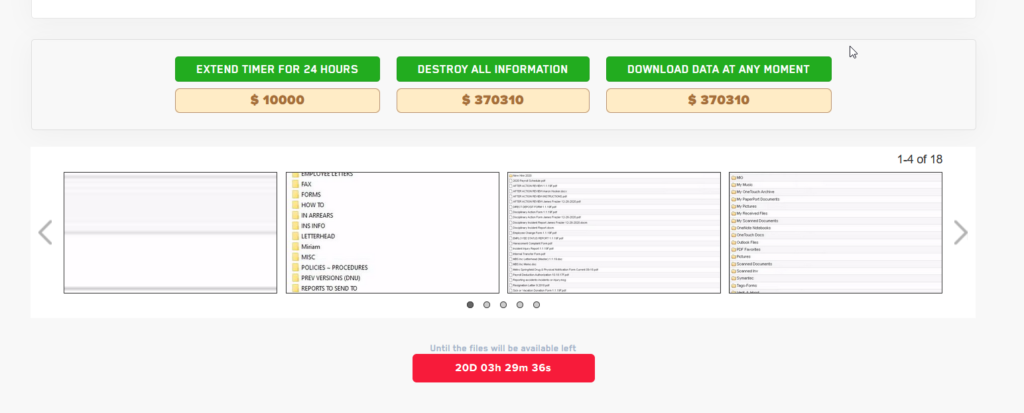

LockBit, nella versione 3.0 del loro DLS introduce ulteriori modalità di monetizzazione e relativa pressione verso le vittime e sono:

Ovviamente il costo per ogni tipologia di “servizio” è differente, come potete vedere nella schermata sotto riportata e si può pagare in Bitcoin o in Monero.

AL momento LockBit sta mantenendo attivi entrambi i DLS. Il vecchio dove ancora si stanno ultimando le transazioni con le aziende vittime del ransomware, mentre il nuovo, riporta gli ultimi hack e i countdown in corso.

Ricordiamo che le aziende che vengono pubblicate, non hanno accettato di pagare il riscatto, pertanto la pubblicazione con il relativo countdown significa aumentare la pressione verso l’aziende tentando la monetizzazione, aggiungendo ulteriore forme di servizi.

LockBit ha iniziato le sue operazioni a settembre 2019 per migliorare le loro infrastrutture. A giugno 2021, la gang ha cambiato il suo nome in Lockbit 2.0 e poi nella giornata di ieri, 28/06/2022 è stato effettuato il rilascio della versione LockBit 3.0 inserendo ulteriori novità nel loro programma RaaS che con molte probabilità farà da traino per molte altre cyber gang underground.