Leak Bazaar è il nuovo servizio underground che trasforma i dati esfiltrati dalle cyber gang ransomware in asset monetizzabili più volte. Il cluster elabora dump grezzi, filtra tutti i file inutili, ricostruisce database in formati utilizzabili da chiunque e produce Analytical Report mirati, sfruttabili per negoziazioni o vendite verso attori terzi. Questo modello cambia le regole della criminalità informatica: i dati non hanno più una scadenza e le minacce diventano chirurgiche. Le aziende rischiano esposizione finanziaria e legale anche anni dopo un attacco informatico.

Il modello del ransomware as a service (RaaS), ha un difetto strutturale che molti operatori conoscono fin troppo bene. La vittima molto spesso non paga. Archivia un incidente, ricostruisce tutta l’infrastruttura dai backup, accetta tutto il danno reputazionale come un costo di business.

E i terabyte esfiltrati, purtroppo, rimangono lì, monetizzabili solo a condizione di avere l’infrastruttura per elaborarli e quindi sono un peso morto.

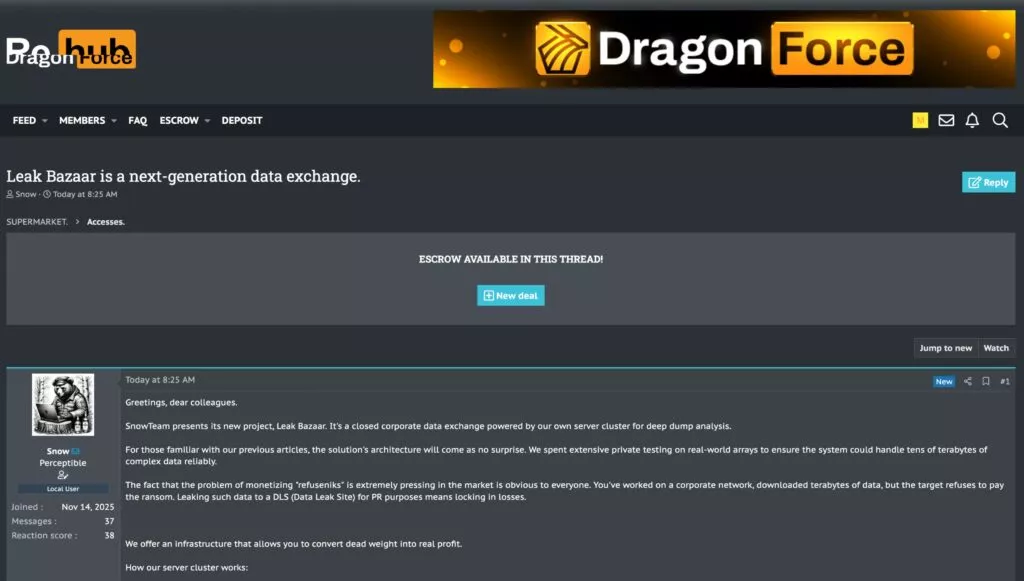

Arriva da SnowTeam, un attore malevolo, che pubblica su un noto forum underground di nome ReHub, un annuncio che risponde esattamente a questo problema, molto sentito nella criminalità informatica.

La piattaforma si chiama Leak Bazaar e ne avevamo già parlato in precedenza. Non si tratta di un nuovo Data leak Site (DLS) e non si tratta di un forum di leak. E’ invece un’infrastruttura di elaborazione dei dati con un modello economico a rendita, il quale cambia il calcolo alla base di ogni negoziazione ransomware.

Snow è molto diretto nel post. Definisce le vittime degli attacchi informatici che non pagano “refuseniks” e il loro dato che è stato esfiltrato “dead weight”. Spiega che il classico DLS, non funziona più come leva per far pagare le aziende: pubblicare un file listing fa solo ridere gli specialisti di sicurezza. Sono sue le seguenti parole: “often caused security specialists to laugh outright, seeing endless lists of executables/dlls and other garbage”.

Inoltre, il dato grezzo ha un problema, tecnico. Un dump SAP, un’esportazione di un db Oracle da un ERP aziendale sono inutilizzabili, se non si ha un ambiente dove montarli ed utilizzarli. Il buyer non ha l’infrastruttura e non conosce le peculiarità del dominio applicativo dell’azienda violata.

Il venditore non ha le competenze quindi per estrarne il valore. Il dato rimane inerte ed è quì che Leak Bazaar si vuole imporre per attaccare esattamente questo punto cieco.

L’architettura descritta da SnowTeam è specifica e la descrive come un cluster di server proprietario costruito per il deep dump analysis. Per prima cosa il sistema filtra il junk: backup OS, DLL, file ISO, e tutto quello che non ha valore di mercato, viene rimosso da un modello NLP.

Poi arriva la parte più tecnica ed interessante. I parser fanno reverse engineering delle strutture dati come ad esempio SQL, SAP, Oracle e poi identificano le tabelle rilevanti e le esportano in un formato fruibile come Excel o CSV. Ad esempio, transazioni finanziarie, payroll, anagrafiche: dati strutturati, puliti, tutti dati pronti per essere venduti anche a chi non ha mai visto uno schema e una DDL.

Il materiale viene quindi catalogato: QFR (quarterly financial reports), M&A, R&D (source code, documentazione tecnica, test results), ed infine dati personali. Ogni dato ha uno specifico mercato di acquirenti diverso e prima che qualsiasi cosa arrivi allo storefront, un analista (attenzione viene specificato umano) verifica il contenuto.

Snow lo dice esplicitamente: “neither algorithms nor ML provide 100% results” e oggi sappiamo quanto sia importante que tocco umano che sta nel processo, non è un optional.

Dal punto di vista della CTI, questo non è un repository di dump ma è altresì un data processing service as criminal infrastructure. La differenza è abbissale: abbassa la barriera d’acquisto per una platea di acquirenti che non poteva fare nulla con un archivio grezzo scaricato da un Data leak Site.

Il cambio più rilevante è quindi nella natura dello strumento di pressione.

Il DLS classico funziona con la minaccia della pubblicazione ed è un danno reputazionale generico che le aziende sanno già quantificare in termini economici e spesso decidono di accettare. Leak Bazaar invece sostituisce quella minaccia con qualcosa di più chirurgico e altamente tecnico: un Analytical Report, un documento strutturato in cui, scrive Snow, “a knowledgeable person can easily uncover many ‘skeletons in the closet'”.

Che tipo di scheletri? Snow li elenca:

L’Analytical Report che viene prodotto da Leak Bazar non è una minaccia di pubblicazione generica. Viene presentato al management durante una negoziazione come prova che l’attore sa esattamente e “chirurgicamente” dove fare leva.

Specifica che la minaccia è che tale report venga venduto a terzi short seller, competitor, studi legali, giornalisti che hanno interesse economico diretto a utilizzarlo.

In effetti non si tratta di una novità assoluta. Chi segue Red Hot Cyber ricorderà la nostra intervista ad Anubis, il gruppo RaaS che per primo aveva pensato a questo approccio innovativo con il loro “investigative article”, annunciato su RAMP nel febbraio 2025.

Anubis creava un documento in modo manuale vittima per vittima. Leak Bazaar lo industrializza con la stessa e medesima logica, infrastruttura ML che scala su decine di dump in parallelo. Si tratta di quel passaggio dall’artigiano all’industria e potrebbe fare male, molto male.

Leak Bazaar apre la collaborazione verso tutti i RaaS, gli IAB e tutti i pentester indipendenti con posti illimitati. I requisiti per i dati sono molto chiari e devono essere esclusivi (mai pubblicati), preferibilmente in inglese, target con alto fatturati e volume minimo di 100 GB (preferibilmente 1 TB). ci sarà inoltre un garante per le transazioni.

Il fornitore dei dati riceverà il 70% in entrambe le modalità di vendita, ma la distinzione tra le due modalità cambia completamente con la logica economica dell’esfiltrazione.

Con il Single Purchase (Exclusive), il compratore pagherà il 100% del prezzo e il materiale sparirà dallo storefront attraverso una vendita classica con cessione unica. Con lo Shared, invece, il prezzo base si dimezza anche se l’archivio rimane disponibile per eventuali acquisti successivi. In questo caso il provider incassa il 70% ogni volta. SnowTeam lo mette bene in grassetto: “There is no ceiling on the seller’s profit; you will receive a stable 70% from each new sale of your material.”

In altre parole sta dicendo che un’esfiltrazione del 2026 può generare revenue nel 2027 ma anche nel 2028, venduta a compratori diversi per scopi completamente diversi. Ad esempio: il competitor compra il segmento R&D mentre il fondo short compra il QFR. Un altro interessato compra i dati del personale. Quindi lo stesso dump viene suddiviso e rivenduto a tranche. Non è più un evento sporadico, diventa un asset.

Il modello Shared introduce un problema nuovo per i team di Incident Response. Un incidente chiuso nel 2026 può quindi riaprirsi nel 2028, quando una parte del materiale viene acquistata per uno scopo che nessuno aveva mai considerato prima nella risposta originale. Il dato esfiltrato quindi non ha una data di scadenza come eravamo abituati in passato.

Cambia anche la natura delle negoziazioni in quanto l’Analytical Report non è solo una minaccia di leak pubblico, ma diventa una minaccia di esposizione mirata a soggetti specifici. Le implicazioni, come quelle legali e reputazionali, diventano molto difficili da modellare per il management, e molto più difficili da scontare ex ante.

C’è anche un aspetto che riguarda le aziende italiane. Leak Bazaar non menziona l’Italia esplicitamente. Ma i criteri di accettazione non escludono nessuna grande azienda europea già compromessa. Quindi qualsiasi dump di un’azienda italiana violata in passato che soddisfa quei criteri e non è stato già pubblicato è, in astratto, del materiale interessante ed idoneo per lo storefront di Leak Bazaar.

Ci aspettiamo che nelle prossime settimane emergano i primi dati attribuibili a questa infrastruttura. Non sarà facile attribuirli in quanto il materiale arriverà come intelligence strutturata, non più come dump grezzo con una firma riconoscibile da parte di un threat actors. Questo è un livello di OPSEC commerciale che raramente si vede in un servizio underground al lancio, ma l’intelligenza artificiale accelera anche questo.

| Campo | Dettaglio |

|---|---|

| Tipo | Data Processing Service / Underground Marketplace |

| Alias operatore | Snow (SnowTeam) |

| Attività | Da novembre 2025 (iscrizione ReHub 14/11/2025). Già noto per altre piattaforme in vendita su ReHub e prima ancora su RAMP come ad esempio “AD Dumper e VPN checker v.2.0” |

| Annuncio pubblico | 25 marzo 2026 — ReHub forum, ore 8:25 |

| Accesso | Closed exchange — contatto via PM |

| Revenue split | 70% provider / 30% piattaforma |

| Requisiti dati | Esclusivi, ≥100 GB, fatturato target ≥$10k, English |

| Garante transazioni | Exploit |

| Target primari | Technical development, biotech, chimica, farmaceutica, finanza, legale |

| Italia | Non menzionata esplicitamente — i criteri includono qualsiasi azienda italiana già compromessa con dati non pubblicati |