Dopo aver pubblicato intorno alle 14:00 un messaggio che riporta che alle 05:00 accadrà qualche cosa (anche se non è chiaro se si tratta un orario oppure di altro), Legion invia un nuovo messaggio, questa volta rivolto all’Italia:

“Legione ci sei? 😂 Sono motivato da tali informazioni, voglio creare un grosso problema per l’Italia..”

Messaggio di poco fa da parte di Legion Russia.

Cosa accadrà alle nostre povere infrastrutture italiane?

Purtroppo questo è lo scotto che occorre pagare per essersi schierati palesemente nei confronti della Russia e probabilmente il collettivo Killnet sa bene le problematiche presenti nelle infrastrutture IT. D’altra parte per essere il terzo paese maggiormente attaccato dal ransomware ci sarà anche un motivo.

Non vogliamo dire che non sia corretto “schierarsi”, ma occorre anche comprendere che le parole pesano come macigni e quando si dicono parole sbagliate e quando si parla di “politica estera” e le ripercussioni possono essere davvero importanti da sostenere.

Questo soprattutto quando non sei all’altezza di competere nello spazio cibernetico in modo efficace.

Oggi il conflitto è asimmetrico e si estende sul cyberspace dove puoi essere attaccato anche banalmente per un banale tweet scritto male, oltre al fatto che tutti possono prenderne parte. Non parliamo dei National State Actors, ma parliamo dei gruppi hacktivisti come Anonymous e Killnet, anche se dietro ad un volto anonimo, ci si potrebbe nascondere chiunque.

Hactivismo e hacker da profitto possono fare molto male e in un regime di guerra cibernetica, in un conflitto senza confini geografici.

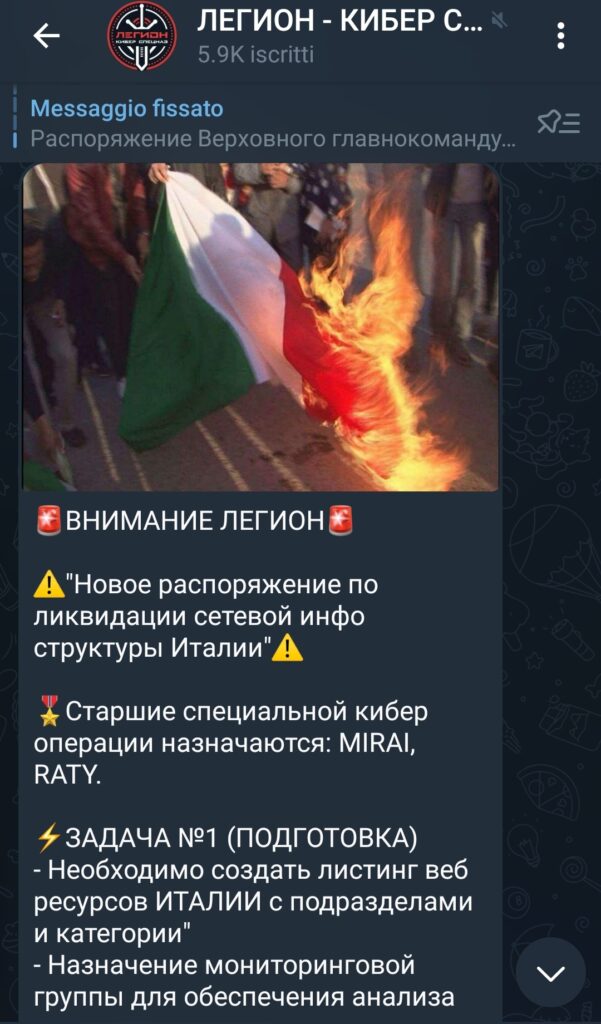

Subito dopo il post che abbiamo commentato, Legion pubblica un altro post dove riporta quanto segue:

🚨LEGIONE DELL'ATTENZIONE🚨

⚠️"Nuova ordinanza per liquidare la struttura informativa della rete Italia"⚠️

🎖Sono assegnate operazioni cyber speciali senior: MIRAI, RATY.

⚡️ATTIVITÀ #1 (PREPARAZIONE)

- E' necessario creare un elenco delle risorse web ITALIA con sottosezioni e categorie"

- Nomina di un gruppo di monitoraggio per l'analisi dell'attacco.

- Il coinvolgimento di tutte le unità e dei volontari della Legione.

- Organizzazione di 48 ore di attacco stabile.

🚨Quando la Legione è pronta per un attacco su vasta scala, segnala la disponibilità a @killnet_support

⚡️ATTIVITÀ #2 (DDOS)

- Tutte le risorse web statali (senza eccezioni)

- Appaltatori di telecomunicazioni (host, provider, data center)

- Operatori mobili

- Società di trasporto e logistica

- Risorse web doganali

- Aggregatori di pagamento

- Trasporto ferroviario

- Aeroporti

- Taxi

- Porti marittimi (terminal)

- Imprese e oggetti militari con risorse Web

⚠️Nessun attacco al sistema sanitario⚠️

LSaranno commessi attacchi per le lunghe lingue del governo italiano. buona fortuna ☺️Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…