Il mondo Linux e i suoi dintorni stanno attraversando tempi turbolenti.

Gli sviluppatori discutono su come integrare Rust nel kernel mentre, i contributori chiave se ne vanno. Sullo sfondo di questi conflitti, si ricomincia a parlare di possibili fork, ma la realtà è molto più complessa: un intero gruppo di sistemi operativi alternativi sta maturando insieme a Linux, ognuno dei quali sta seguendo una propria strada e dimostrando approcci diversi all’architettura del kernel, alla sicurezza e alla compatibilità.

La storia di Rust è stata dolorosa per la comunità del kernel. La possibilità di utilizzare il linguaggio in componenti di basso livello ha aperto nuove prospettive, ma ha anche suscitato accesi dibattiti. Il responsabile della manutenzione del kernel Rust, Wedson Almeida Filho, ha lasciato il suo incarico. Dopo di lui, il responsabile di Asahi Linux, Hector Martin, coinvolto nel porting del kernel sui processori Apple Silicon, ha abbandonato il progetto.

Anche figure chiave che lavoravano allo stack grafico per questi processori hanno abbandonato il progetto: la sviluppatrice di driver GPU nota come Asahi Lina, e poi un’altra partecipante in questo settore, Alyssa Rosenzweig. Quest’ultima si è già trasferita in Intel, dove molti sperano che la sua esperienza contribuisca ad accelerare lo sviluppo di driver aperti per le moderne schede video dell’azienda. Parallelamente, un tentativo decennale di integrare il file system bcachefs si è concluso con il suo trasferimento a un supporto esterno, non essendo stato accettato nel kernel.

Con così tante perdite di personale e disaccordi tecnici, sorge spontanea la domanda: dove andranno le persone quando saranno stanche delle lotte intestine all’interno di Linux?

La risposta sono progetti che sviluppano nuovi kernel e sistemi da zero. E sebbene molti sembrino esperimenti accademici, il loro livello di maturità e il loro set di funzionalità stanno diventando sempre più seri.

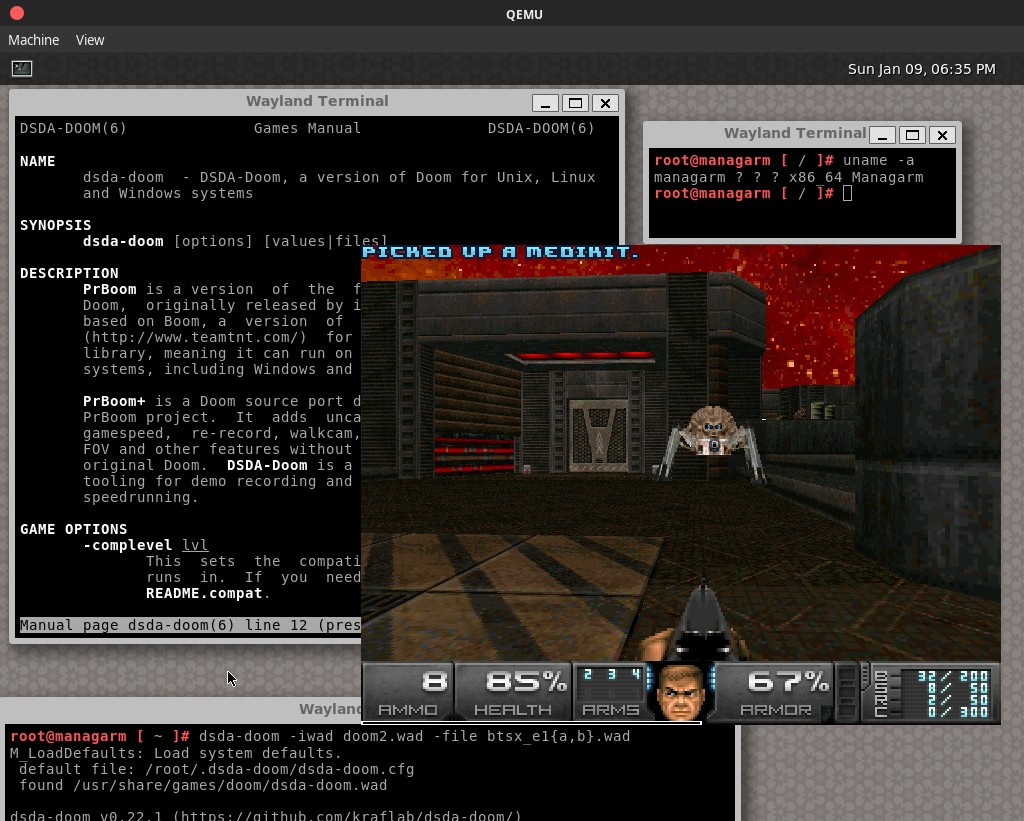

Managarm esiste da circa sei anni, anche se la sua descrizione suona quasi fantascientifica. È un sistema operativo basato su microkernel, in cui l’asincronia permea tutti i livelli, e su cui gira un numero enorme di applicazioni scritte per Linux. Sono supportate diverse architetture: x86-64, Arm64 e RISC-V è in fase di sviluppo attivo. Sono supportati multiprocessore, dischi ACPI, AHCI e NVMe, reti IPv4, virtualizzazione Intel e QEMU, funzionano sia Wayland che X11, oltre a centinaia di utility del set GNU e persino giochi come Doom.

Il sistema è scritto in C++ ed è completamente disponibile su GitHub, con un’ampia documentazione sotto forma di Managarm Handbook. Nonostante la natura di ricerca del progetto, il set di funzioni e la capacità di eseguire programmi familiari lo rendono un fenomeno eccezionale tra gli sviluppi di microkernel.

Asterinas rappresenta una direzione diversa. È anch’esso un sistema in grado di eseguire programmi scritti per Linux, ma il suo kernel è completamente diverso. Il progetto è scritto in Rust e si basa sul concetto di framekernel descritto nell’articolo accademico Framekernel: A Safe and Efficient Kernel Architecture via Rust-based Intra-kernel Privilege Separation. A differenza di un microkernel tradizionale, che divide i componenti in base ai livelli di privilegio del processore, il framekernel utilizza le funzionalità del linguaggio Rust stesso.

Di conseguenza, solo una parte minima del kernel può funzionare con codice non sicuro e tutti gli altri servizi devono essere scritti in un sottoinsieme sicuro del linguaggio. Questa architettura riecheggia tentativi precedenti, ad esempio RedLeaf OS, il progetto SPIN su Modula-3 o HOUSE su Haskell, ma Rust offre molte più possibilità pratiche. Asterinas dispone già di una documentazione notevole e il suo sviluppo è seguito da molti, perché il linguaggio stesso è diventato uno degli argomenti chiave nel settore IT.

Esiste una terza iniziativa che combina le caratteristiche delle due precedenti. Xous è un sistema microkernel scritto in Rust che non cerca di essere compatibile con Linux. Il suo obiettivo è diverso: creare una piattaforma sicura con applicazioni e hardware proprietario. Il progetto è guidato dal famoso ricercatore hardware Andrew Huang, noto a molti con il nome di Bunnie.

Il suo team ha collegato Xous all’iniziativa Betrusted e il dispositivo Precursor è già stato rilasciato: un computer tascabile con schermo e batteria, progettato per l’archiviazione sicura di identificatori digitali. Esegue l’applicazione Vault, che combina la gestione di U2F/FIDO2, TOTP e password tradizionali in un’unica interfaccia. Precursor può essere utilizzato come Yubikey, connettendosi a un PC per l’autenticazione, ma con un’importante differenza: l’utente vede sul display quale servizio sta sbloccando. Inoltre, il progetto dispone di un Plausibly Deniable DataBase (PDDB), un database che riflette la profonda attenzione degli sviluppatori alle questioni relative alla privacy. Tutto ciò è supportato dalla documentazione: Xous Book e Betrusted wiki, che descrivono i dettagli dell’architettura e dell’implementazione.

Questi sistemi sono ancora di nicchia, ma dimostrano l’ampiezza delle idee che nascono al di fuori della tradizionale comunità Linux. Anche se molti sviluppatori esperti non tornano mai a lavorare sul kernel, le loro conoscenze e i loro approcci vengono tramandati in progetti come Managarm, Asterinas e Xous.

Sono in grado non solo di offrire soluzioni proprie, ma anche di rielaborare l’enorme bagaglio di strumenti accumulato attorno a Linux, mantenendo la continuità e aprendo nuove opportunità di sviluppo.