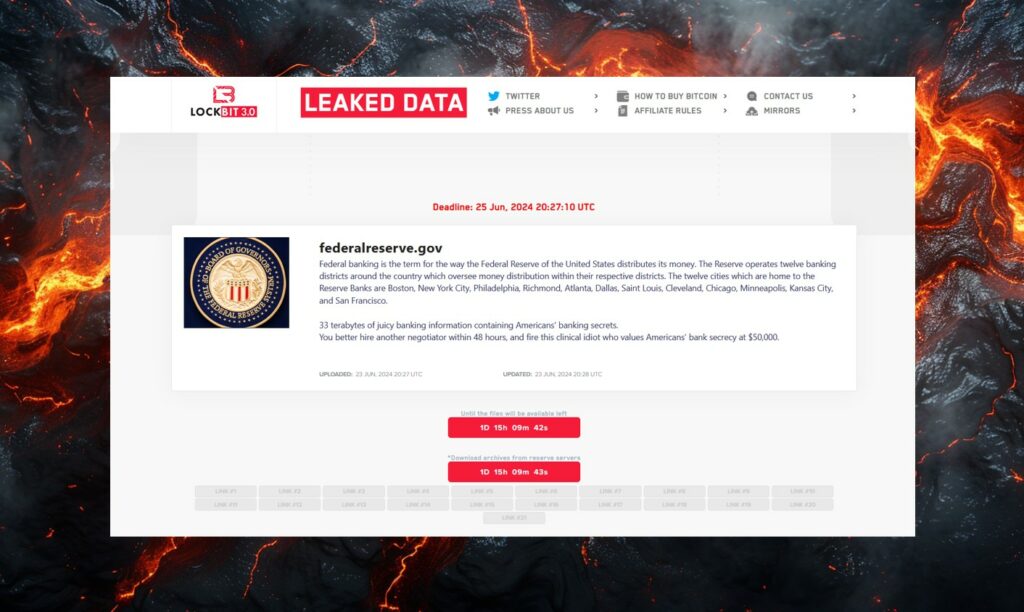

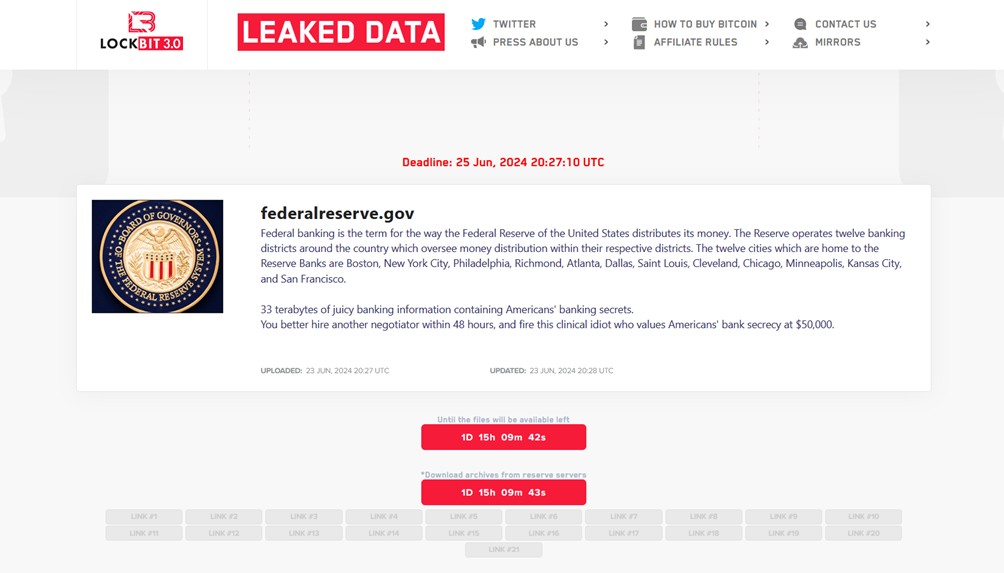

In una significativa escalation nel campo della sicurezza informatica, il noto gruppo ransomware Lockbit 3.0 ha rivendicato la responsabilità di un attacco informatico ai danni della Federal Reserve degli Stati Uniti.

La dichiarazione è stata fatta attraverso un post sul sito di leak del Dark Web associato all’attore ransomware, suscitando allarmi nei settori finanziari e governativi.

Il 23 giugno 2024, alle 20:27 UTC, Lockbit 3.0 ha annunciato di aver compromesso i sistemi della Federal Reserve, acquisendo un impressionante totale di 33 terabyte di informazioni bancarie sensibili.

I dati, secondo quanto riportato, includono dettagli confidenziali sulle attività bancarie degli americani, che, se confermati, rappresenterebbero una delle più grandi violazioni di dati finanziari della storia.

Il post, intitolato “federalreserve.gov”, descrive la struttura della Federal Reserve, evidenziando il suo ruolo nella distribuzione del denaro attraverso dodici distretti bancari nel paese, comprese le principali città come Boston, New York City, Philadelphia, Richmond, Atlanta, Dallas, Saint Louis, Cleveland, Chicago, Minneapolis, Kansas City e San Francisco.

Nella loro dichiarazione, Lockbit 3.0 ha emesso un ultimatum severo: la Federal Reserve ha 48 ore per assumere un nuovo negoziatore e licenziare quello attuale, che i cybercriminali hanno dispregiativamente definito come un “idiota clinico” per aver valutato la segretezza bancaria degli americani a $50.000. Il gruppo ransomware è noto per le sue tattiche di negoziazione aggressive, spesso richiedendo somme esorbitanti per prevenire la diffusione dei dati rubati.

Le potenziali conseguenze di questa violazione sono immense. Se le affermazioni si rivelassero accurate, l’esposizione di una quantità così vasta di informazioni sensibili potrebbe avere conseguenze disastrose per la privacy individuale, la stabilità finanziaria e la sicurezza nazionale. La Federal Reserve, responsabile della supervisione della politica monetaria nazionale, della regolamentazione delle banche e del mantenimento della stabilità finanziaria, è un componente critico dell’infrastruttura finanziaria degli Stati Uniti.

Le istituzioni finanziarie, gli esperti di sicurezza informatica e le agenzie governative sono indubbiamente in stato di massima allerta. Un attacco di questa portata evidenzia le vulnerabilità anche nei sistemi più sicuri e vitali. Le implicazioni si estendono oltre la minaccia immediata dell’esposizione dei dati; pongono rischi significativi alla fiducia nel sistema finanziario statunitense.

Lockbit 3.0 fa parte di una tendenza crescente di gruppi ransomware sofisticati che prendono di mira organizzazioni di alto valore, richiedendo riscatti in cambio della non divulgazione dei dati rubati. Il loro modus operandi tipico coinvolge la crittografia dei dati e la minaccia di rilasciarli pubblicamente a meno che le loro richieste finanziarie non vengano soddisfatte. Il gruppo è stato collegato a diversi attacchi di alto profilo negli ultimi anni, consolidando la sua reputazione come una minaccia informatica formidabile.

Al momento, la Federal Reserve non ha confermato pubblicamente la violazione né fornito dettagli sugli sforzi in corso per affrontarla. Tuttavia, dato il carattere critico dell’istituzione, è previsto che le agenzie federali, tra cui l’Agenzia per la Sicurezza Informatica e delle Infrastrutture (CISA) e l’FBI, siano attivamente coinvolte nella gestione della situazione.

Le misure di garanzia pubblica saranno probabilmente una priorità per mantenere la fiducia nel sistema finanziario. La violazione serve come promemoria chiaro dell’importanza di difese robuste contro la sicurezza informatica e della necessità di una vigilanza continua contro minacce informatiche sempre più sofisticate.

L’attacco informatico dichiarato da Lockbit 3.0 contro la Federal Reserve è una sveglia per tutti i settori dipendenti dall’infrastruttura digitale. Man mano che la situazione si sviluppa, sarà cruciale monitorare la risposta della Federal Reserve, l’efficacia delle misure di sicurezza informatica federali e le implicazioni più ampie per la sicurezza nazionale e la stabilità finanziaria.

In un mondo in cui le minacce informatiche stanno diventando sempre più complesse e pervasive, questo incidente evidenzia l’urgenza di strategie di sicurezza informatica migliorate e di una cooperazione internazionale per combattere il ransomware e proteggere le infrastrutture critiche da futuri attacchi.