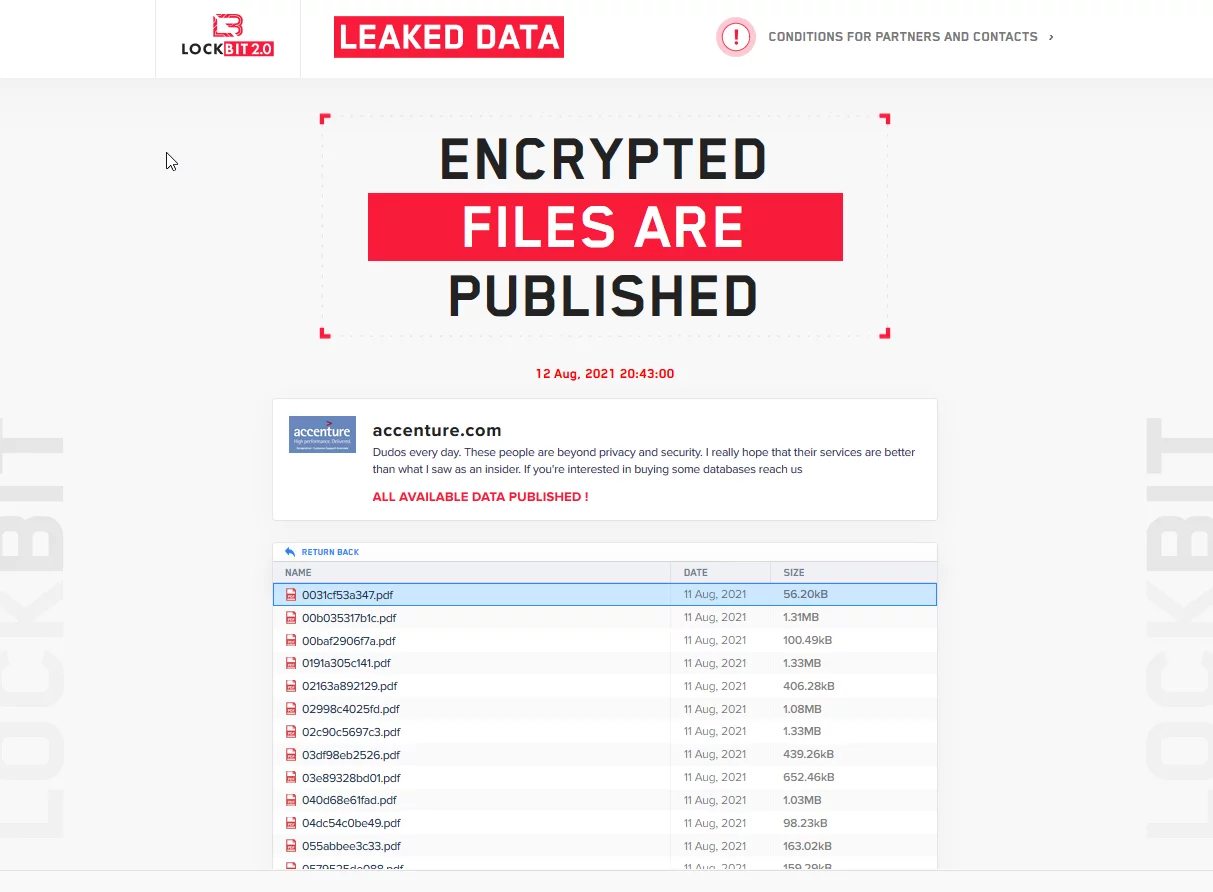

Puntuali come un orologio svizzero, alla data UTC (le 20:43 del 12 di Agosto), LockBit pubblica una serie di informazioni esfiltrate dalla multinazionale Accenture.

Si tratta di 2384 file, che oggi risultano raggiungibili e scaricabili dal sito della cyber-gang che riportano una serie di file pdf e xls che contengono documenti riservati della multinazionale.

Infatti nel loro blog presente nel dark web, risulta riportato che tutti i file sono stati pubblicati, anche se ora occorre comprendere quanto tali file possono essere sensibili o riservati.

Da una breve lettura di alcuni sample a campione, sembra che ci siano una serie di presentazioni su comparti quali Automotive, Cloud Telco, indicatori di performance inclusi gli opuscoli dei prodotti Accenture, i corsi di formazione dei dipendenti e vari materiali di marketing.

In alcuni sample (ripetiamo, analizzati a campione), sono presenti una serie di librerie e di software open source.

Probabilmente, la cyber gang è già in trattative con il colosso americano, anche se non sappiamo i risvolti della questione. Ora occorrerebbe comprendere quali altre informazioni in loro possesso siano realmente sensibili (si parla di 6 TB complessivi) e sulla base di questi stiano trattando il riscatto con la multinazionale.

Gli hacker hanno riportato sul loro sito Web di essere stati aiutati da un insider, in particolare qualcuno che è ancora alle dipendenze dell’azienda.

Cyble ha affermato che gli operatori di LockBit stavano cercando di assumere dipendenti aziendali che li avrebbero aiutati ad accedere alle reti dei loro obiettivi, come abbiamo riportato qualche settimana fa.

Sembra inoltre che la cyber gang abbia pubblicato in forma privata documenti riservati contenenti credenziali utente utili a consentire attacchi mirati verso i clienti di Accenture.

Ovviamente continueremo a monitorare le evoluzioni su questa vicenda, e vi informeremo prontamente qualora ci siano novità sostanziali.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione