Questo articolo analizza una recente e sofisticata campagna di phishing che sfrutta la tecnica Browser-in-the-Browser (BitB) per rubare credenziali, in particolare quelle di servizi come Microsoft 365. L’attacco BitB si distingue per la sua capacità di generare una falsa finestra di login che imita in modo iper-realistico un browser ufficiale, ingannando l’utente e inducendolo a inserire i dati in una schermata apparentemente legittima.

L’analisi tecnica rivela che la pericolosità di questa campagna risiede non solo nell’inganno visivo, ma anche in una complessa architettura di occultamento e anti-analisi. L’attacco è preceduto da una landing page di verifica che implementa una pipeline di decodifica JavaScript a più stadi per offuscare il payload finale, filtrare bot e sistemi di sicurezza automatizzati, e contrastare l’analisi forense.

Questo meccanismo di difesa multi-livello permette all’attacco di eludere i rilevamenti iniziali da parte degli endpoint di sicurezza e di raggiungere l’obiettivo in modo più efficace.

Vengono infine sottolineate alcune misure difensive, come la verifica costante della barra degli indirizzi reale e l’adozione dell’autenticazione a più fattori.

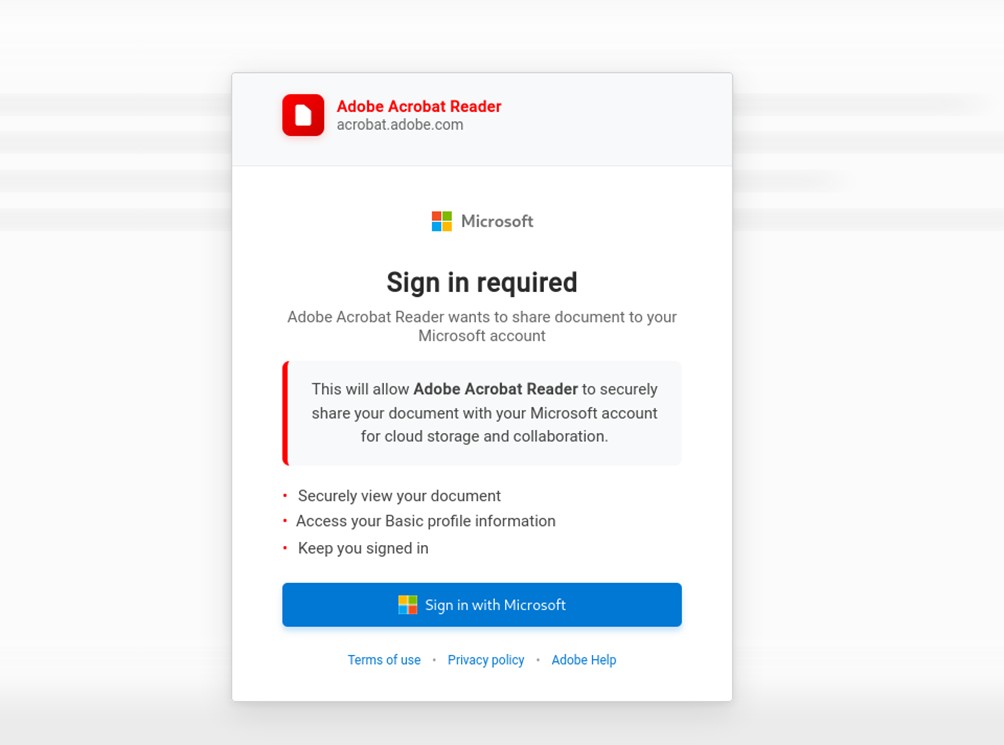

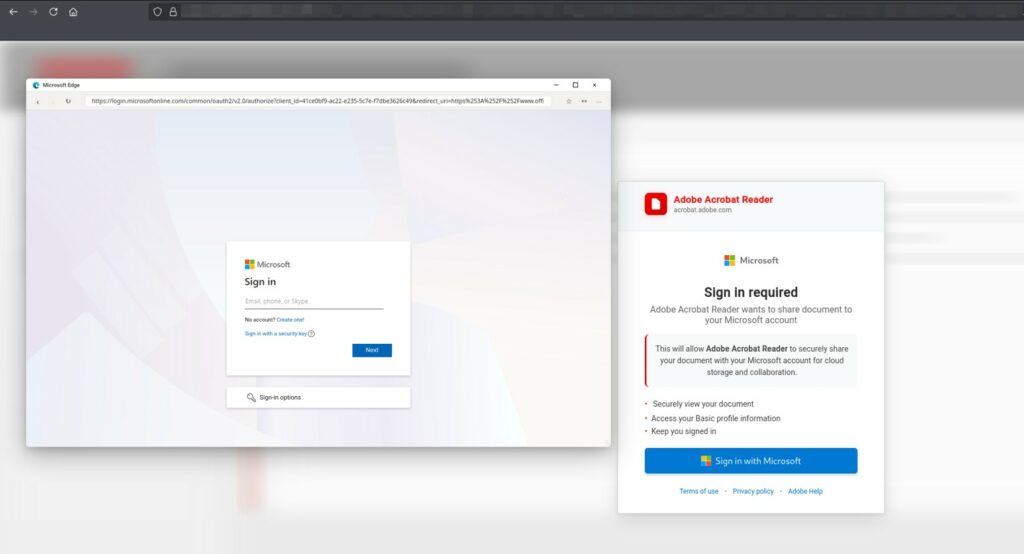

La pagina malevola genera una finestra che imita perfettamente Microsoft Edge, mostrando persino un URL autentico come login.microsoftonline.com.

In realtà, si tratta di un semplice elemento grafico spostabile all’interno della pagina, mentre la barra degli indirizzi reale del browser punta a un dominio sconosciuto.

L’utente, convinto di trovarsi su un sito legittimo, viene invitato a “Sign in with Microsoft” per accedere a un documento. Inserendo le credenziali, queste finiscono direttamente nelle mani degli attaccanti.

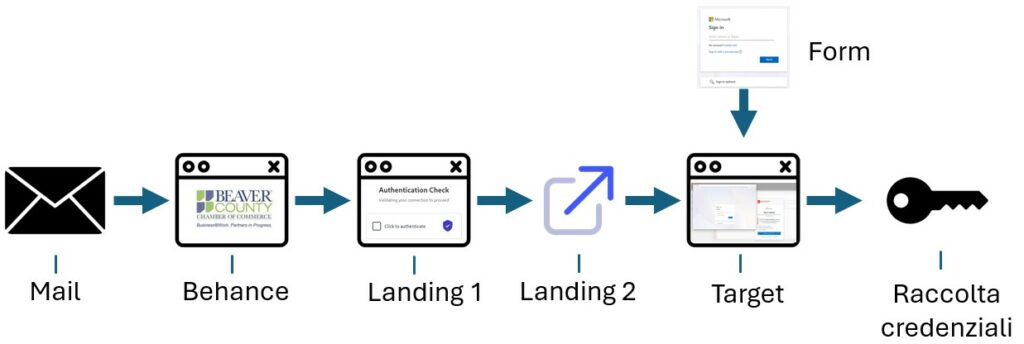

Catena di attacco:

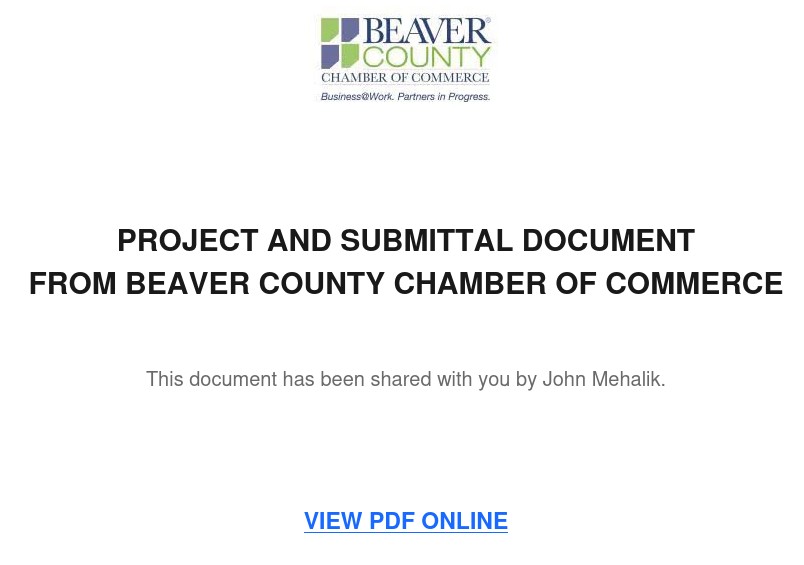

Behance

II vettore di attacco iniziale è un’email di phishing che induce la vittima a scaricare un file malevolo (o una presunta risorsa) tramite un link che reindirizza a un portale legittimo, come Behance (https://www.behance.net/).

A sua volta viene chiesto di aprire un link per scaricare un documento.

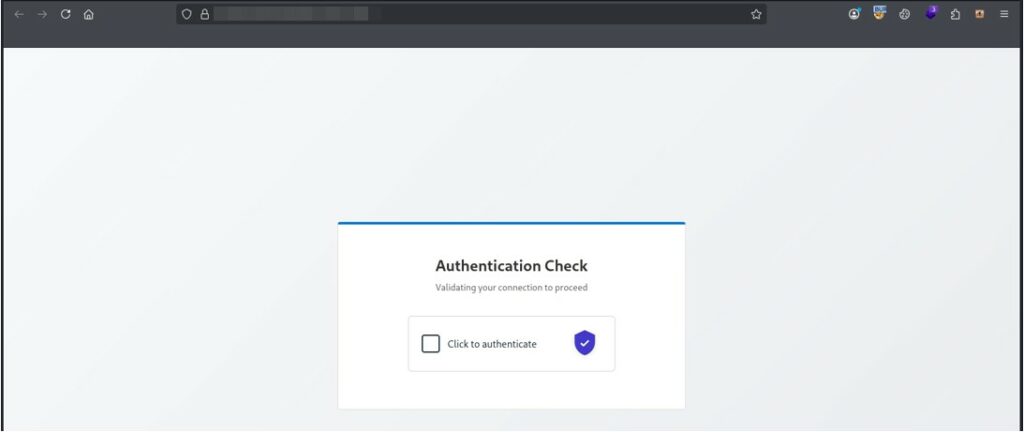

Landing 1

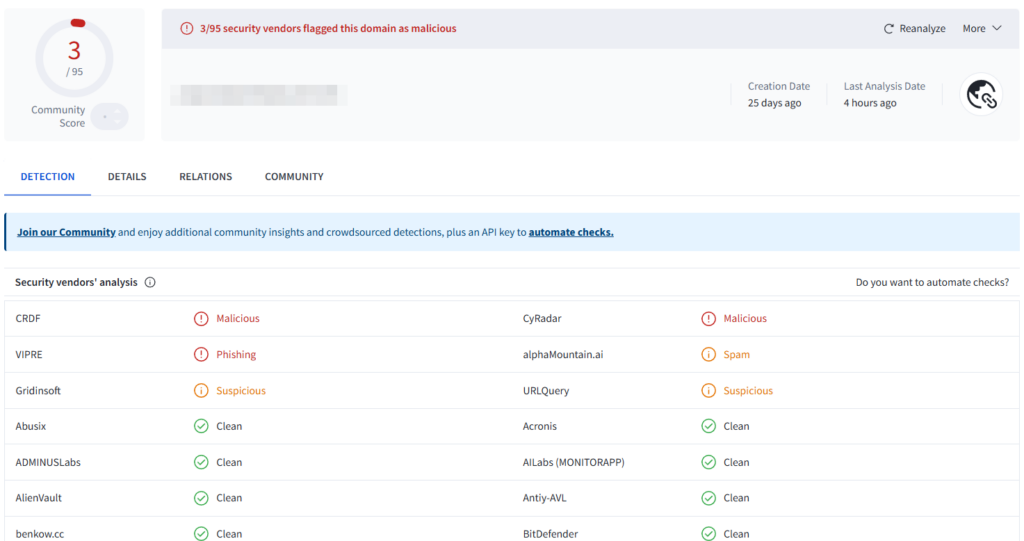

Prima che la vera pagina venga visualizzata, ne viene mostrata una intermedia che viene usata nel contesto di attività malevole o campagne di phishing per diversi scopi, il più importante dei quali è l’anti-analisi e l’occultamento del contenuto finale sospetto, come l’analisi su Virus Total.

L’analisi della landing page tramite VirusTotal aveva rilevato solo un endpoint come sospetto. Successivamente, in un’analisi successiva, il numero di endpoint che hanno segnalato la pagina come sospetta è salito a tre.

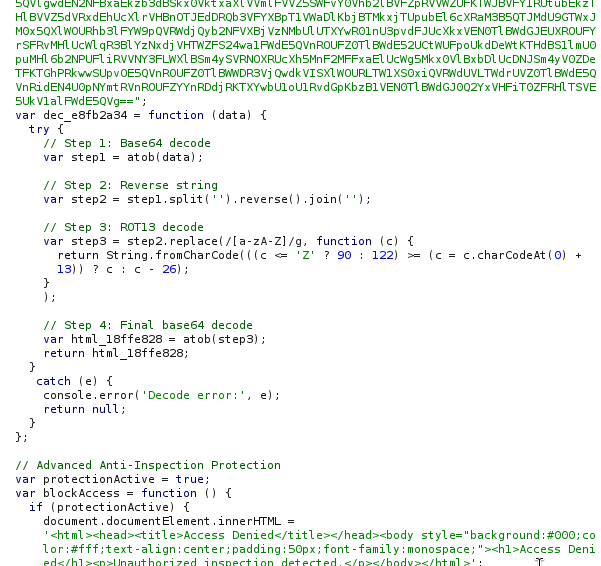

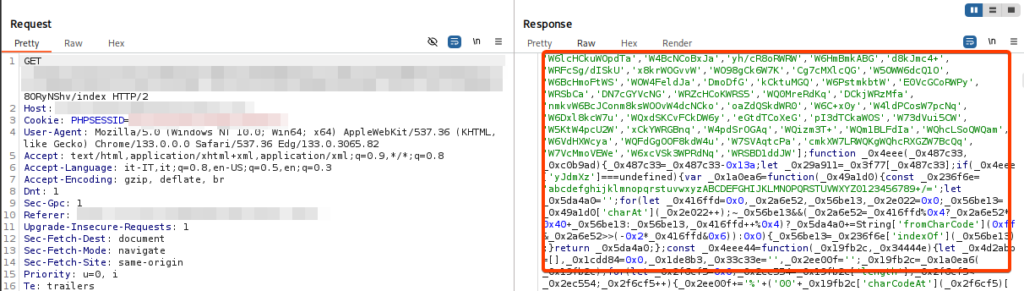

Nel loader iniziale infatti è presente un codice JavaScript che implementa una pipeline di decodifica a quattro passaggi per offuscare e recuperare dati sensibili, utilizzato per nascondere stringhe, URL o frammenti HTML.

Questo file viene avviato prima di presentare la pagina sospetta perché agisce come un gate di sicurezza multilivello, vengono usare queste misure per:

Questo è un frammento di codice del loader offuscato. Inaspettatamente sono inseriti anche i commenti sul codice su tutte le operazioni eseguite, per cui è subito di facile lettura.

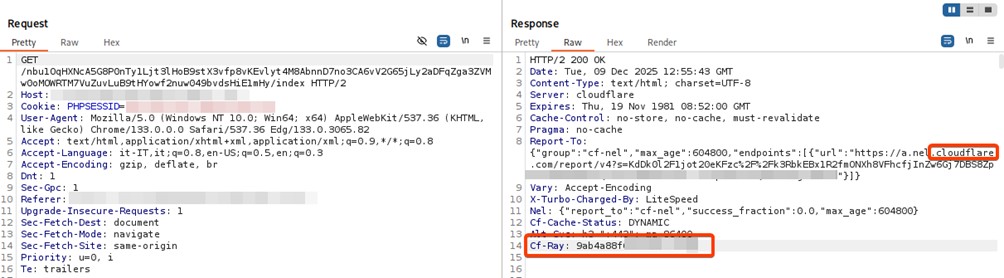

Un’analisi approfondita della risoluzione DNS e alla chiamata http rivela che il dominio malevolo è attestato dietro l’infrastruttura di Cloudflare, che agisce come un proxy inverso (Reverse Proxy). Questa configurazione non è casuale: l’attaccante sfrutta deliberatamente strumenti nati per la protezione e l’ottimizzazione dei dati per garantirsi un anonimato strategico.

Attraverso questo ‘scudo’, l’attore malevolo riesce a nascondere l’indirizzo IP reale del server di origine, eludere i controlli di sicurezza perimetrale basati su reputazione IP e massimizzare la vita utile della campagna di phishing.

Landing 2

Una volta risolto il “puzzle” viene usato un nuovo passaggio intermedio con caratteristiche analoghe al precedente.

Target

Quest’ultimo con un ulteriore redirect porta alla pagina progettata per simulare una richiesta di autenticazione Microsoft per poter accedere a un documento..

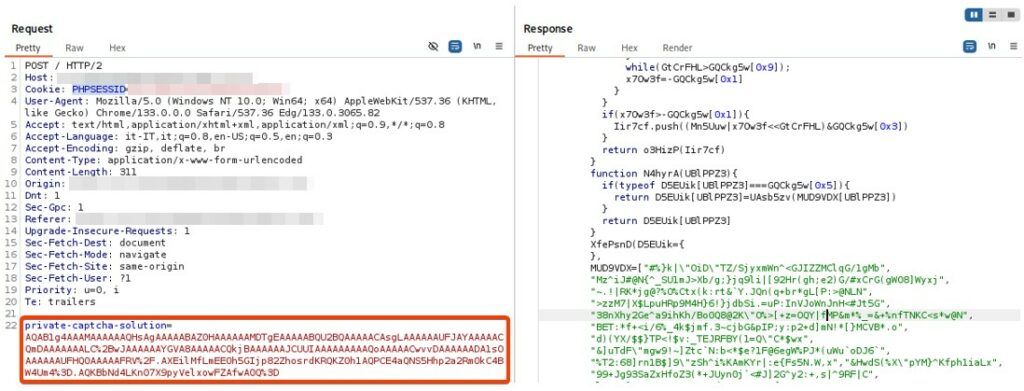

Anche in questa pagina è presente del contenuto offuscato. Inoltre sfruttando il fingerprinting del sistema operativo aggiungendo classi CSS specifiche (.browser-window.edge.dark o .browser-window.safari) al falso browser per farlo apparire esattamente come la finestra del browser dell’utente.

Cliccato il bottone per autenticarsi con Microsoft, viene fatta partire in background una nuova chiamata http per recuperare il contenuto di un form di Microsoft.

Quindi successivamente viene simulato apertura di finto browser sull’area della pagina (nel nostro caso Microsoft Edge), che visualizza il login di Microsoft con tanto di url “autentico”.

Questa tecnica come accennato è nota come Browser-in-the-Browser (BITB) Attack.

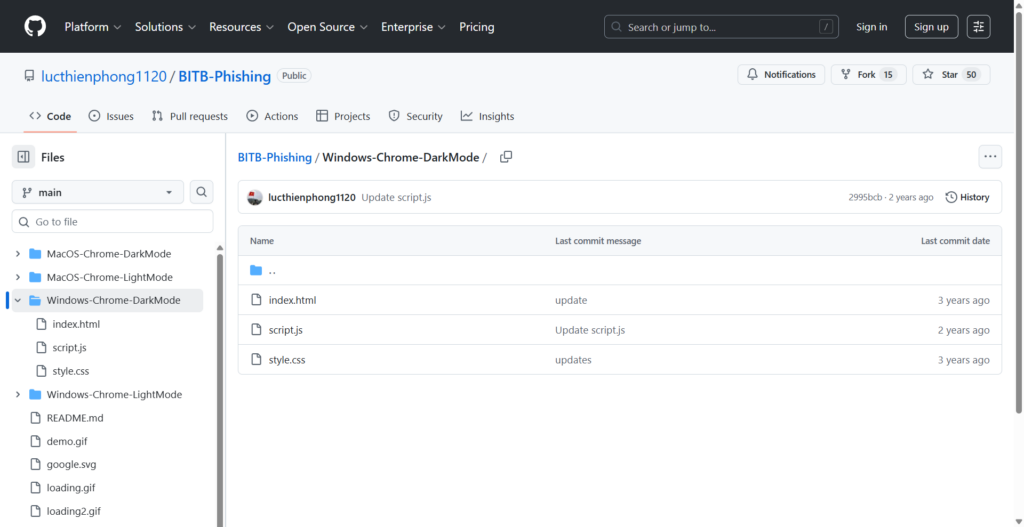

Lo sviluppatore mr.d0x ha pubblicato su GitHub, a scopo didattico, il kit “BitB Attack”, che consente di creare moduli di accesso di phishing basati su Single Sign-On estremamente realistici.

Link: https://github.com/lucthienphong1120/BITB-Phishing

Come emerso dall’analisi, la vera insidia si cela nella complessa architettura di occultamento che precede l’attacco finale.

La presenza di una sofisticata sequenza di decodifica JavaScript, unita alle pagine di verifica e alle misure anti-analisi e anti-bot, dimostra un elevato livello di preparazione da parte degli attaccanti.

Queste precauzioni non solo nascondono il payload dalle scansioni automatiche di sicurezza (come quelle di VirusTotal), ma rendono anche estremamente difficile per gli analisti di sicurezza decifrare e bloccare la minaccia in tempo.

L’attacco finale BitB infine induce a un l’inganno visivo per via della creazione di una falsa finestra di browser tramite elementi grafici per rubare le credenziali.

La pubblicazione di strumenti didattici come il kit “BitB Attack” da parte di mr.d0x, sebbene a scopo di ricerca, sottolinea la facilità con cui questa tecnica può essere replicata, rendendo la minaccia accessibile a un ampio spettro di malintenzionati.

Per difendersi efficacemente è necessario prestare sempre attenzione alle mail di spam, verificare sempre URL Reale e in questi casi avere l’autenticazione MFA attiva.