I rappresentanti di Logitech hanno notificato alle autorità un attacco informatico e una grave violazione dei dati. Il famigerato gruppo ransomware Clop, che da diversi mesi prende di mira le aziende sfruttando una vulnerabilità in Oracle E-Business Suite, ha rivendicato la responsabilità dell’attacco.

L’azienda ha presentato una notifica ufficiale alla Securities and Exchange Commission degli Stati Uniti, riconoscendo il furto di dati. I rappresentanti di Logitech riferiscono che l’incidente non ha avuto ripercussioni sulla produzione o sui prodotti dell’azienda, né sui suoi processi aziendali. Subito dopo aver scoperto la violazione, l’azienda ha incaricato esperti di sicurezza informatica terzi di fornire assistenza nelle indagini.

Logitech sostiene che i dati compromessi includono informazioni limitate su dipendenti e utenti, nonché dettagli su clienti e fornitori. Tuttavia, l’azienda sostiene che gli hacker non hanno avuto accesso a carte d’identità, dati di carte bancarie o altre informazioni sensibili, poiché queste informazioni non erano archiviate nei sistemi compromessi.

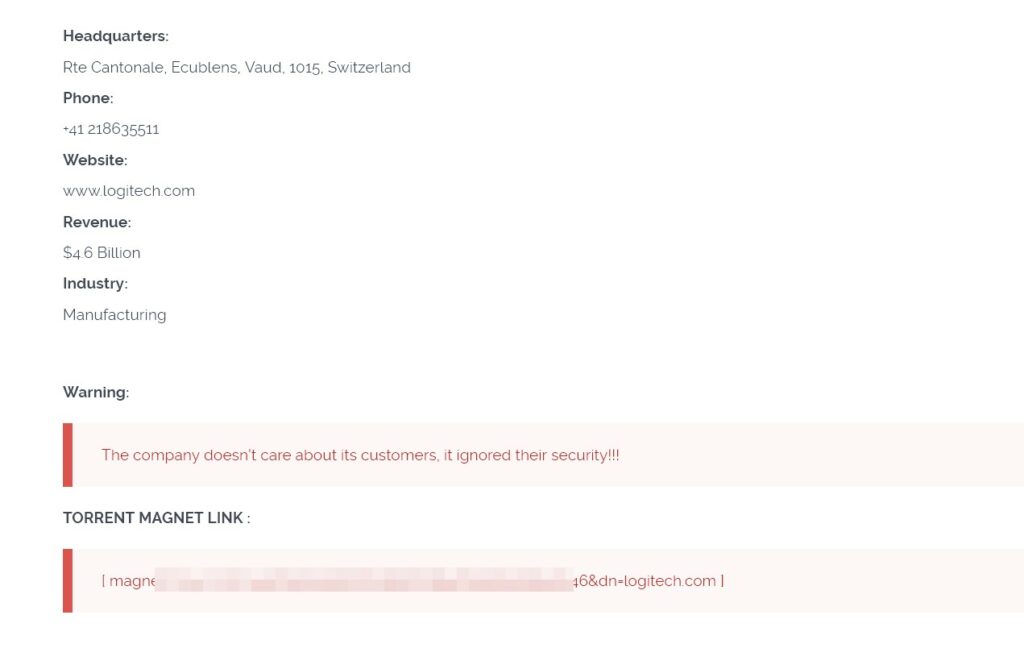

La scorsa settimana, il gruppo di hacker Clop ha aggiunto Logitech al suo sito di dump di dati, pubblicando quasi 1,8 TB di informazioni presumibilmente rubate all’azienda. Secondo Logitech, l’attacco è stato causato da una vulnerabilità zero-day scoperta in un fornitore terzo e corretta subito dopo il suo rilascio.

Gli operatori di Clop hanno sfruttato attivamente questa vulnerabilità già a luglio 2025 per lanciare attacchi di massa ai clienti aziendali Oracle. A ottobre, gli specialisti di Mandiant e Google hanno rilevato una campagna ransomware su larga scala: decine di aziende hanno ricevuto messaggi ransomware dagli operatori di Clop. Gli aggressori minacciavano di divulgare i dati rubati da Oracle E-Business Suite se le vittime non avessero pagato il riscatto. Gli sviluppatori di Oracle hanno quindi confermato la vulnerabilità e rilasciato una patch di emergenza.

Le dichiarazioni di Logitech suggeriscono che l’azienda ha installato l’aggiornamento di emergenza subito dopo il suo rilascio, ma era troppo tardi e i dati erano già stati rubati.