Ovviamente, non sono questi gli strumenti di un esercito per monitorarne un altro, ma sicuramente la notizia è interessante per far comprendere come la tecnologia è sempre stata parte integrante della guerra, in particolare della guerriglia.

Infatti, l’invasione russa dell’Ucraina ha visto la tecnologia moderna svolgere un ruolo diverso dal previsto. Mentre le tecnologie di deepfake, la scansione 3D e Internet via satellite sono già state utilizzate, nessuno si aspettava che un solo paio di AirPod potessero tracciare i movimenti di un esercito.

Le truppe russe sono state rintracciate in tutto il paese dell’Ucraina utilizzando un solo paio di AirPods.

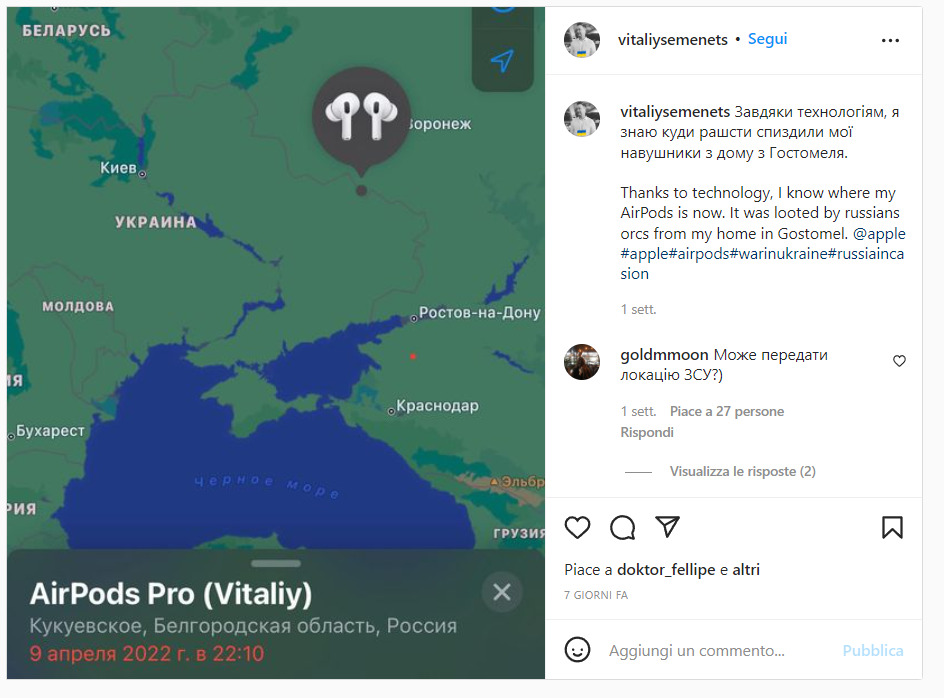

Dopo che un paio di auricolari wireless fabbricati da Apple sono stati rubati da un soldato russo vicino a Kiev ad un uomo ucraino Vitaliy Semenets, ora gli ucraini sono venuti a conoscenza dei movimenti dell’esercito russo.

Vitaliy Semenets ha quindi utilizzato la funzione Trova il mio di Apple per monitorare il movimento degli AirPods.

Successivamente, l’ucraino ha notato che gli AirPods arrivavano a Belgorod. Questo è attualmente il luogo in cui le forze russe si stanno ammassando per prepararsi a un assalto su larga scala al Donbas nel sud-est dell’Ucraina.

Se le cuffie rimarranno attive, Semenets potrà anche seguire l’offensiva russa sul Donbas.

Sebbene sia improbabile che l’ucraino recuperi i suoi auricolari wireless, è orgoglioso della sua capacità di rintracciare il soldato che li ha presi. Finché gli auricolari sono collegati a Internet o a un iPhone, saranno visibili.

“Grazie alla tecnologia, so dove sono ora sono i miei AirPods

Ha detto Semenet su Instagram, taggando Apple.

“È stato saccheggiato dagli orchi russi dalla mia casa a Hostomel.”