Spesso parliamo di attacchi informatici alle aziende italiane, ma questa volta nel mirino ci siamo finiti proprio noi con una campagna di phishing che impersona il nostro brand.

Stanno infatti circolando delle mail a nome di Red Hot Cyber che NON sono state da noi create, le quali simulano una mail pervenuta dal nostro ufficio del personale la quale ha come oggetto “Approval Submittal for Vacations! Reminder..”.

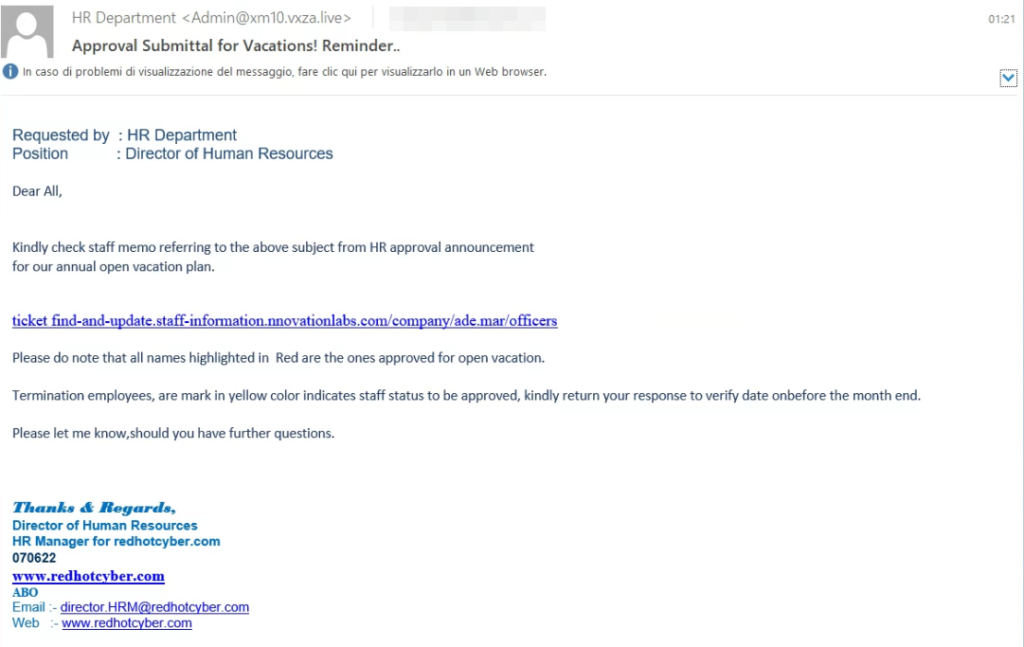

Tale mail, simulava il dipartimento di Human Resource di Red Hot Cyber (che non esiste) la quale viene indirizzata ai suoi dipendenti (che non esistono) chiedendo di eseguire delle azioni su un sito ovviamente fake per approvare un piano ferie.

Nel testo veniva riportato quanto segue:

Carissimi,

Vi preghiamo di controllare la nota del personale che fa riferimento all'argomento di cui sopra approvato dalle risorse umane per il nostro piano annuale di pianificazione professionale.

ticket find-and-update.staff-information.nnovationlabs.com/company/ade.mar/officers

Si prega di notare che tutti i nomi evidenziati in rosso sono quelli approvati per le posizioni aperte.

Dipendenti in cessazione, sono contrassegnati in colore giallo indica lo stato del personale da approvare, si prega di restituire la risposta per verificare la data entro la fine del mese.

Per favore fatemi sapere, se avete altre domande.

La mail termina con la firma del direttore delle risorse umane di Red Hot Cyber, con tanto di email e di dominio inserito sotto.

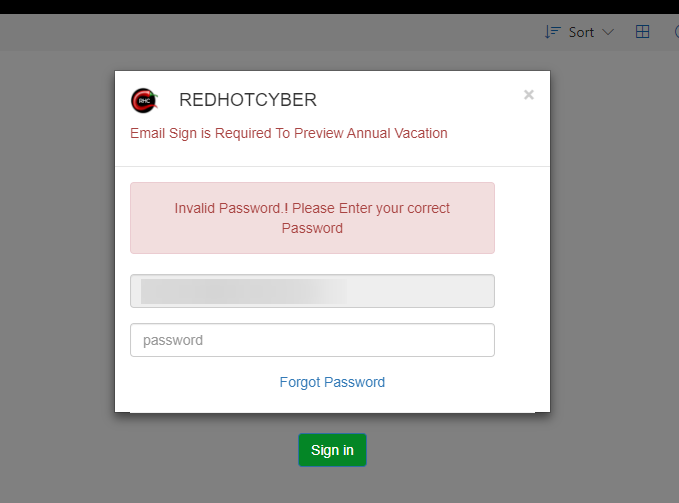

Il sito dove si atterra, permette di inserire una utenza e una password per poter accedere ad informazioni relative al piano annuale delle ferie aziendali.

Ma dopo aver inserito un account ed una password il sistema riporta che è stata digitata una email ed una password sbagliata.

Non sappiamo se tale mail sia stata indirizzata soltanto a noi per un furto mirato dei nostri account o se sia arrivata anche ad altre persone. Ma è importante dire che non siamo noi ad aver inviato tale mail, pertanto se dovesse arrivare una mail con tale oggetto, cestinatela immediatamente.