Secondo un rapporto congiunto di Graphika e dello Stanford Internet Observatory, nel corso degli anni, centinaia di account Twitter, Facebook e Instagram hanno manipolato e inviato spam promuovendo idee filo-occidentali in Medio Oriente e Asia centrale.

I ricercatori scrivono che sono stati infine rimossi dai social media a luglio e agosto 2022. Da quanto riporta il rapporto questo è “il più grande caso di operazioni di influenza segrete filo-occidentali scoperto sui social network”.

“Queste campagne hanno costantemente promosso narrazioni che fanno pressioni per gli interessi degli Stati Uniti e dei loro alleati, mentre allo stesso tempo si oppongono a un certo numero di paesi, tra cui Russia, Cina e Iran”

afferma il rapporto.

Gli esperti hanno collegato questo comportamento a circa 150 account Twitter attivi tra marzo 2012 e febbraio 2022. In totale, questi account hanno pubblicato circa 300.000 tweet, suddivisi in due tipi: una campagna aperta del governo degli Stati Uniti, che i ricercatori chiamano Trans-Regional Web Initiative, e una serie di campagne segrete con uno scopo poco chiaro. Secondo Twitter, tutti questi account erano collegati agli Stati Uniti e al Regno Unito.

Gli analisti hanno anche riscontrato attività sospette di “39 profili Facebook, 16 pagine, due gruppi e 26 account Instagram” attivi tra il 2017 e il luglio 2022. I ricercatori scrivono che i rappresentanti di Meta hanno collegato questi account agli Stati Uniti.

Tuttavia, nessuna delle società ha rilasciato dichiarazioni su chi potrebbe essere dietro questi account e sui messaggi che diffondono.

Nella loro relazione, gli esperti concludono che, in generale, l’attività dei bot rilevati era simile ad altri casi noti di abuso dei social network al fine di manipolare opinioni e inviare spam. Secondo gli esperti, gli operatori di tali campagne utilizzano quasi sempre un insieme molto limitato di tattiche praticamente indipendenti dal loro pubblico di destinazione.

“Le entità identificate da Twitter e Meta hanno creato identità false con volti generati da reti generative contraddittorie, si sono spacciati per media indipendenti, hanno utilizzato meme e brevi video, hanno tentato di lanciare campagne di hashtag e creato petizioni online. Tutte queste tattiche sono già state utilizzate in campagne passate da altri operatori”

si legge nel rapporto.

Secondo quanto riferito, le bot farm scoperte hanno avuto un impatto piuttosto limitato, poiché la maggior parte dei loro post ha ricevuto solo pochi Mi piace o retweet. Sebbene circa il 19% delle voci private nascoste avesse più di 1.000 abbonati, i più popolari erano i conti pubblici presumibilmente associati all’esercito americano.

I ricercatori hanno raggruppato gli account rilevati in quattro gruppi in base alla regione e al paese di destinazione, vale a dire Asia centrale, Iran, Afghanistan e il gruppo arabo del Medio Oriente (che includeva Iraq, Siria, Libano e Yemen).

È interessante notare che nel cluster dell’Asia centrale i ricercatori hanno trovato “attività correlate” su Telegram, YouTube e sui social network russi Vkontakte e Odnoklassniki.

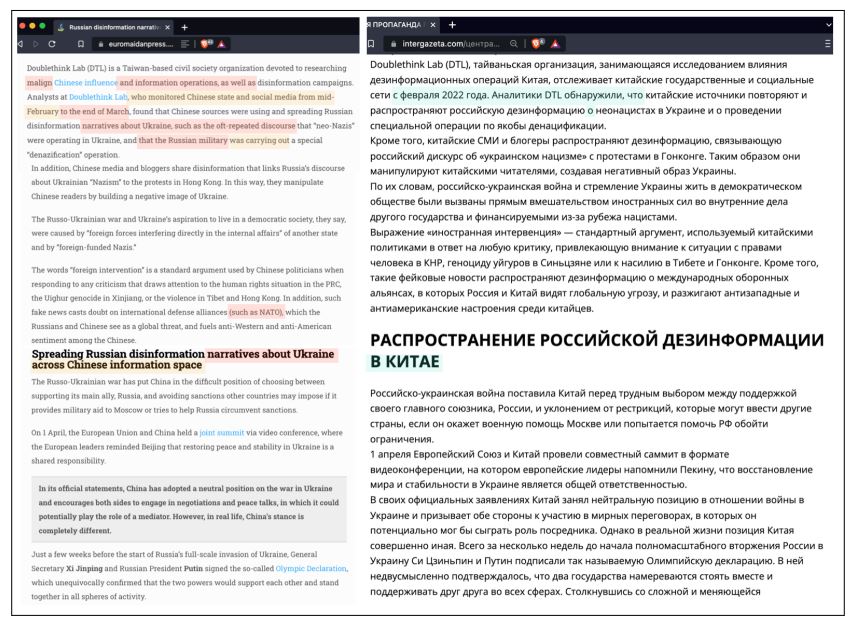

“L’operazione era rivolta a un pubblico di lingua russa in Asia centrale e si concentrava sull’elogio degli aiuti statunitensi all’Asia centrale e sulla critica alla Russia, in particolare alla sua politica estera. Le due operazioni si sono concentrate sulla Cina e sul trattamento delle minoranze musulmane, in particolare degli uiguri nello Xinjiang. Queste storie hanno anche condiviso spesso contenuti sulla crescente cooperazione tra i paesi dell’Asia centrale. Il contenuto era quasi esclusivamente in russo, ad eccezione di un piccolo numero di post scritti in lingue come il kazako e il kirghiso”

affermano gli esperti.

Tali media falsi spesso copiavano e modificavano leggermente le informazioni da fonti di notizie reali, a volte pubblicavano traduzioni automatiche dirette di falsi in lingua inglese e spesso pubblicavano lo stesso contenuto.

Si noti che a partire da febbraio di quest’anno, i bot che in precedenza avevano pubblicato informazioni sulle azioni della Russia in Medio Oriente e nei paesi africani sono passati completamente al tema di un’operazione militare speciale in Ucraina, assicurando che ciò che sta accadendo potrebbe rappresentare una minaccia per la popolazione dell’Asia centrale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…