Gli attacchi hacker diventano sempre più analitici, puntuali e devastanti. in questo caso gli hacker di Hive ransomware, hanno bloccato le infrastrutture di MediaMarket chiedendo un riscatto di 240 milioni di dollari (anche se c’è chi parla di 50 milioni), bloccando di fatto l’infrastrutture IT per tutti i negozi collegati.

Infatti anche le filiali di Mediaworld stanno assistendo a servizi interrotti e rallentamenti del sistema IT. In una filiale di MediaWorld oggi a Milano il direttore è uscito e ha riportato ai clienti: “siamo molto in difficoltà, i terminali sono fuori uso da 4 giorni”.

Ma questo era prevedibile, in quanto 4 giorni fa la società che controlla Mediaworld che si chiama MediaMarket, è stata colpita da Hive Ransomware, come abbiamo riportato su RHC nella giornata di ieri.

La cosa più inquietante è la puntualità millimetrica dell’attacco, probabilmente altamente “pianificato”, per poter compromettere le infrastrutture IT alla vigilia del black friday, un momento importantissimo per gli utili di una azienda come MediaMarket/MediaWorld.

L’attacco informatico sembrerebbe essere iniziato tra il 7 e l’8 di novembre scorso, annunciato dalla piattaforma olandese RTL e secondo quanto riferito, le infrastrutture colpite sono di 3.100 sever del gruppo MediaMarkt presenti nei diversi paesi.

Cosa sappiamo al momento

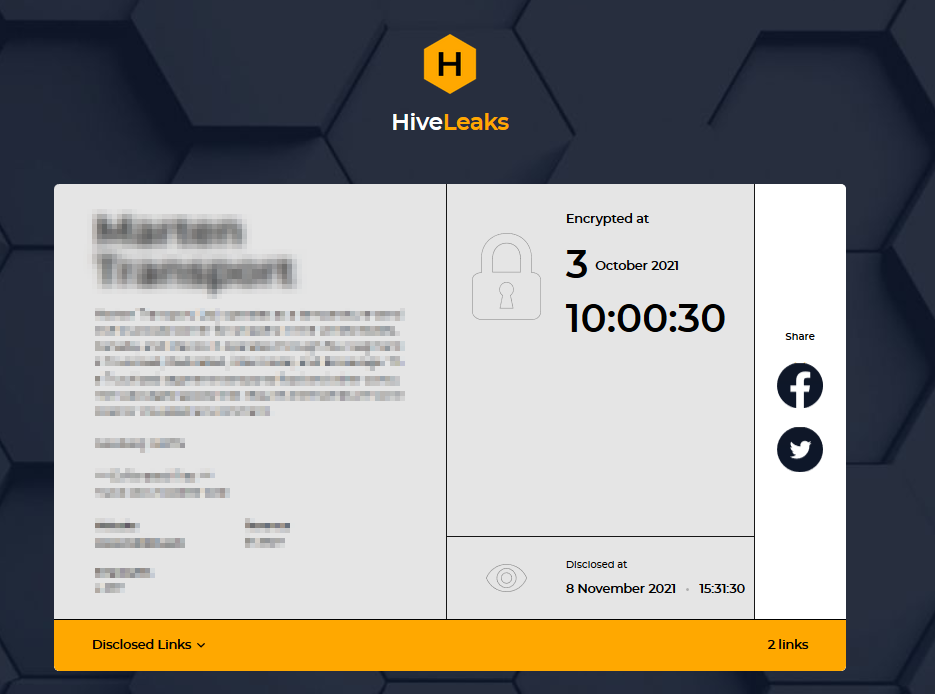

Red Hot Cyber già dalla giornata di ieri ha acceduto al Data Leak site (DLS) di Hive Ransomware, ma al momento non è presente nessuna news che riporta alla notizia trapelata sui giornali.

Questo sta a significare che al momento la cyber gang Hive, è in trattative con MadiaMarket, per accordarsi sulla cifra del pagamento del riscatto, prima di rendere pubblici una serie di informazioni esfiltrate dalle loro infrastrutture.

Sicuramente la cifra riportato da molti media, quella di 240 milioni di dollari, risulta veramente una cifra mai vista, pertanto potrebbe essere ipotizzabile più una richiesta iniziale di 50 milioni di dollari.

Conosciamo Hive Ransomware

Hive ransomware, è stato osservato per la prima volta nel giugno 2021 e probabilmente opera come un ransomware basato su affiliati (RaaS) ed impiega un’ampia varietà di tattiche, tecniche e procedure, creando sfide significative per la difesa e la mitigazione, hanno scritto di recente i i funzionari dell’FBI.

Sebbene Hive sia una voce relativamente nuova sulla scena del ransomware, sta già facendo danni. Come notato dall’FBI, gli hacker Hive non si limitano a tenere in ostaggio una rete, ma aggiungono anche la seconda estorsione,

“Dopo aver compromesso la rete di una vittima, gli attori del ransomware Hive esfiltrano i dati e crittografano i file sulla rete. Gli attori lasciano una richiesta di riscatto in ciascuna directory interessata all’interno del sistema della vittima, che fornisce istruzioni su come acquistare il software di decrittazione”

ha spiegato l’FBI.

“La richiesta di riscatto minaccia anche di far trapelare dati sulla vittima esfiltrati sul sito Tor, HiveLeaks”, ha aggiunto.

L’FBI ha affermato che il ransomware Hive cerca processi relativi a backup, antivirus o anti-spyware e copie di file, quindi li termina per facilitare la crittografia dei file.

Le note di riscatto contengono un collegamento al “reparto vendite” di Hive, che consente alle vittime di contattare gli hacker tramite una chat dal vivo e organizzarsi per pagare la richiesta di riscatto.

Alcuni target affermano addirittura di aver ricevuto telefonate che richiedevano il pagamento per i loro file.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni in forma anonima, potete contattarci utilizzando le mail crittografate accessibili a questa URL: https://www.redhotcyber.com/contattaci

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione