A seguito di un attacco informatico che avrebbe rubato circa 1,5 TB di dati dai sistemi MSI, la società in una dichiarazione ha esortato gli utenti a “scaricare solo aggiornamenti firmware/BIOS dal sito Web ufficiale” ed evitare di utilizzare file di altre fonti.

L’affermazione è dovuta al fatto che su vari forum su Internet è possibile trovare firmware del BIOS “personalizzati” per l’hardware del PC, in particolare per le GPU, che possono essere poco sicuri e contenere malware.

Tuttavia, il motivo dell’avviso di MSI potrebbe avere più a che fare con i tipi di dati presumibilmente rubati durante un recente attacco.

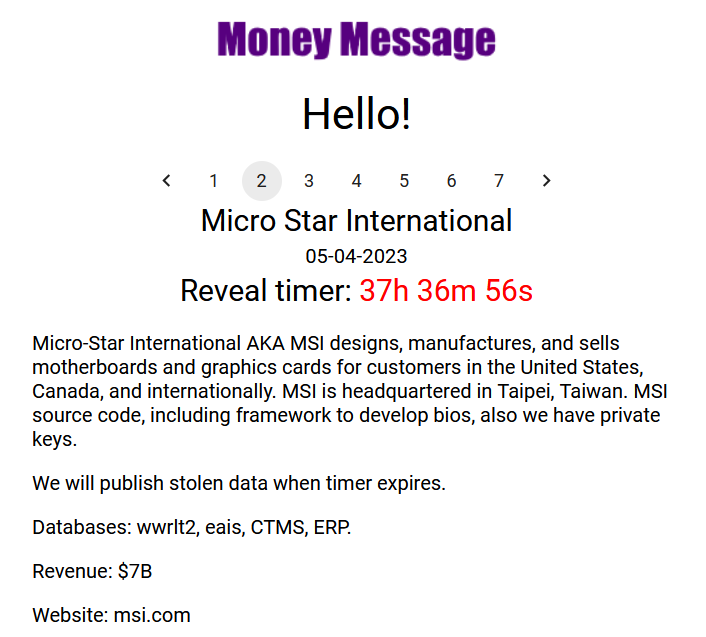

La scorsa settimana, il gruppo ransomware Money Message ha affermato di aver rubato il codice sorgente di molti prodotti MSI e altri dati dalla rete interna dell’azienda.

Gli aggressori hanno pubblicato screenshot dei database CTMS ed ERP, nonché file contenenti il codice sorgente del software, le chiavi private e il firmware del BIOS sul loro sito web.

Nella sua dichiarazione, MSI non ha specificato l’entità della violazione della sicurezza o cosa è stato rubato, affermando solo che “ha rilevato anomalie di rete” e il suo dipartimento IT ha “attivato adeguate misure di salvaguardia e intrapreso azioni correttive”.

Il produttore ha segnalato l’incidente alle forze dell’ordine e alle agenzie di sicurezza informatica.

MSI ha anche minimizzato qualsiasi potenziale impatto, affermando di essere tornata alle normali operazioni e di non aspettarsi alcun “impatto significativo” sui suoi dati.

Tuttavia, a questo punto non è chiaro se i dati dei clienti siano stati compromessi a seguito dell’attacco.

Il riscatto richiesto è di 4 milioni di dollari. Se la società taiwanese si rifiuta di pagare, tutti i file di cui sopra verranno resi pubblici dagli hacker il 10 aprile. Come si svilupperanno ulteriormente gli eventi – lo scopriremo nel prossimo futuro.