Il CERT-AgID ha pubblicato recentemente le statistiche delle campagne di malspam che hanno vista protagonista l’Italia nella settimana che va dal 15 al 21 aprile 2023

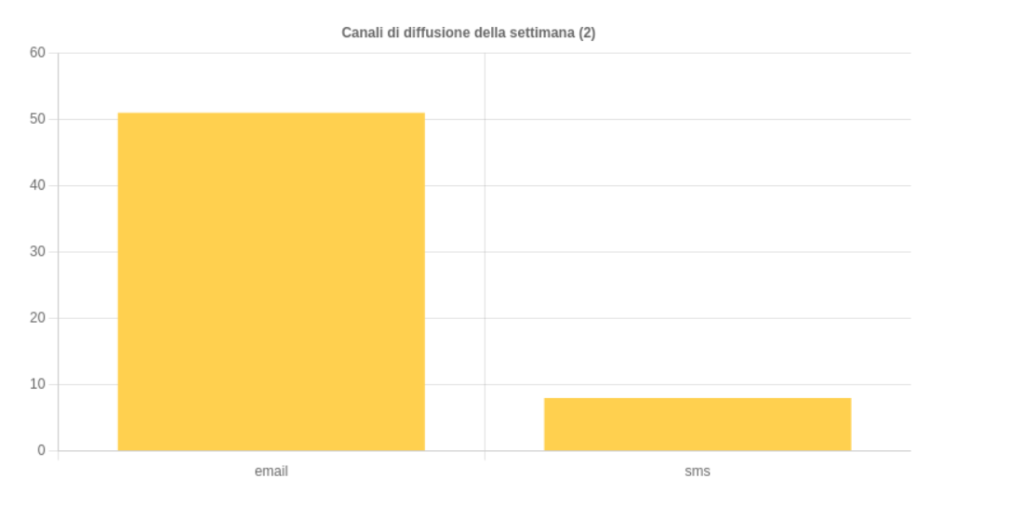

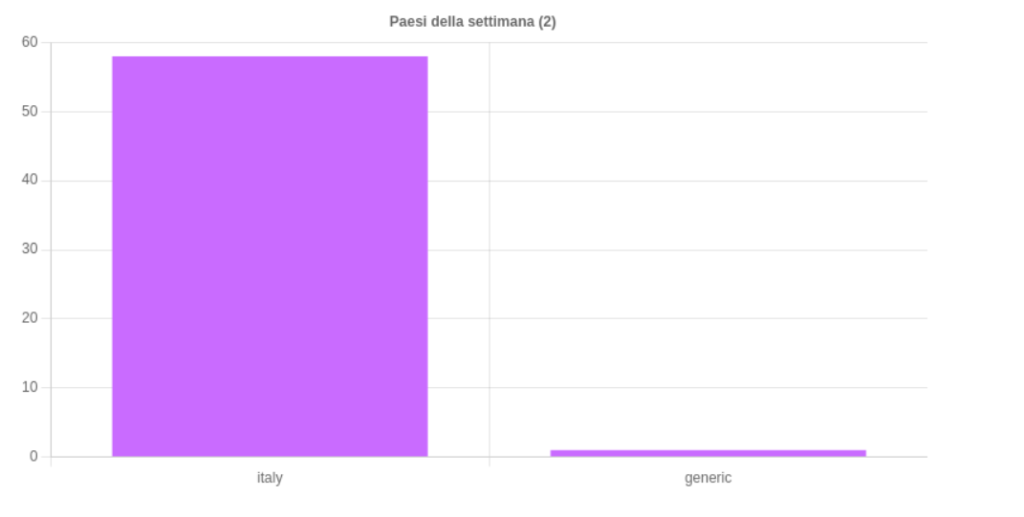

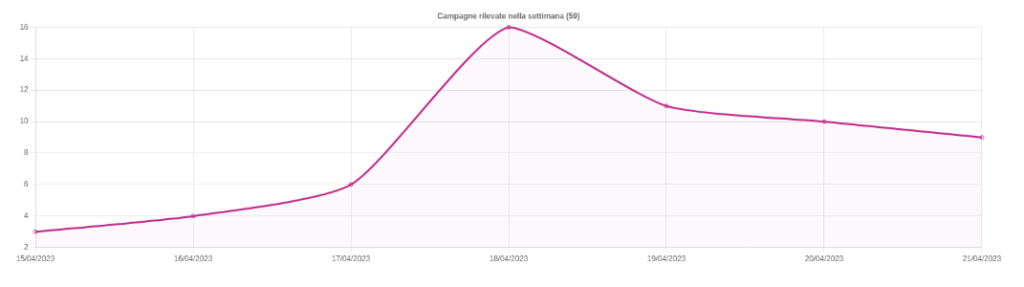

Nella passata settimana, il CERT-AgID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 59 campagne malevole di cui 58 con obiettivi italiani.

Come di consueto sono stati inviati e messi a disposizione degli enti accreditati i relativi 470 indicatori di compromissione (IOC) individuati.

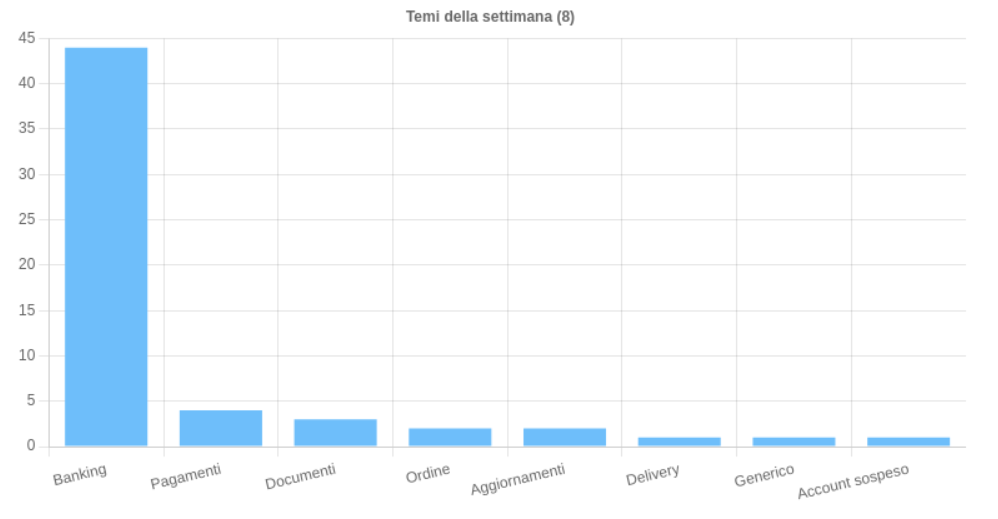

Sono 8 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

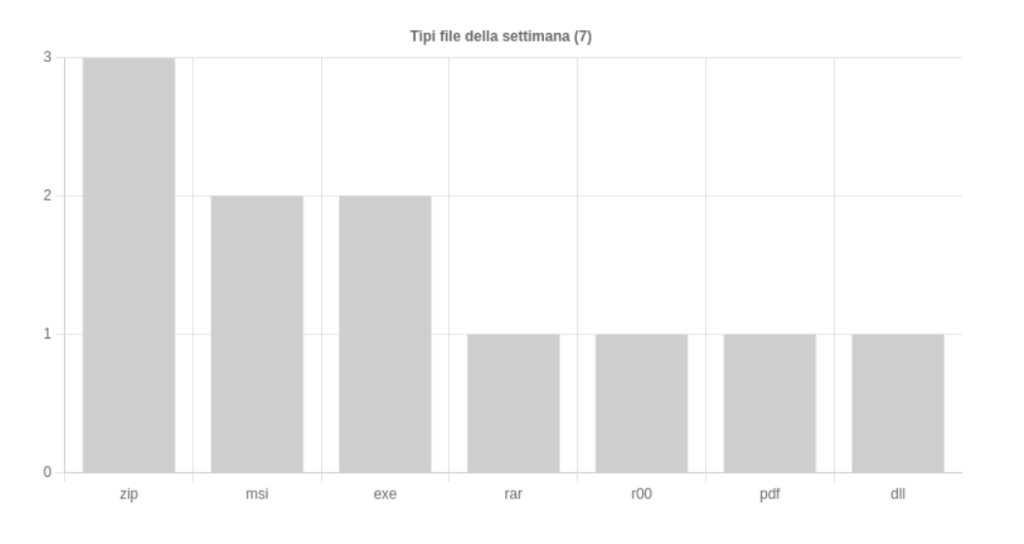

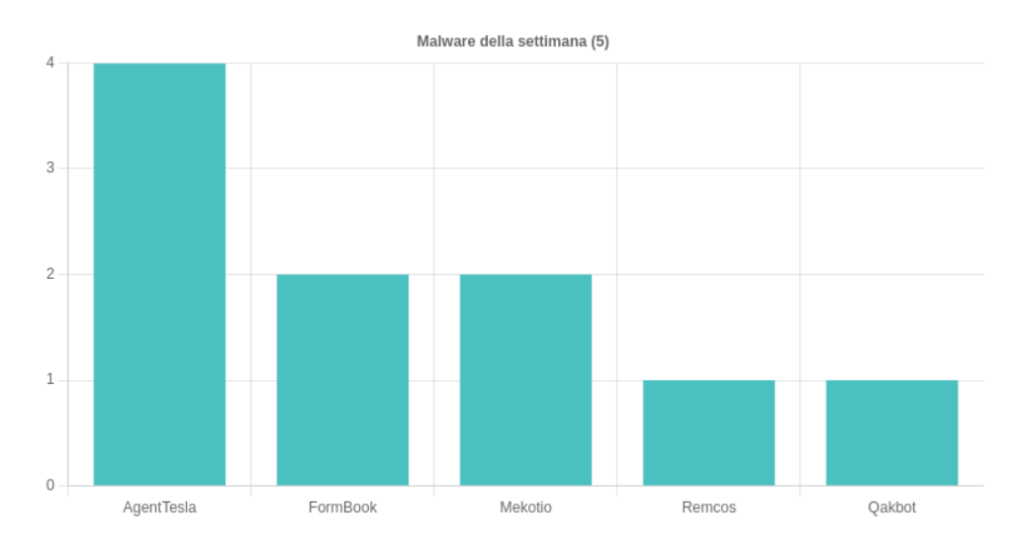

Sono state osservate nello scenario italiano 5 famiglie di malware. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

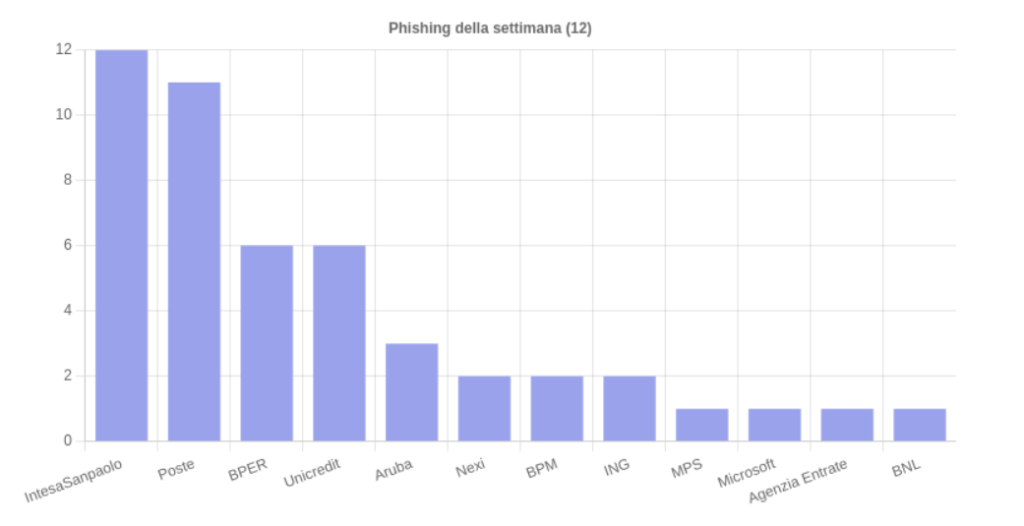

Su un totale di 48 campagne di phishing sono 12 i brand coinvolti, in particolare istituti bancari. Ancora presente almeno una campagna di phishing a tema “Agenzia Entrate“.