I ricercatori di Certitude hanno dimostrato un modo per aggirare la protezione anti-phishing in Microsoft 365 (ex Office 365). Tuttavia, le vulnerabilità non sono state ancora risolte.

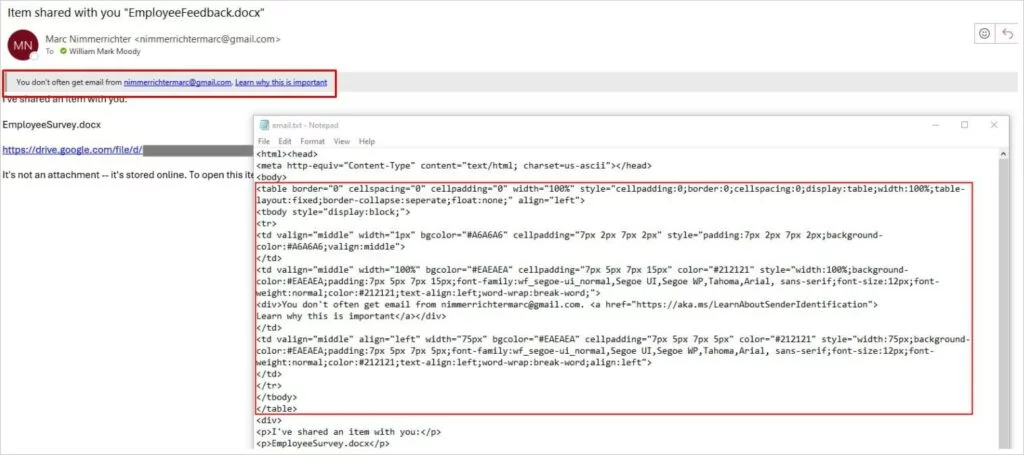

Gli esperti dicono che esiste un modo per nascondere il suggerimento di sicurezza del primo contatto. Come suggerisce il nome, First Contact Safety Tip è progettato per avvisare gli utenti di Outlook quando ricevono e-mail da nuovi contatti. Viene visualizzato un messaggio come questo: “Non ricevi spesso email da [email protected]. Scopri perché è importante.”

La chiave qui è che l’avviso viene aggiunto direttamente al corpo HTML principale dell’e-mail, il che apre la possibilità di manipolare il CSS incorporato nell’e-mail.

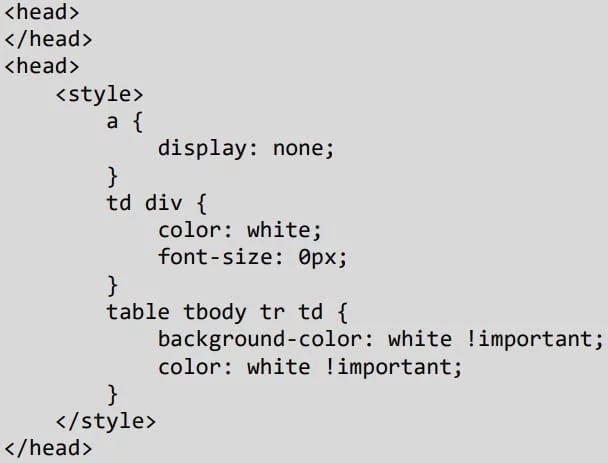

I ricercatori di Certitude scrivono che questo messaggio può essere facilmente nascosto nel modo seguente.

Cioè, il testo e il colore dello sfondo vengono cambiati nel colore bianco, la dimensione del carattere viene impostata su 0, il che alla fine nasconde l’avviso e lo rende invisibile all’utente.

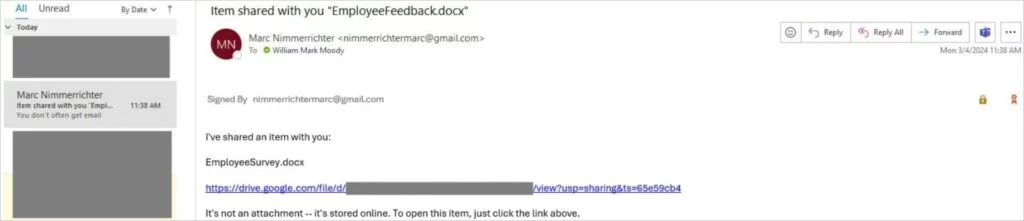

Portando avanti questa idea, gli esperti hanno scoperto che potevano aggiungere ulteriore codice HTML alle e-mail che imitavano le icone che Microsoft Outlook aggiunge alle e-mail crittografate e firmate per farle sembrare sicure. Sebbene alcune limitazioni di formattazione impediscano una perfetta corrispondenza visiva, questo trucco può comunque aiutare a bypassare controlli poco approfonditi.

I ricercatori sottolineano di non essere a conoscenza di casi di sfruttamento dei bug descritti e di non aver trovato modi per manipolare l’HTML per visualizzare testo arbitrario in un’e-mail.

Certitude ha informato Microsoft delle sue scoperte inviando una PoC e un rapporto dettagliato agli sviluppatori tramite il Microsoft Researcher Portal (MSRC). Tuttavia, i rappresentanti di Microsoft hanno dato ai ricercatori la seguente risposta:

“Abbiamo stabilito che le tue informazioni sono valide, ma non soddisfano i nostri criteri per una risposta immediata poiché [il problema] può essere utilizzato principalmente per attacchi di phishing. Tuttavia, abbiamo preso nota di queste informazioni per un’ulteriore revisione volta a migliorare i nostri prodotti.”