I ricercatori della Swiss Higher Technical School di Zurigo hanno trovato un modo per aggirare la protezione tramite PIN sulle carte contactless Mastercard e Maestro.

Al momento, la vulnerabilità è già stata risolta. Si tratta di una scappatoia identificata dagli esperti che ha permesso agli aggressori di utilizzare carte bancarie rubate per grandi acquisti senza dover inserire un codice PIN per i pagamenti contactless.

Peggio ancora, lo scenario descritto dai ricercatori può essere riprodotto in una situazione reale, inoltre, l’attacco è estremamente invisibile. Gli esperti temono addirittura che nuovi bug di questo tipo portino al loro sfruttamento di massa.

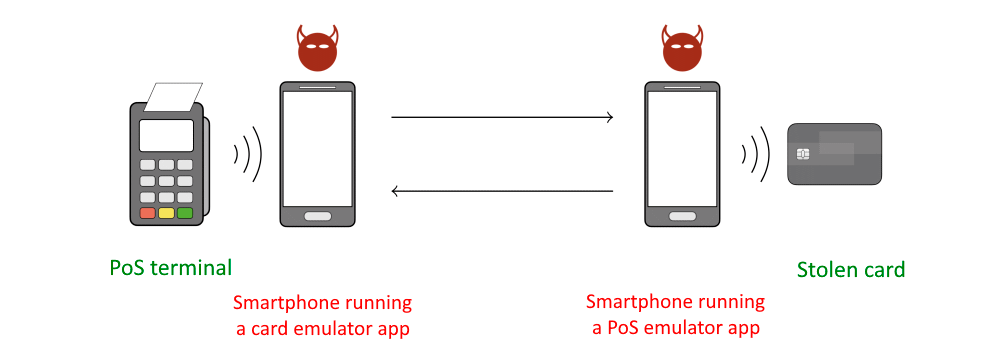

Per eseguire un tale attacco, un utente malintenzionato dovrebbe inserirsi tra una carta rubata e un terminale di pagamento (PoS). In effetti, questo è un attacco Man-in-the-Middle (MitM), solo con un’interpretazione leggermente diversa.

L’autore dell’hack in questo caso avrà bisogno di:

Questa applicazione, che deve essere installata su entrambi gli smartphone, funzionerà come emulatore. L’attaccante posiziona uno dei dispositivi accanto alla carta rubata: emulerà un terminale PoS: avvierà una transazione con l’inganno ed estrarrà i dati della carta.

Il secondo smartphone in questo momento fungerà da emulatore di carte e trasmetterà i dati della transazione al terminale reale.

Pertanto, per il venditore, tutto sembrerà come se un cliente normale pagasse utilizzando un dispositivo mobile. Chi hai intenzione di sorprendere con questo adesso?

Fonte

https://www.usenix.org/conference/usenixsecurity21/presentation/basin

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…