Era l’anno 2007.

Dopo mesi di ricerche sui titoli dei videogiochi e sulle news della nuova console, la tua famiglia ha finalmente messo le mani sulla nuova Nintendo Wii, completa di una copia di Wii Sports, The Legend of Zelda: Twilight Princess e Super Monkey Ball: Banana Blitz.

Te lo ricordi?

Mentre sceglievi questi nuovi giochi, avrai trascorso molte delle prime ore con lo strumento per la creazione dei volti familiari come Darth Vader e divertendoti tanto nel farlo.

Poi, ecco che arriva Wii Tennis.

Ignori gli avvertimenti sul cinturino da polso, e mentre giochi lanci un letale colpo di racchetta e fai volare il telecomando Wii sul monitor della TV, distruggendola. Ma poi i tuoi ne hanno acquistata un’altra minacciandoti che la prossima volta l’avresti pagata tu con i soldi del lavoro estivo. Da quel momento in poi inizi a prestarci più attenzione.

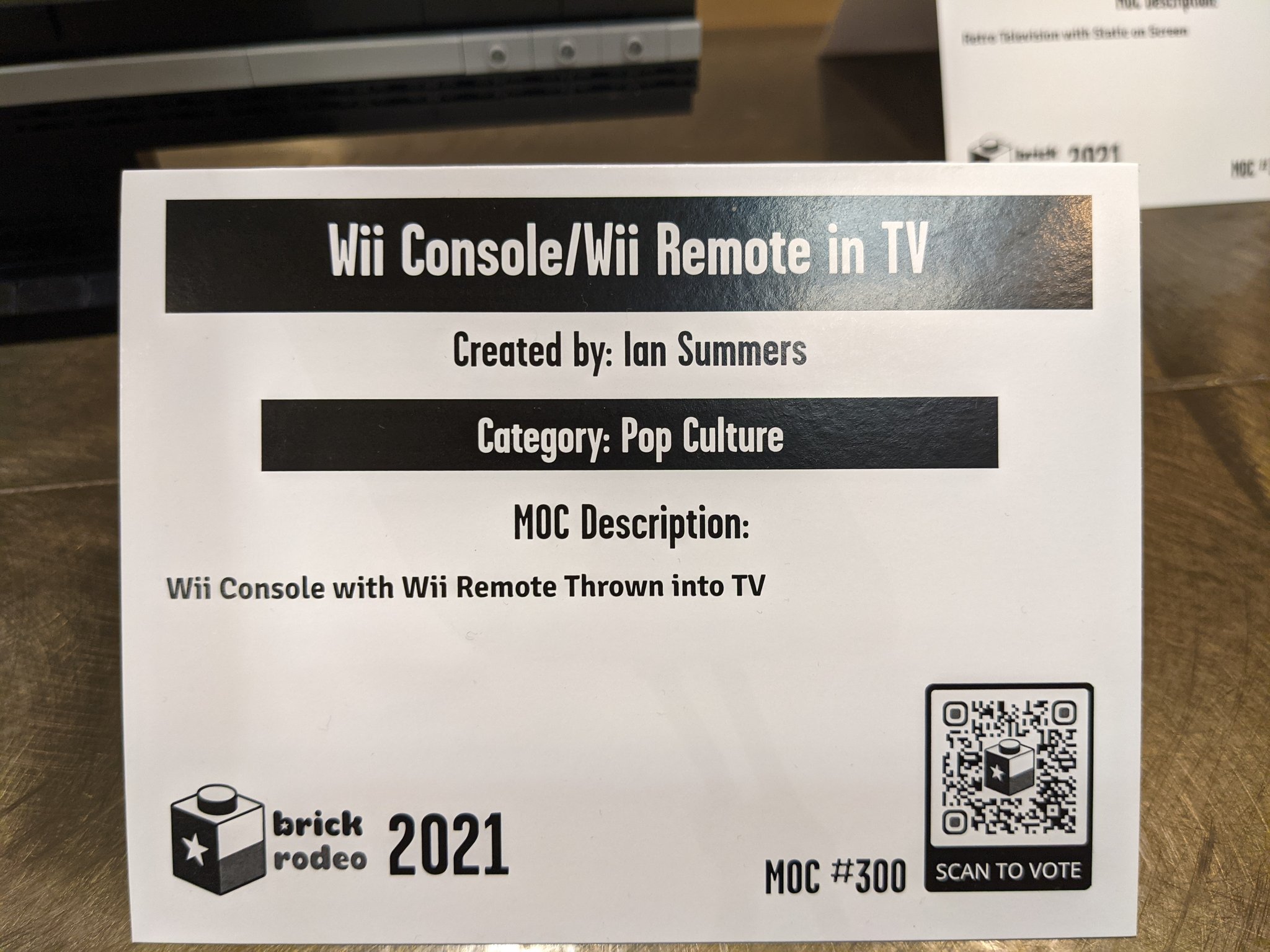

Catturare perfettamente quel tipo di momento esatto, che forse era più comune di quanto si possa immaginare oggi, a giudicare dagli articoli di notizie pubblicati dell’epoca, lo ha fatto la LEGO, con una meravigliosa costruzione creata da Ian Summers.

Completo di console Wii, TV e telecomando Wii impiantato nel monitor della TV, la build è stata esposta al Brick Rodeo, una convention di fan LEGO con sede in Texas che è partita questo fine settimana.