L’Italia si conferma uno degli obiettivi principali della campagna di attacchi DDoS portata avanti dal gruppo hacktivista NoName057(16). Secondo quanto dichiarato direttamente dal collettivo, il nostro Paese ha subito 487 attacchi informatici tra ottobre 2024 e gennaio 2026, collocandosi al terzo posto tra le nazioni più colpite, dopo Germania e Francia.

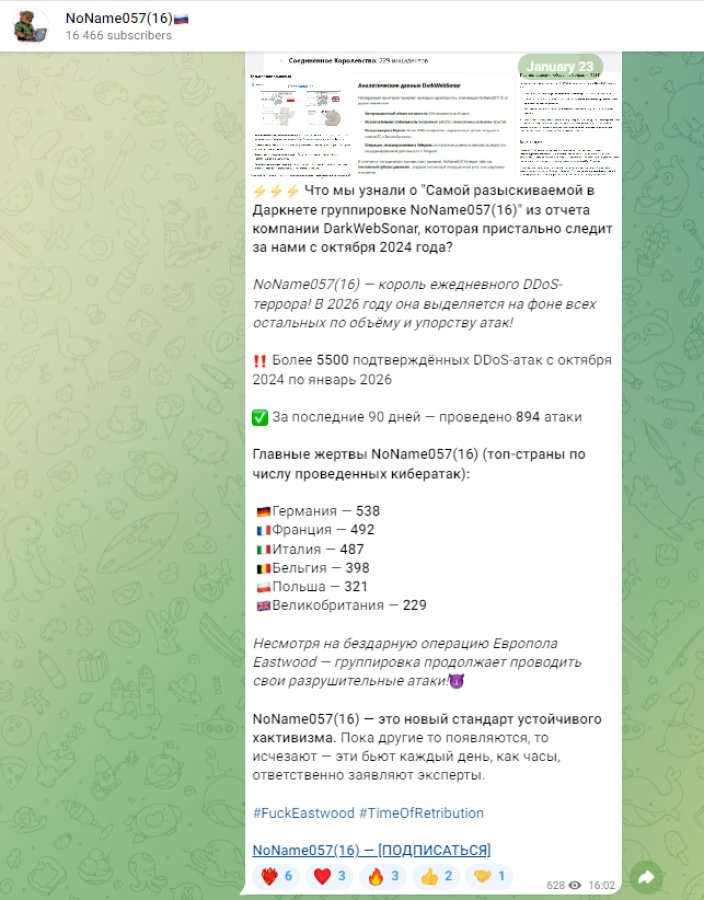

Il dato emerge da un post pubblicato sul canale Telegram ufficiale di NoName057(16), nel quale il gruppo rilancia informazioni tratte da un report della società di monitoraggio DarkWebSonar. Nel messaggio, il collettivo rivendica un’attività incessante e sistematica, auto-definendosi apertamente come il “re del terrore DDoS quotidiano”.

Secondo quanto riportato nel post, NoName057(16) avrebbe condotto oltre 5.500 attacchi DDoS confermati in poco più di un anno, con una media particolarmente elevata negli ultimi mesi: 894 attacchi negli ultimi 90 giorni. Numeri che, se confermati, descrivono una delle campagne DDoS più estese e persistenti mai osservate nel panorama hacktivista europeo.

Nel messaggio pubblicato su Telegram, l’Italia viene citata esplicitamente tra le “principali vittime” del gruppo. Il tono è apertamente propagandistico: bandiere nazionali, conteggi numerici e slogan vengono utilizzati per rafforzare la narrativa di un’operazione coordinata, continua e, secondo gli autori, inarrestabile.

Il post non si limita ai numeri. NoName057(16) attacca frontalmente anche le istituzioni europee, facendo riferimento all’operazione Eastwood di Europol, definita senza mezzi termini un fallimento. Secondo il gruppo, nonostante le azioni di contrasto delle forze dell’ordine, la loro capacità operativa non sarebbe stata minimamente intaccata.

Un passaggio particolarmente significativo del messaggio riguarda l’autodefinizione del collettivo come “nuovo standard dell’hacktivismo resiliente”. NoName057(16) rivendica la propria continuità operativa, contrapponendosi a gruppi considerati effimeri o disorganizzati, e sottolinea di colpire “ogni giorno, come un orologio”.

Dal punto di vista italiano, i 487 attacchi DDoS rappresentano un segnale da non sottovalutare. Sebbene questo tipo di attacco non comporti necessariamente violazioni di dati o compromissioni profonde, l’impatto su servizi online, portali istituzionali e infrastrutture digitali può essere significativo, soprattutto se reiterato nel tempo.

Anche se un attacco DDoS non provoca direttamente la compromissione dei sistemi o il furto di dati, all’interno dei reparti di cybersecurity rappresenta un problema enorme. La gestione di un flusso di traffico malevolo continuo e spesso imprevedibile diventa una vera e propria sfida operativa, difficile da arginare nel tempo. Gli analisti sono costretti a monitorare, filtrare e reagire senza sosta, trasformando il DDoS in una forma di stress prolungato per le strutture di difesa, più che in un semplice incidente tecnico.

Il caso NoName057(16) evidenzia ancora una volta come il fronte della cyber-conflittualità a bassa intensità sia ormai stabile e continuo. L’utilizzo di Telegram come megafono comunicativo non è casuale: il canale diventa parte integrante dell’operazione, uno strumento di pressione psicologica e mediatica oltre che tecnica.

In attesa di conferme indipendenti sui numeri diffusi dal gruppo, resta un dato evidente: l’Italia è stabilmente nel radar di NoName057(16), e la persistenza di questi attacchi dimostra come il DDoS continui a essere un’arma semplice, economica e ancora estremamente efficace nel panorama delle minacce informatiche contemporanee.