Il ransomware Grief ha colpito l’azienda italiana NordFish SRL di CODROIPO (UDINE), la quale fa parte del settore dei grossisti di generi alimentari e prodotti correlati.

Grief è un ransomware diverso dagli altri. Infatti, entrando nel suo DLS (per altro di recente ha cambiato indirizzo nella rete onion aggiungendo un bel “grief” davanti alla sua URL), riporta come prima frase nella sua home page:

“Il GDPR all’articolo 33 prevede che, in caso di violazione dei dati personali, i titolari del trattamento ne informino l’autorità di controllo competente senza indebito ritardo e, ove possibile, entro 72 ore dalla sua conoscenza”.

Riportando anche che il costo per singolo databreach nel 2017 (sulla base di una ricerca di IBM Security), si è attestato a circa 3,5 milioni di dollari.

Nordfish oltre ad offrire prodotti ittici nazionali soggetti all’attenzione dei propri clienti francesi, danesi, scozzesi, olandesi, croati, spagnoli, norvegesi, greci e turchi, via area distribuisce il pesce in importanti mercati quali il Canada, USA, Sri-Lanka, Oman, Kenya , Vietnam, Uganda, Tanzania, Senegal, Marocco, Mauritania, Sud Africa, ecc.

Il marchio NORDFISH raggruppa innumerevoli aziende che si sono rese disponibili a produrre per conto di Fish srl prodotti ittici di qualità a prezzi competitivi.

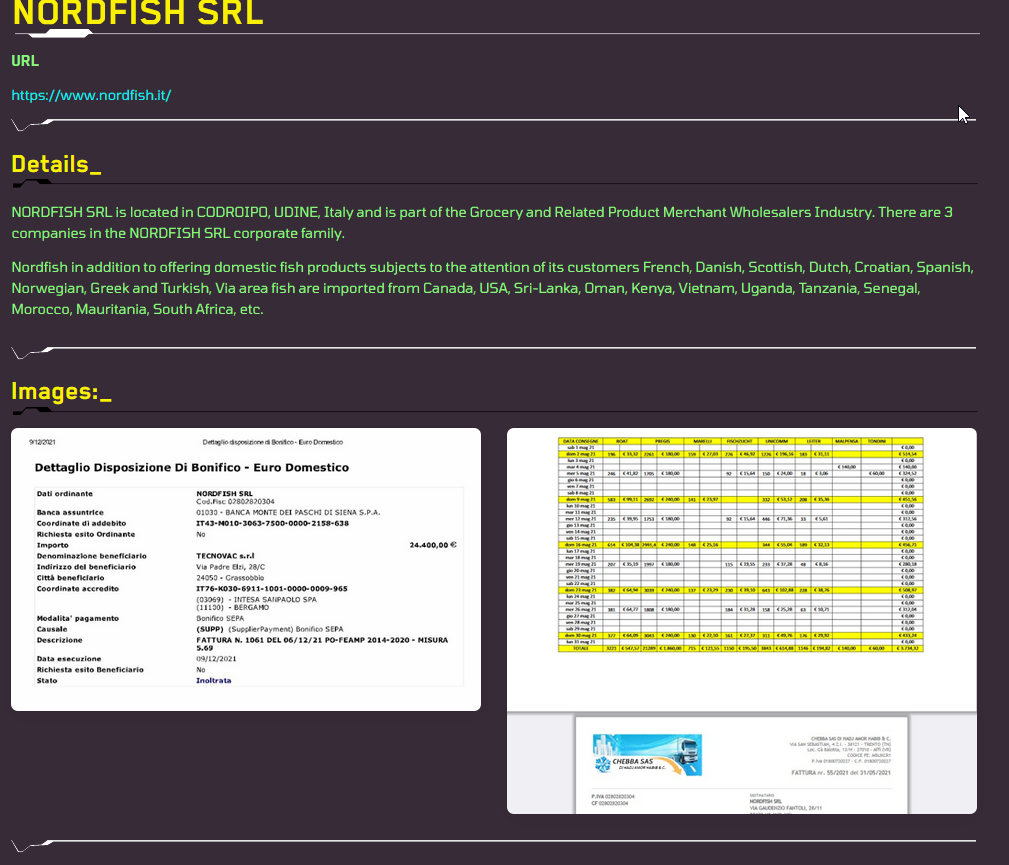

Ma a quanto pare, le infrastrutture IT dell’azienda non erano resilienti al punto da evitare un incidente ransomware, pertanto la cybergang Grief ha pubblicato in data 16 MB di samples reperiti dai server violati.

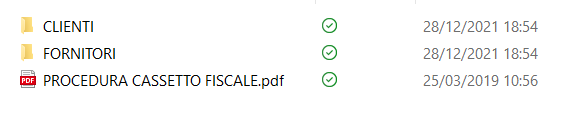

All’interno dei file pubblicati sono presenti informazioni sui Clienti, sui Fornitori.

Probabilmente si tratta solo di alcuni sample dei dati esfiltrati, sinonimo che l’azienda è in trattative con Grief per il pagamento del riscatto.

Ora risulta da comprendere se il danno causato dal ransomware, possa aver creato dei problemi alla catena produttiva e se quindi l’azienda ad oggi risulta attiva e funzionante.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali.

Nel caso ci siano persone informate sui fatti che volessero fornire informazioni in forma anonima, oppure qualora l’azienda voglia fare una dichiarazione, potete contattarci utilizzando la mail della redazione [email protected] oppure le mail crittografate accessibili a questa URL: https://www.redhotcyber.com/contattaci in modo da aggiornare il presente articolo.

Privacy Officer e Data Protection Officer, è Of Counsel per Area Legale. Si occupa di protezione dei dati personali e, per la gestione della sicurezza delle informazioni nelle organizzazioni, pone attenzione alle tematiche relative all’ingegneria sociale. Responsabile del comitato scientifico di Assoinfluencer, coordina le attività di ricerca, pubblicazione e divulgazione. Giornalista pubblicista, scrive su temi collegati a diritti di quarta generazione, nuove tecnologie e sicurezza delle informazioni.

Aree di competenza: Privacy, GDPR, Data Protection Officer, Legal tech, Diritti, Meme

Visita il sito web dell'autore