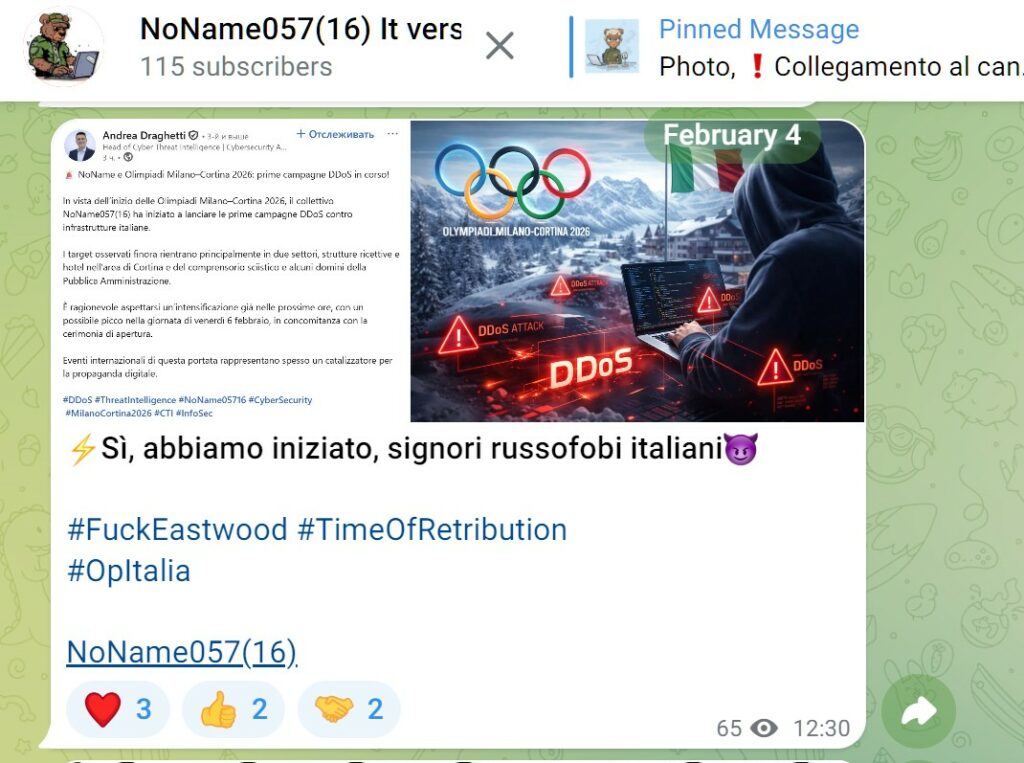

Il collettivo hacktivista filorusso NoName057(16) è tornato recentemente a colpire infrastrutture e siti web europei, con una nuova ondata di attacchi DDoS che coinvolge direttamente anche l’Italia. Lo stesso gruppo, attraverso il proprio canale Telegram, nelle ultime ore a rivendicato una serie di vittime.

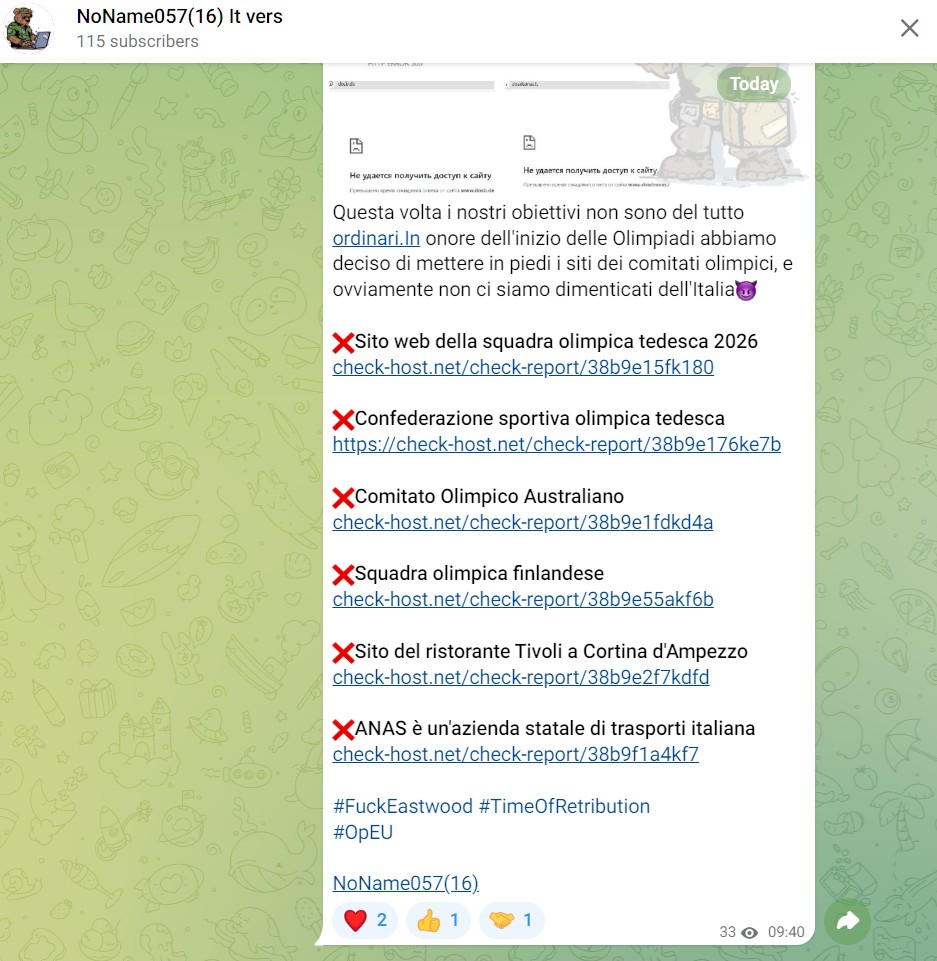

Dalle schermate diffuse emerge chiaramente come gli attacchi siano stati lanciati contro una serie di obiettivi istituzionali e simbolici legati allo sport e alle Olimpiadi, evento che sembra aver riacceso l’attività del gruppo dopo un periodo di relativa calma. NoName057(16) parla esplicitamente di un’operazione coordinata contro i “siti dei comitati olimpici”, dichiarando che “questa volta gli obiettivi non sono del tutto ordinari”.

Tra i bersagli indicati figurano:

Accanto a questi obiettivi internazionali, il gruppo sottolinea di non aver dimenticato l’Italia, inserendo nella lista anche siti italiani, tra cui quello di ANAS, azienda statale che gestisce la rete stradale e autostradale nazionale, e il sito di un ristorante a Cortina d’Ampezzo, località simbolo delle prossime Olimpiadi invernali.

Gli attacchi, come di consueto per NoName057(16), sembrano essere di tipo Distributed Denial of Service (DDoS), con l’obiettivo di rendere temporaneamente irraggiungibili i siti colpiti. I link pubblicati rimandano a servizi di monitoraggio esterni che mostrerebbero l’effettiva indisponibilità dei domini nel momento dell’attacco.

La narrativa adottata dal gruppo ricalca quella già vista in passato: retorica anti-occidentale, toni di ritorsione e hashtag politici come #OpEU e #TimeOfRetribution, spesso utilizzati da NoName057(16) per giustificare le proprie azioni nel contesto del conflitto geopolitico tra Russia e Paesi occidentali.

Il ritorno degli attacchi contro l’Italia appare quindi strettamente legato al contesto olimpico, in particolare alla visibilità internazionale dei Giochi e al ruolo strategico di alcune infrastrutture e organizzazioni coinvolte. Un segnale che conferma come eventi sportivi globali continuino a rappresentare obiettivi ad alto valore simbolico nel panorama della guerra cibernetica e dell’hacktivismo politico.

Al momento non risultano impatti critici prolungati sui servizi, ma l’episodio conferma la necessità di mantenere alta l’attenzione sulla sicurezza informatica delle infrastrutture legate ai grandi eventi internazionali, soprattutto in una fase di rinnovata attività dei gruppi filorussi.

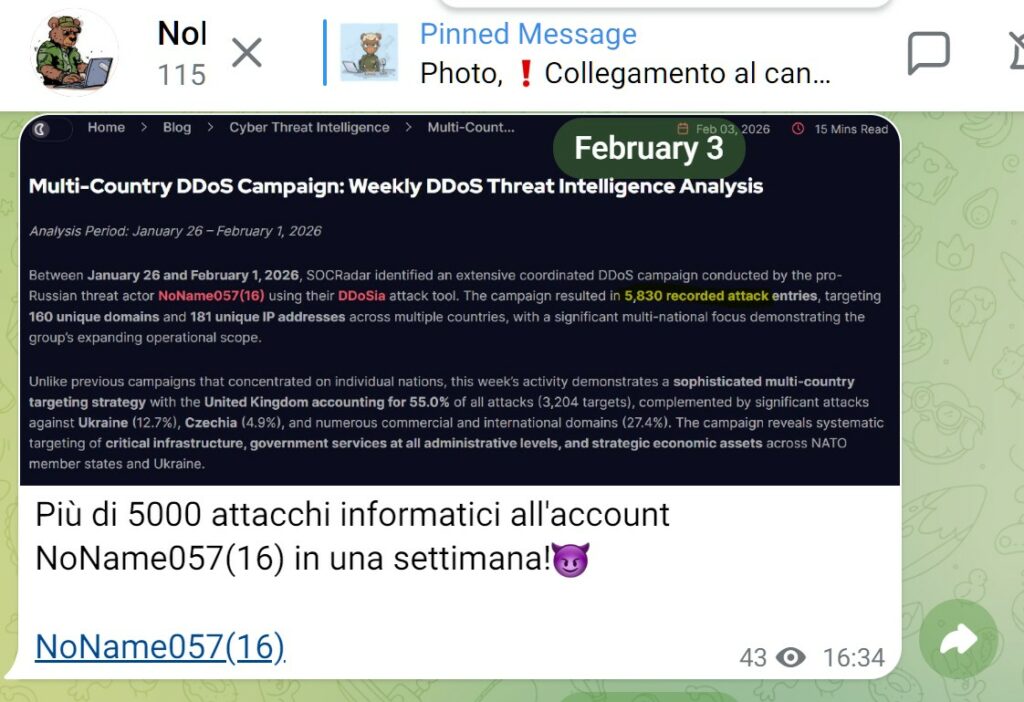

Secondo un’analisi di threat intelligence pubblicata il 3 febbraio 2026, il collettivo filorusso NoName057(16) ha condotto una delle sue campagne DDoS più intense degli ultimi mesi. Nel solo periodo compreso tra 26 gennaio e 1 febbraio 2026, sono stati registrati 5.830 attacchi DDoS, riconducibili all’uso dello strumento automatizzato DDoSia, ormai marchio operativo del gruppo. La campagna ha colpito 160 domini unici e 181 indirizzi IP distribuiti in diversi Paesi, confermando un’operatività coordinata e su larga scala.

A differenza delle precedenti operazioni, spesso concentrate su singole nazioni, questa offensiva mostra una strategia multi-country più sofisticata. Il Regno Unito risulta il principale bersaglio, con oltre il 55% degli attacchi, seguito da Ucraina, Repubblica Ceca e da un ampio insieme di domini commerciali e internazionali. L’analisi evidenzia come NoName057(16) stia ampliando il proprio raggio d’azione, puntando simultaneamente su più teatri e aumentando il volume complessivo delle azioni.

Nel mirino del gruppo finiscono in particolare infrastrutture critiche, servizi governativi a tutti i livelli amministrativi e asset economici strategici, soprattutto nei Paesi NATO e in Ucraina. Questo dato si inserisce coerentemente nel recente ritorno di NoName057(16) anche contro l’Italia, in concomitanza con eventi ad alta visibilità come le Olimpiadi, confermando come il collettivo utilizzi gli attacchi DDoS non solo come strumento tecnico, ma anche come mezzo di pressione politica e propaganda nel contesto del conflitto geopolitico in corso.