Google raddoppia i pagamenti per le vulnerabilità riscontrate nel browser Chrome. Ora la ricompensa massima per un bug raggiunge i 250.000 dollari.

È stato riferito che la società ora valuterà le vulnerabilità della corruzione della memoria in base alla qualità dei rapporti e agli sforzi dei ricercatori per identificare l’impatto completo dei problemi scoperti.

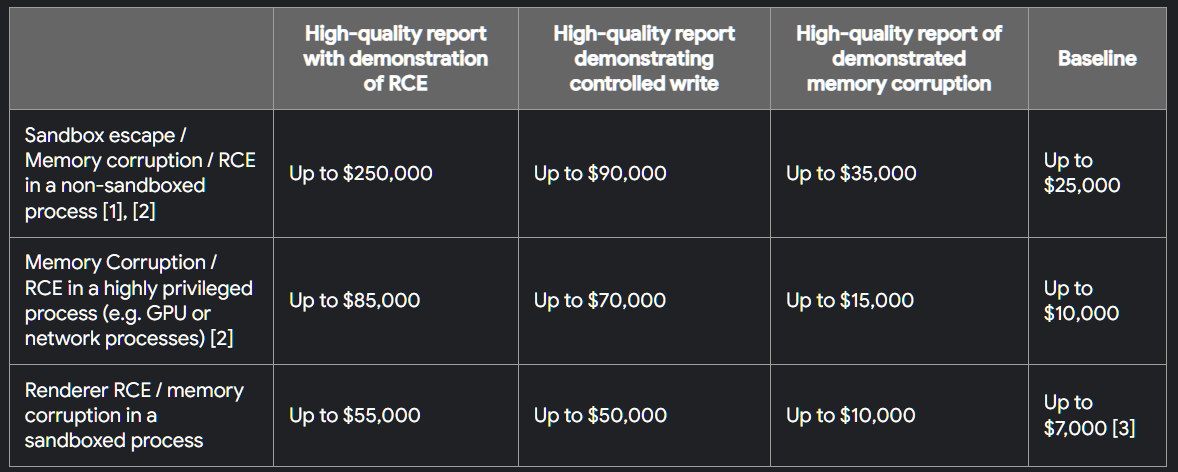

Pertanto, la ricompensa per i report di base che dimostrano la corruzione della memoria in Chrome con uno stack trace e una prova di concetto (PoC) sarà fino a 25.000 dollari. I report di qualità superiore, con dimostrazioni dell’esecuzione di codice remoto (RCE) e di un exploit funzionante, saranno molto più preziosi.

“È ora di modificare il VRP (Vulnerability Reward Program) di Chrome per creare una struttura più chiara e aspettative più chiare per i ricercatori di sicurezza che ci segnalano bug e per incoraggiare segnalazioni di qualità e ricerche più approfondite sulle vulnerabilità di Chrome” scrive Amy Ressler, ingegnere della sicurezza di Chrome. – La ricompensa massima possibile per problema è ora di 250.000 dollari per la dimostrazione di RCE in un processo non sandbox. “Se l’RCE può essere raggiunto senza compromettere il renderer, l’importo della ricompensa aumenta, incluso il pagamento per l’RCE del renderer.”

Inoltre, la società ha più che raddoppiato i premi per aver aggirato MiraclePtr portandoli a 250.128 dollari (in precedenza 100.115 dollari).

Google è inoltre disposto a pagare ricompense per la segnalazione di altre classi di vulnerabilità, a seconda del loro livello, impatto e potenziale danno per gli utenti di Chrome.

“Tutti i rapporti rimangono idonei per il bonus se soddisfano tutti i requisiti richiesti. Continueremo a esplorare ulteriori opportunità di ricompensa simili al precedente programma Full Chain Exploit Reward e evolveremo il nostro programma per servire meglio la comunità della sicurezza”, aggiunge Ressler. “I rapporti che non dimostrano sufficientemente implicazioni sulla sicurezza o potenziali danni agli utenti, o che sono puramente teorici e speculativi, difficilmente potranno beneficiare dei premi VRP.”

Va notato che dal lancio del programma di ricompensa per le vulnerabilità scoperte nel 2010, Google ha pagato più di 50 milioni di dollari ai ricercatori di sicurezza informatica che hanno trovato più di 15.000 vulnerabilità.