Le illustrazioni delle architetture delle reti neurali richiedono spesso molto tempo per la produzione e i ricercatori di apprendimento automatico si trovano troppo spesso a costruire questi diagrammi da zero a mano.

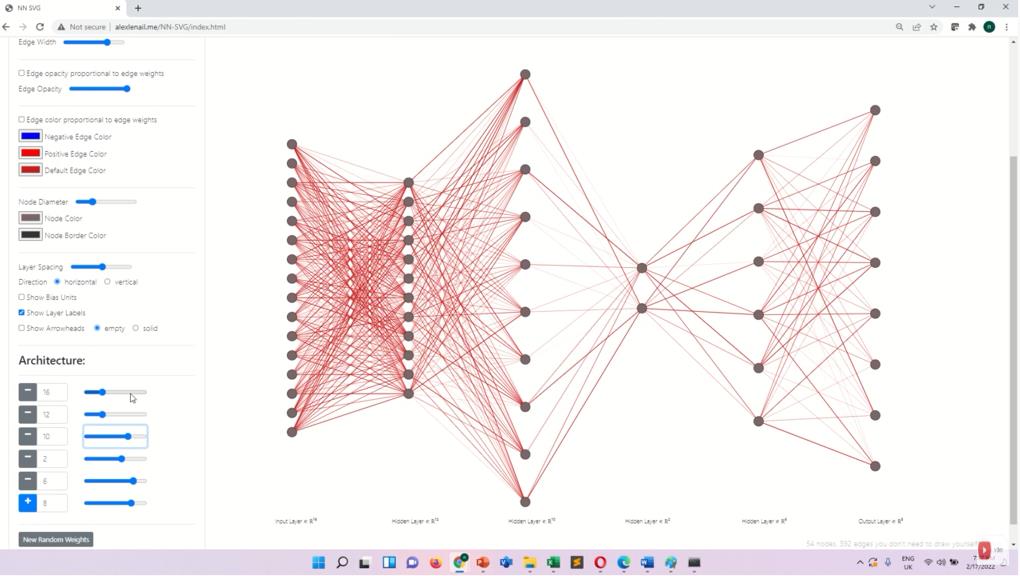

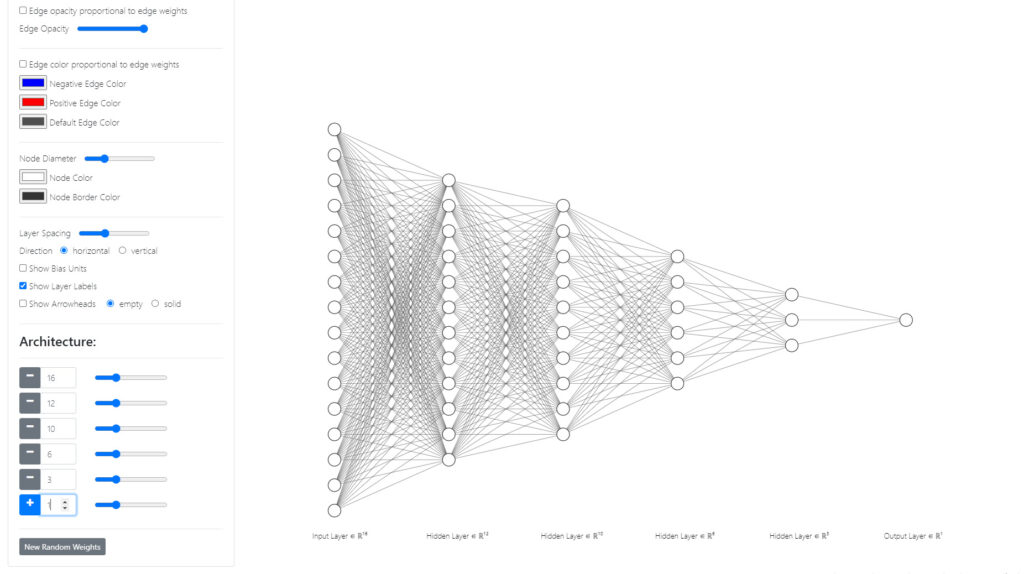

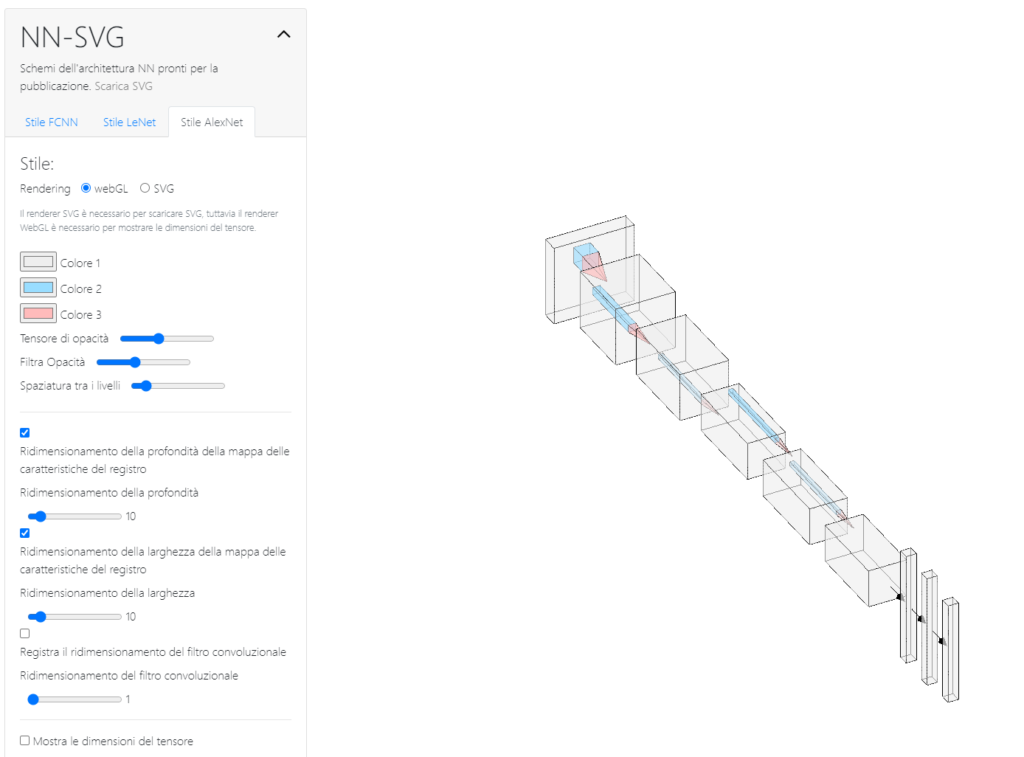

NN-SVG è uno strumento per la creazione di disegni di architettura di reti neurali (NN) in modo parametrico anziché facendolo a mano.

Fornisce inoltre la possibilità di esportare tali disegni in file SVG (Scalable Vector Graphics), adatti per l’inclusione in documenti accademici o pagine Web.

Lo strumento offre la possibilità di generare figure di tre tipi:

I primi due sono realizzati utilizzando la libreria javascript D3 e il secondo con la libreria javascript Three.js .

NN-SVG offre la possibilità di modellare la figura a piacimento dell’utente tramite molti parametri di dimensioni, colore e layout.

Sicuramente questo strumento farà risparmiare tempo ai ricercatori dell’apprendimento automatico oltre ad essere uno strumento per attrarre ulteriori persone all’interno della scienza dei dati e dell’intelligenza artificiale.

Fonte

https://alexlenail.me/NN-SVG/LeNet.html

https://github.com/alexlenail/NN-SVG