Pavel Durov ha commentato le segnalazioni relative alla vulnerabilità nell’app Telegram su macOS della quale anche RHC ha parlato questa mattina. Sostiene che in realtà non esiste alcuna vulnerabilità, poiché per far accadere quanto riportato dai ricercatori, il computer dell’utente deve essere già compromesso.

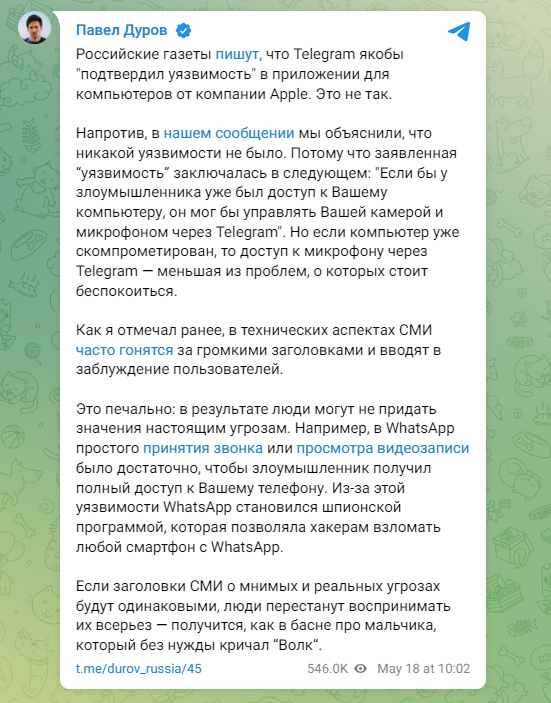

“I giornali russi scrivono che Telegram avrebbe confermato una vulnerabilità in un’applicazione per computer di Apple. Questo non è vero. Al contrario, nel nostro post abbiamo spiegato che non c’era alcuna vulnerabilità. Perché la “vulnerabilità” dichiarata era la seguente: Se un utente malintenzionato avesse già accesso al tuo computer, potrebbe controllare la tua videocamera e il tuo microfono tramite Telegram. Ma se il computer è già compromesso, l’accesso al microfono tramite Telegram è l’ultimo dei problemi di cui preoccuparsi.

Come ho notato in precedenza, negli aspetti tecnici, i media spesso inseguono titoli importanti e fuorviano gli utenti.

Questo è triste: di conseguenza, le persone potrebbero non attribuire importanza alle minacce reali.

Ad esempio, in WhatsApp, la semplice accettazione di una chiamata o la visione di un video era sufficiente per consentire a un utente malintenzionato di ottenere pieno accesso al tuo telefono. A causa di questa vulnerabilità, WhatsApp è diventato uno spyware che ha permesso agli hacker di dirottare qualsiasi smartphone.

Se i titoli dei media sulle minacce immaginarie e reali sono gli stessi, le persone smetteranno di prenderli sul serio – risulterà come in una favola di un ragazzo che ha urlato inutilmente al lupo, al lupo”, ha scritto Durov nel suo canale Telegram.

Questa precisazione avviene dopo che un ingegnere della sicurezza di Google ha scoperto una vulnerabilità nell’app Telegram per macOS che potrebbe essere utilizzata per ottenere l’accesso non autorizzato alla fotocamera del dispositivo.

Di solito, il meccanismo TCC fornito da Apple impedisce a software di terze parti di accedere alla videocamera e al microfono, ma il ricercatore ha scoperto che una libreria dinamica dannosa (Dylib) può essere iniettata nell’applicazione Telegram che aggira questa protezione. Pertanto, un utente malintenzionato può attivare la fotocamera del computer e registrare video senza alcuna notifica o indicazione all’utente.

La vulnerabilità di Telegram è stata identificata come CVE-2023-26818 nel febbraio di quest’anno. Il ricercatore ha provato a contattare Telegram per risolvere il problema, ma non ha ricevuto risposta. Di conseguenza, ha pubblicato un rapporto che rivela informazioni sulla vulnerabilità.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…