C’è una promessa che molti router fanno in silenzio: separare i dispositivi collegati alla stessa rete Wi‑Fi, impedendo che uno possa interferire con l’altro. Questo, in teoria, suona rassicurante, soprattutto nei contesti condivisi, uffici affollati o hotspot pubblici. Eppure, scavando un po’, la storia cambia.

Un gruppo di ricercatori ha deciso di capire cosa succede davvero dietro questa protezione. Non un test veloce, ma un’analisi metodica delle implementazioni usate dai produttori. Quello che emerge non è proprio tranquillo.

Anzi, fa venire qualche domanda.

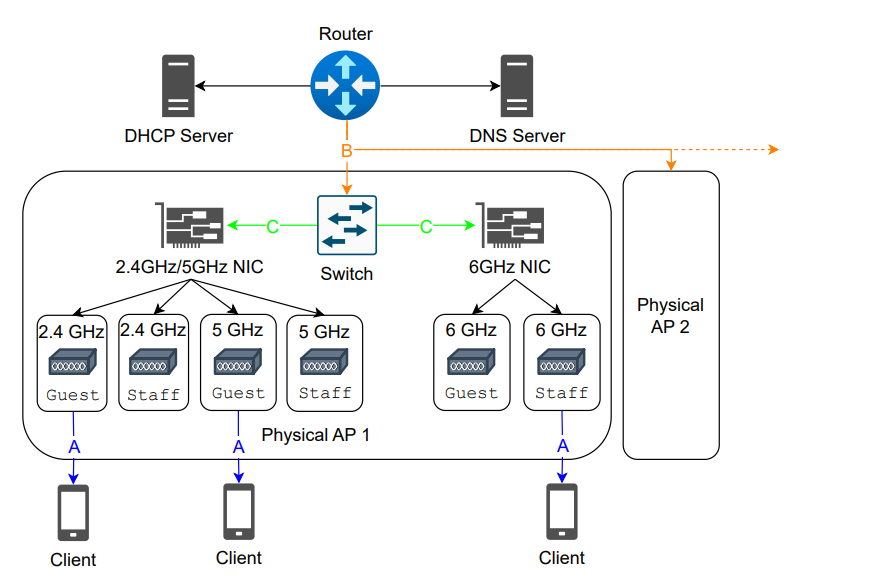

L’isolamento dei client nasce per bloccare la comunicazione diretta tra dispositivi connessi alla stessa rete wireless. In pratica è un insieme di meccanismi che i vendor adottano per evitare che un client malevolo possa attaccarne un altro.

Il punto è che questa funzione non è uno standard. Ogni vendor la realizza a modo suo, con differenze a volte sottili, altre molto evidenti. E quando le regole non sono condivise, beh… succede spesso che qualcosa sfugga. E l’hacker di turno si possa intrufolare all’interno con arguzia, metodo e ingegno.

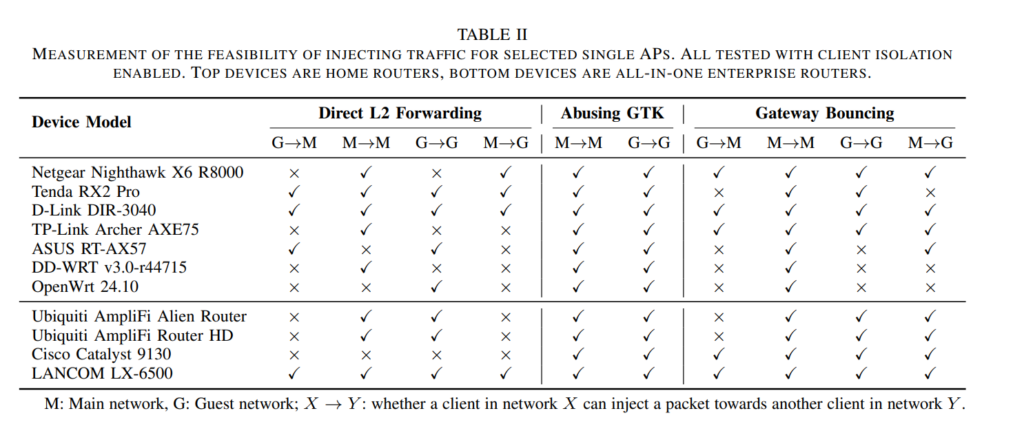

L’analisi ha individuato alcune cause precise. La prima riguarda le chiavi Wi‑Fi usate per proteggere i frame broadcast: se gestite male, possono essere sfruttate per aggirare l’isolamento tra client. Non è un dettaglio secondario, soprattutto in ambienti reali dove il traffico broadcast è normale.

Poi c’è un altro aspetto. L’isolamento viene applicato a volte solo a livello MAC oppure solo a livello IP. Non entrambi. Questo crea una specie di spazio grigio nella rete, dove un attaccante può infilarsi.

E ancora, la sincronizzazione dell’identità di un client attraverso lo stack di rete non sempre è robusta. Questo apre la porta a bypass dell’isolamento a livello di rete, permettendo di intercettare traffico in uplink e downlink, anche verso dispositivi interni o backend. Tutte le reti e i router analizzati mostravano almeno una vulnerabilità.

Partendo da queste osservazioni, i ricercatori hanno progettato attacchi completi end‑to‑end capaci di ottenere un comportamento simile a un machine‑in‑the‑middle nelle moderne reti Wi‑Fi.

Una cosa che molti consideravano ormai legata al passato.

Per anni, infatti, si pensava che l’ARP spoofing fosse l’unico metodo davvero universale per ottenere quella posizione nella rete locale. Qui invece viene mostrata un’alternativa pratica che continua a funzionare anche quando l’isolamento del client è attivo.

La ricerca AirSnitch è stata realizzata da studiosi della University of California, Riverside insieme a collaboratori accademici, e il lavoro completo è consultabile direttamente nel documento.

Per la community di Red Hot Cyber questo studio ci ricorda che quando una protezione non nasce da uno standard condiviso, col tempo diventa un terreno fertile per differenze, scorciatoie e falle inattese oltre che implementazioni fatte alla buona. E chi difende infrastrutture Wi‑Fi dovrebbe guardare proprio lì, dove tutti pensano che sia già tutto a posto. Perchè alla fine tutto si buca, basta perderci tempo e avere le competenze necessarie.