La presente analisi, svolta da Pietro Buscemi, ha lo scopo di esaminare un attacco di phishing osservato recentemente, che sfrutta informazioni reali relative a prenotazioni alberghiere per indurre la vittima a fornire dati sensibili. L’obiettivo è quello di evidenziare il livello di credibilità del messaggio fraudolento, le tecniche utilizzate dagli attaccanti e i rischi concreti a cui può essere esposto l’utente finale.

Il caso analizzato rappresenta un esempio significativo di come campagne di phishing mirate possano aggirare le tradizionali misure di difesa, facendo leva su elementi contestuali autentici e su dinamiche di urgenza psicologica. La comprensione delle modalità operative adottate in questo attacco risulta fondamentale per aumentare la consapevolezza degli utenti e contribuire al miglioramento delle attività di prevenzione e risposta agli incidenti di sicurezza.

Si tratta di un caso reale accaduto recentemente. Tutti i dati sensibili sono stati opportunamente oscurati; tuttavia, gli ID di prenotazione e le date di pernottamento presenti erano reali, a dimostrazione della concretezza e dell’elevato livello di inganno dell’attacco.

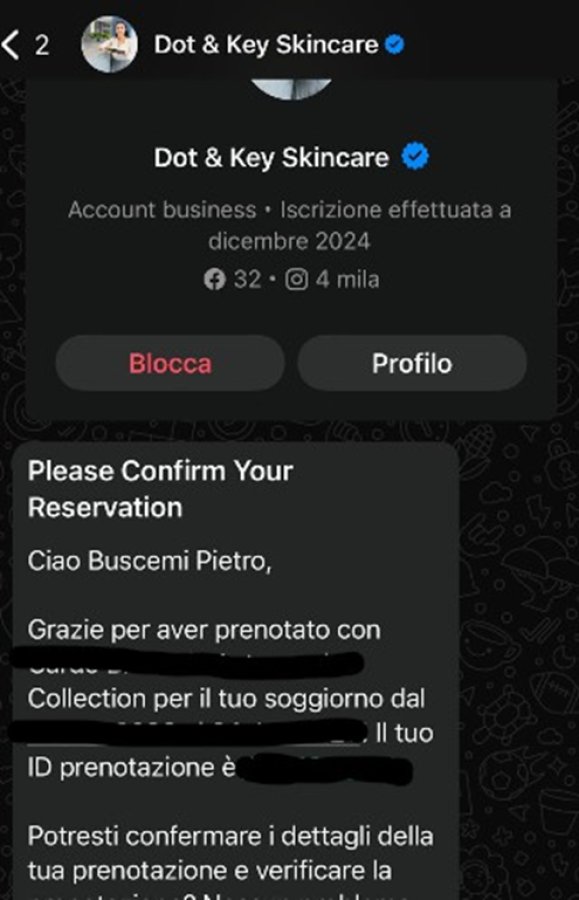

Il messaggio chiede di verificare la prenotazione dell’hotel prenotato precedentemente su booking.com. Il messaggio contiene ID di prenotazione e Data di pernottamento, che risulta essere corrispondente alla prenotazione originale.

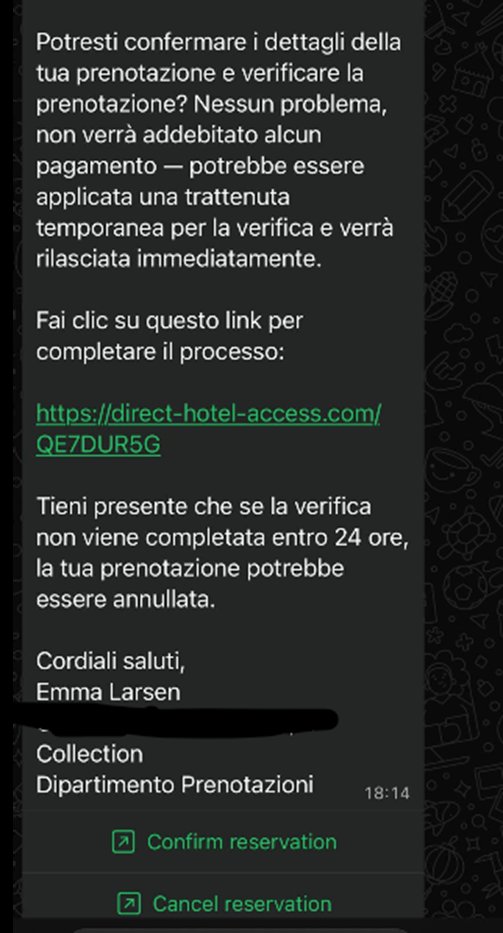

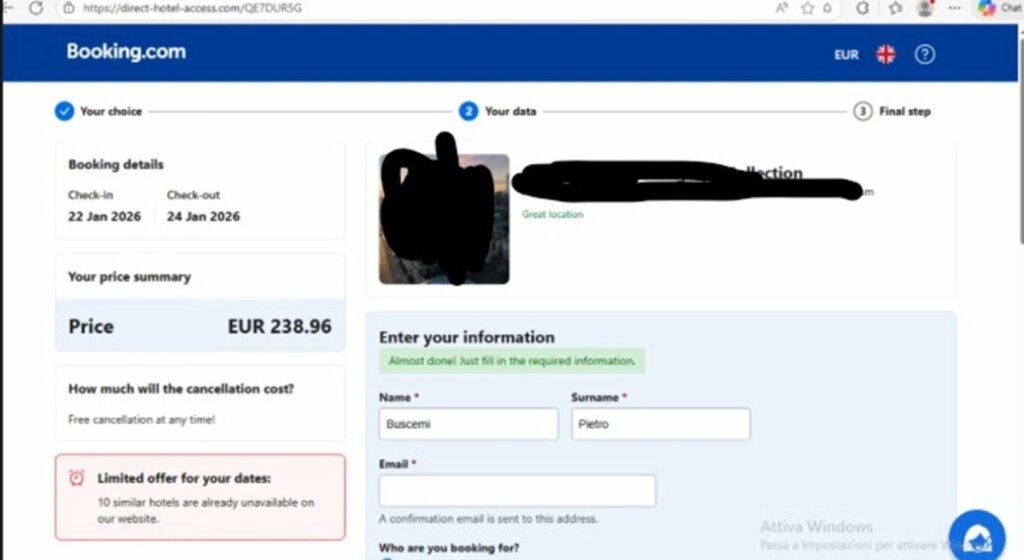

il messaggio richiede di svolgere l’attività in maniera tempestiva in quanto si potrebbe perdere la prenotazione dell’hotel. Accedendo al link, si viene riportati ad una finta pagina booking dove viene chiesto effettuare il pagamento della stanza. Nei campi iniziali vengono inseriti nome e cognome reali della vittima

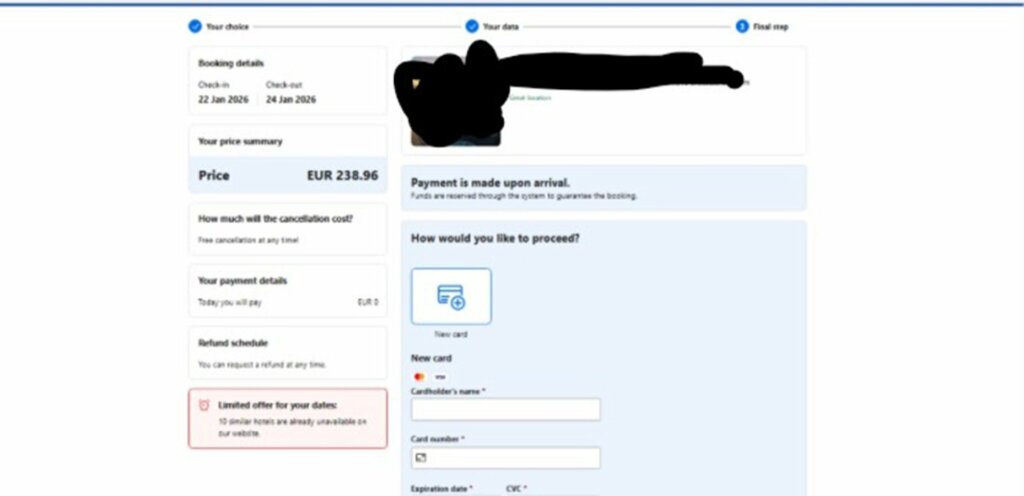

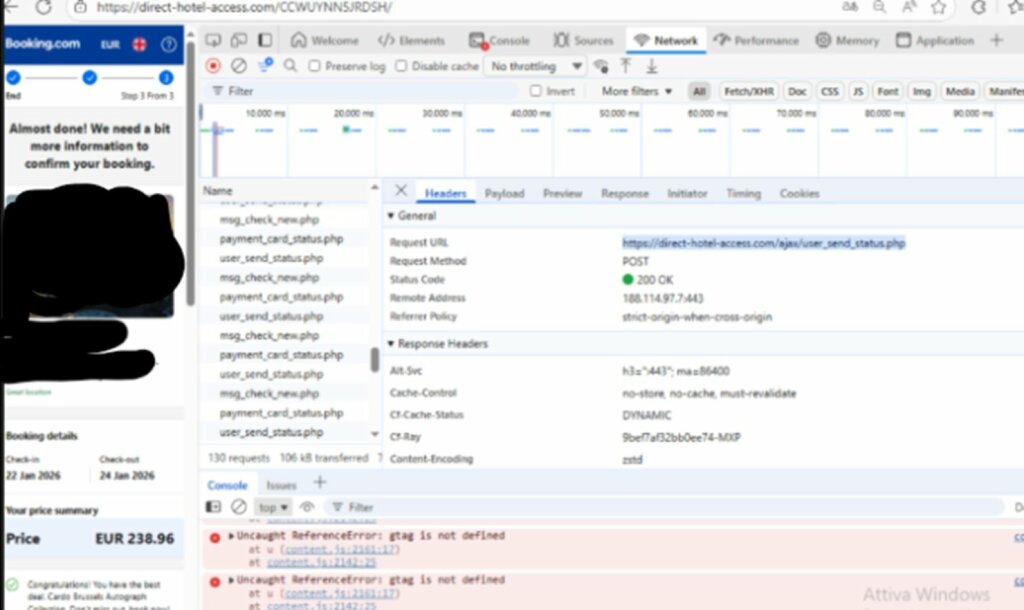

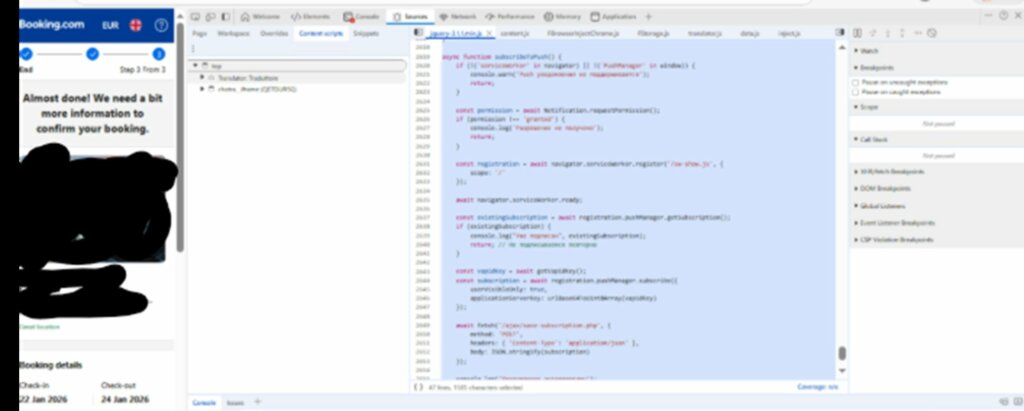

Analizzando il codice sorgente del sito, si osserva che vengono ciclicamente richiamati script in PHP, anche senza proseguire con l’invio del form. Questo comporta che, anche se i dati non vengono inviati tramite il pulsante di invio, essi vengono comunque intercettati e salvati dall’attaccante.

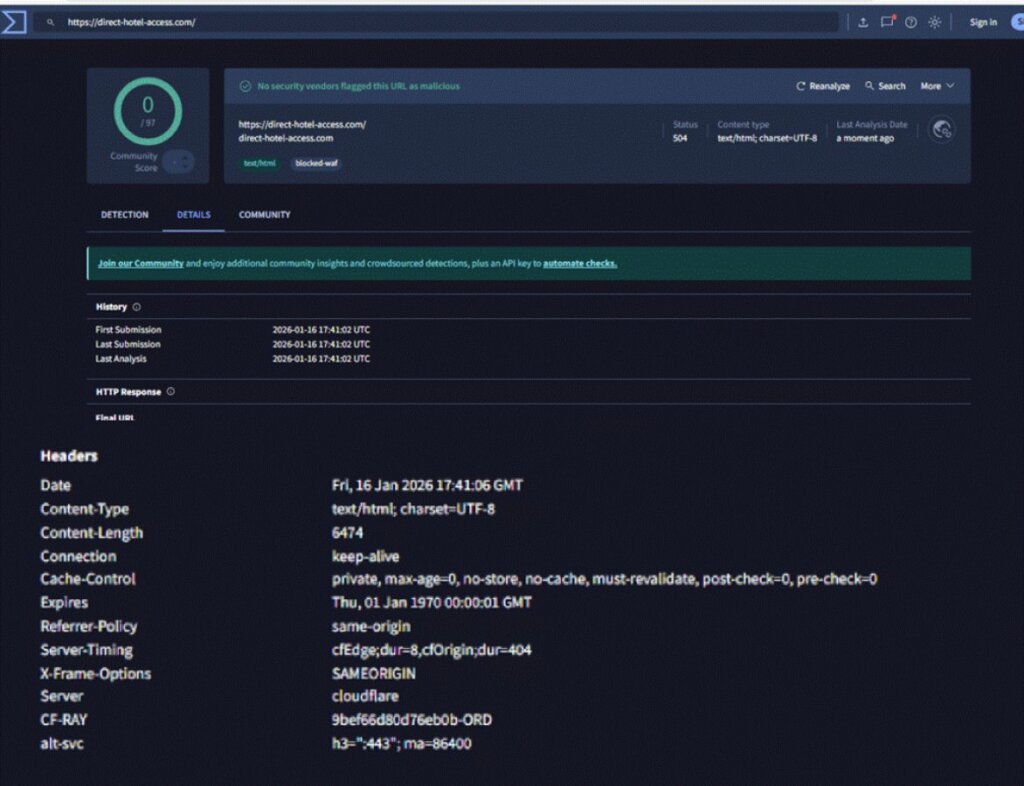

Effettuando un analisi della TI, il dominio risulta essere stato creato da poco, circa un’ora da quando si sta scrivendo il report.

Link Malevolo: hxxps://direct-hotel-access[.]com/[QE7DUR5G] Considerazioni finali

L’utilizzo di informazioni reali e apparentemente conformi in questo attacco rende il messaggio particolarmente credibile. Inoltre, facendo leva sul senso di urgenza, le persone sono portate a inserire i propri dati con fretta, esponendosi così al furto delle informazioni della carta.

È fondamentale verificare sempre il sito web a cui si accede, le informazioni che vengono richieste e, soprattutto, accertarsi che la fonte sia attendibile. In casi come questo, il consiglio è di contattare direttamente l’hotel per chiedere chiarimenti e conferme.

L’analisi evidenzia come l’attacco in esame sia stato costruito con un elevato livello di accuratezza e attenzione ai dettagli, sfruttando informazioni reali quali l’ID di prenotazione e le date di pernottamento, perfettamente coerenti con una prenotazione effettuata su Booking.com. Questo elemento contribuisce in modo significativo ad aumentare la credibilità del messaggio fraudolento e a ridurre la soglia di attenzione della vittima.

La presenza di un forte senso di urgenza, legato alla presunta perdita della prenotazione, rappresenta un ulteriore fattore di pressione psicologica che induce l’utente ad agire rapidamente, senza effettuare le necessarie verifiche. Il reindirizzamento verso una falsa pagina di Booking, nella quale compaiono anche il nome e il cognome reali della vittima, rafforza ulteriormente la percezione di legittimità dell’operazione.

Dal punto di vista tecnico, l’analisi del codice sorgente del sito malevolo ha messo in luce un meccanismo di esfiltrazione dei dati particolarmente insidioso: la presenza di script PHP richiamati ciclicamente consente la raccolta delle informazioni inserite anche in assenza dell’invio esplicito del form, aumentando in modo significativo l’efficacia dell’attacco.