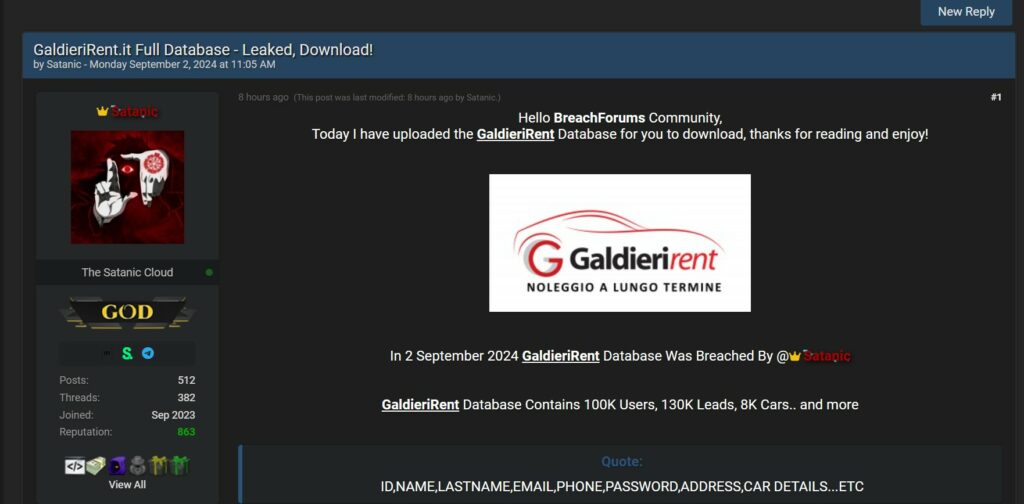

È emersa una notizia allarmante nel mondo della sicurezza informatica: un attore malevolo, che si fa chiamare “Satanic”, ha pubblicato su BreachForums un presunto database sottratto all’azienda Galdieri Rent, specializzata nel noleggio di automobili.

La fuga di dati, avvenuta il 2 settembre 2024, ha suscitato preoccupazione sia per la portata delle informazioni esposte che per le potenziali conseguenze per i clienti dell’azienda.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

The Satanic Cloud è un gruppo di hacker relativamente nuovo ma già noto nel mondo della sicurezza informatica per la sua attività di diffusione di dati sensibili rubati. Questo gruppo ha guadagnato notorietà per aver pubblicato su BreachForums database sottratti da diverse organizzazioni, inclusi enti scolastici di grandi dimensioni come il Los Angeles Unified School District (LAUSD).

Una delle loro azioni più eclatanti è stata la divulgazione di un vasto set di dati che includeva informazioni personali di oltre 24 milioni di studenti e migliaia di insegnanti e personale scolastico. Questo attacco è stato facilitato da una vulnerabilità nel servizio Amazon Relational Database Service (RDS), dimostrando come il gruppo sia in grado di sfruttare falle in piattaforme cloud per ottenere accesso a dati sensibili. Il leader del gruppo, noto come “Satanic”, ha usato piattaforme come Telegram e BreachForums per diffondere e vendere queste informazioni.

Oltre ai dati scolastici, The Satanic Cloud è stato coinvolto anche in altre operazioni di diffusione di dati rubati, mostrando un interesse crescente per la monetizzazione dei dati attraverso il dark web e altre piattaforme di scambio di dati illeciti(HackRead, Auth Lab, The 74 Million).

Secondo il post pubblicato dall’hacker, il database compromesso conterrebbe una quantità significativa di dati sensibili.

In particolare, il database includerebbe informazioni su:

Il post dell’hacker, che includeva anche un invito a scaricare il database tramite un link fornito, evidenzia la gravità della situazione. Questi dati, se finissero nelle mani sbagliate, potrebbero essere utilizzati per una vasta gamma di attività illecite, dal furto di identità a truffe mirate.

La presunta violazione del database di Galdieri Rent è un chiaro segnale dell’importanza di adottare misure di sicurezza avanzate per proteggere i dati personali. In un contesto in cui le minacce informatiche sono in costante aumento, le aziende devono essere pronte a difendersi da attacchi sempre più sofisticati. I clienti, d’altra parte, devono essere consapevoli dei rischi e pronti a prendere le precauzioni necessarie per proteggere i propri dati.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

E’ stato riportato all’interno del sito di Galdieri Rent la smentita sul presunto attacco informatico riportato all’interno di Breach Forums. L’azienda ha riportato quanto segue in data 6 settembre 2024.

L’ IT Manager Galdieri Rent della Galdieri Auto S.r.l., coadiuvato dal proprio staff e a ciò autorizzato, all’indomani della notizia così come appresa dal Red Hot Cyber per come fornita da Breach Forums smentisce radicalmente l’informazione per come fornita nella sua interezza e nel mentre conferma che il database dell’azienda non ha subito alcun attacco hacker.

All’attualità da verifiche e controlli eseguiti il sistema è integro in ogni sua componente e non sono state evinte esfiltrazioni.