Negli attuali scenari di minaccia, gli account privilegiati rappresentano il bersaglio principale degli attaccanti. Amministratori di sistema, account di servizio, identità tecniche utilizzate da applicazioni e integrazioni, credenziali con accesso elevato a database, infrastrutture cloud e sistemi critici costituiscono oggi il punto di ingresso più ambito per movimenti laterali, escalation di privilegi ed esfiltrazione di dati.

Se in passato il perimetro di sicurezza coincideva con la rete aziendale, oggi il vero perimetro è costituito dalle identità, e in particolare da quelle dotate di privilegi elevati. In questo contesto si inserisce il modello Zero Trust, un approccio alla sicurezza che supera definitivamente la logica del “fidarsi perché interno”.

In questo articolo, realizzato insieme al team di esperti IT di ELMI – system integrator con oltre quarant’anni di esperienza – analizzeremo il ruolo centrale dei sistemi di Privileged Access Management all’interno dei modelli Zero Trust, tra rischi e best practice.

Il modello Zero Trust si fonda su un principio chiaro: non esiste alcun utente o sistema implicitamente affidabile, nemmeno se già autenticato o collocato all’interno dell’infrastruttura aziendale. Ogni richiesta di accesso deve essere verificata, autorizzata e monitorata in modo continuo, sulla base dell’identità, del contesto e del livello di rischio. Il paradigma “never trust, always verify” impone un controllo costante e granulare degli accessi, con particolare attenzione a quelli che possono avere un impatto sistemico sull’organizzazione. È proprio qui che il Privileged Access Management (PAM)assume un ruolo centrale.

Il Privileged Access Management (PAM) è l’insieme di processi, policy e tecnologie dedicate alla gestione e alla protezione degli account privilegiati. Non si limita alla semplice custodia delle password amministrative, ma introduce un modello strutturato di governo dei privilegi, basato sulla limitazione degli accessi, sulla loro temporaneità, sulla tracciabilità delle attività e sul monitoraggio continuo delle sessioni ad alto impatto. L’obiettivo del PAM è ridurre la superficie di attacco legata agli account più potenti dell’organizzazione, impedendo che credenziali compromesse o privilegi eccessivi possano trasformarsi in una violazione estesa.

Accanto al concetto strategico di PAM, assume rilievo la tecnologia Privileged Access Manager, ovvero la piattaforma che rende concretamente applicabili questi principi. Una soluzione di Privileged Access Manager consente di centralizzare le credenziali in vault cifrati, automatizzare la rotazione delle password e delle chiavi, gestire l’accesso privilegiato in modalità Just-In-Time e registrare le sessioni amministrative per finalità di audit e analisi forense. La tecnologia, tuttavia, non sostituisce la governance: la abilita. Senza un framework organizzativo chiaro e senza una visione integrata con il modello Zero Trust, anche la migliore piattaforma rischia di rimanere uno strumento sottoutilizzato.

In conclusione, il Privileged Access Management si configura come uno dei pilastri operativi del modello Zero Trust. Limitare i privilegi, renderli temporanei, monitorare ogni attività amministrativa e garantire piena tracciabilità significa ridurre in modo concreto il rischio sistemico. In un ecosistema digitale sempre più complesso, il PAM non è una misura opzionale, ma una componente strategica di resilienza. Governare gli accessi privilegiati significa proteggere il cuore dell’infrastruttura IT e contenere l’impatto potenziale di una compromissione. Senza un controllo rigoroso su queste identità ad alto impatto, qualsiasi architettura di sicurezza rimane strutturalmente esposta nei suoi punti più sensibili.

L’evoluzione verso cloud computing, IoT, edge computing e ambienti ibridi ha reso definitivamente superate le strategie di cybersecurity basate esclusivamente sulla difesa del perimetro fisico aziendale. Oggi non è più necessario violare una rete per compromettere un’organizzazione: è spesso sufficiente sottrarre o abusare di una credenziale privilegiata per ottenere accesso diretto a sistemi critici, database, infrastrutture cloud e ambienti di produzione.

In questo scenario, il Privileged Access Management (PAM) diventa un fattore abilitante imprescindibile per prevenire attacchi basati sull’abuso di privilegi, ridurre il rischio di escalation e contenere l’impatto di una possibile compromissione. Gli attaccanti non cercano più soltanto vulnerabilità tecniche, ma identità con diritti elevati che consentano movimenti laterali rapidi e difficili da rilevare.

Con la diffusione del lavoro remoto, delle infrastrutture multi-cloud e dell’automazione, il numero di account privilegiati è aumentato sensibilmente. Amministratori di sistema, account di servizio, identità applicative e chiavi API con permessi estesi rappresentano oggi un patrimonio critico che, se non adeguatamente governato, può trasformarsi nel principale punto di esposizione dell’organizzazione.

Gli account privilegiati non sono più confinati ai soli amministratori IT, ma coinvolgono team di sviluppo, operatori cloud, fornitori esterni e processi automatizzati. In molti casi, tali identità mantengono privilegi permanenti, password statiche o configurazioni eccessive rispetto alle reali necessità operative. Di conseguenza, ogni account privilegiato aggiuntivo diventa un nuovo potenziale punto di compromissione.

L’aumento del numero di account privilegiati comporta inevitabilmente un’estensione del perimetro di rischio dell’organizzazione. Ogni credenziale con accesso elevato rappresenta una porta d’ingresso verso sistemi critici, dati sensibili e funzioni strategiche. Se compromessa, può consentire movimenti laterali invisibili, alterazioni dei sistemi di sicurezza o accessi persistenti difficili da individuare. In un contesto distribuito e cloud-first, il perimetro non coincide più con un firewall o con una segmentazione di rete, ma con l’insieme delle identità privilegiate attive. Più queste identità crescono in modo non governato, più la superficie di attacco si amplia.

In questo contesto, una strategia PAM consente di garantire coerenza nell’assegnazione e nell’utilizzo dei privilegi, assicurando che gli accessi ad alto impatto siano concessi solo quando effettivamente necessari e per il tempo strettamente indispensabile. La gestione strutturata del ciclo di vita degli account privilegiati permette di controllare la creazione, la modifica e la revoca dei diritti amministrativi, evitando che permessi eccessivi o non più giustificati rimangano attivi nel tempo.

Senza un monitoraggio continuo delle sessioni privilegiate e una rotazione automatizzata delle credenziali critiche, le organizzazioni diventano rapidamente vulnerabili a furti di password, abusi interni ed escalation di privilegi. Molte violazioni rilevanti non derivano da exploit sofisticati, ma dall’utilizzo improprio di accessi legittimi con privilegi elevati.

Il PAM è quindi fondamentale per mantenere il controllo degli accessi privilegiati in ambienti complessi che integrano data center on-premise, servizi cloud e piattaforme distribuite. Fornendo visibilità completa sulle identità ad alto privilegio e sulle loro attività, consente di ridurre in modo concreto la superficie di attacco e di prevenire efficacemente le minacce basate sull’abuso delle credenziali amministrative.

La gestione delle identità digitali rappresenta oggi uno degli aspetti più critici della sicurezza informatica all’interno di organizzazioni pubbliche e private. Una cattiva gestione delle identità e degli accessi può infatti esporre l’azienda a rischi significativi, sia dal punto di vista della sicurezza che da quello operativo, legale ed economico. Le identità digitali costituiscono il perimetro di accesso alle risorse informatiche e, se non adeguatamente controllate, diventano uno dei principali vettori di attacco.

Uno dei rischi più rilevanti è l’accesso non autorizzato ai sistemi e ai dati sensibili. Account con privilegi eccessivi, credenziali deboli o non aggiornate e identità non correttamente dismesse possono essere sfruttati da attori malevoli per compromettere infrastrutture critiche. In molti casi, gli attacchi informatici di maggiore impatto hanno origine proprio da account legittimi abusati, piuttosto che da vulnerabilità puramente tecniche.

Un altro problema comune è legato alla mancata applicazione del principio del Least Privilege. Quando agli utenti vengono assegnati più permessi di quelli strettamente necessari, aumenta esponenzialmente la superficie di attacco. In caso di compromissione di un account, l’attaccante può muoversi lateralmente all’interno dei sistemi, accedendo a risorse che non sarebbero state necessarie per l’operatività dell’utente originale.

La gestione inadeguata del ciclo di vita delle identità digitali comporta ulteriori criticità. Account di ex dipendenti, collaboratori o fornitori che non vengono tempestivamente disabilitati rappresentano un rischio concreto, poiché rimangono potenziali punti di accesso non controllati. Questo fenomeno, noto come “account orfani”, è particolarmente pericoloso perché spesso passa inosservato e non viene monitorato attivamente.

Dal punto di vista normativo, una cattiva gestione delle identità può comportare violazioni di regolamenti e standard di sicurezza, con conseguenti sanzioni economiche e danni reputazionali. L’assenza di adeguati meccanismi di audit, logging e tracciabilità rende difficile dimostrare la conformità alle normative sulla protezione dei dati e impedisce una corretta analisi degli incidenti di sicurezza.

Infine, una gestione inefficiente delle identità digitali ha un impatto negativo anche sull’operatività aziendale. Processi manuali, non standardizzati o frammentati rallentano l’onboarding e l’offboarding degli utenti, aumentano il carico di lavoro per i team IT e favoriscono errori umani.

In un contesto sempre più digitale e distribuito, adottare un approccio strutturato e sicuro alla gestione delle identità non è più un’opzione, ma una necessità strategica per garantire continuità operativa, sicurezza e affidabilità dei sistemi informativi.

In questo scenario, emerge con chiarezza come la sola definizione di policy non sia sufficiente. È necessario adottare tecnologie specifiche in grado di governare in modo centralizzato, tracciabile e sicuro gli accessi più critici, in particolare quelli associati a identità e account privilegiati.

In un contesto in cui le identità digitali rappresentano il principale vettore di attacco, affidarsi a modelli di sicurezza basati sulla fiducia implicita non è più sostenibile. È in questo scenario che si afferma il paradigma Zero Trust, un approccio che ribalta il concetto di fiducia implicita e impone la verifica continua di ogni richiesta di accesso, indipendentemente dall’utente, dal dispositivo o dal contesto operativo.

Tra le tecnologie chiave a supporto di questo modello rientra il Privileged Access Management (PAM), progettato per proteggere e governare gli account con privilegi elevati, i quali rappresentano uno degli obiettivi principali degli attacchi informatici.

Il PAM è uno strumento che integra funzionalità di gestione degli accessi, session management, password management & rotation e audit & reporting, consentendo alle organizzazioni di mantenere pieno controllo sugli accessi più critici e di rafforzare la governance delle identità digitali.

Uno strumento di Privileged Access Management (PAM) si colloca in modo efficace all’interno di una strategia Zero Trust, perché esso applica con maniera stringente il principio di base: non fidarsi mai implicitamente, verificare sempre. Nel contesto attuale gli account privilegiati rappresentano uno dei vettori di rischio più critici, ed è proprio qui che il PAM diventa centrale.

Il PAM consente di ridurre drasticamente la superficie di attacco limitando l’uso e l’esposizione delle credenziali privilegiate. Attraverso meccanismi come l’accesso just-in-time (accesso ad una risorsa in un lasso di tempo limitato), la rotazione automatica delle password e il Password Hiding (permettere all’utente di collegarsi senza che conosca la password), il PAM garantisce che i privilegi elevati vengano concessi solo quando strettamente necessari, per il tempo minimo indispensabile e con uno scopo ben definito. Questo approccio è perfettamente allineato con Zero Trust, che mira a eliminare i privilegi permanenti e le autorizzazioni eccessive.

Inoltre, un PAM rafforza il principio Zero Trust in termini di verifica continua. Ogni accesso privilegiato può essere autenticato con controlli forti (MFA, contesto, identità), tracciato e registrato, inoltre, possono essere applicate policy per il monitoraggio in tempo reale e possono essere implementati meccanismi di alerting e chiusura delle sessioni automatica quando queste policy non vengono rispettate. Questo non solo aumenta la visibilità sulle attività critiche, ma permette anche di individuare rapidamente comportamenti anomali o potenzialmente malevoli, migliorando le capacità di detection e risposta agli incidenti.

Infine, il PAM aiuta a rendere i principi teorici della strategia Zero Trust concreti e misurabili. Fornendo visibilità e controllo centralizzato degli accessi privilegiati su infrastrutture on-premise, cloud e ibride, il PAM diventa uno strumento fondamentale per far evolvere e mantenere nel tempo una strategia Zero Trust solida e sostenibile.

All’interno di una strategia di Privileged Access Management, il Privileged Access Manager rappresenta un componente specializzato e complementare, focalizzato sulla gestione degli accessi a più alto rischio. Il PAM interviene per rafforzare e controllare in modo puntuale gli accessi privilegiati, che richiedono livelli di sicurezza, tracciabilità e controllo superiori.

Gli account privilegiati (amministratori di sistema, account di servizio, accessi applicativi, utenti tecnici) non possono essere gestiti con le stesse logiche degli utenti standard, poiché un loro abuso o compromissione può avere impatti critici sull’intera infrastruttura. Il PAM consente quindi di integrare nel modello IAM controlli specifici per questi accessi, mantenendo coerenza con le politiche di identità aziendali.

Dal punto di vista dell’Access Management, il PAM abilita la combinazione di principi fondamentali come il least privilege e l’accesso just-in-time dando la possibilità agli amministratori di concedere accessi elevati solo quando richiesto, previa autenticazione forte e con meccanismi approvazione e permette di revocare tali permessi automaticamente al termine dell’attività. Questo approccio migliora la sicurezza e semplifica la governance degli accessi, rendendola più dinamica e aderente alle reali esigenze operative.

Il PAM aiuta a consolidare e standardizzare l’Access Management in ambienti complessi e ibridi, integrandosi con Active directory, sistemi di Single Sign-On, MFA e piattaforme cloud già governate dall’IAM. In questo modo, il PAM non opera come un contenitore stand Alone, ma come un’estensione delle capacità dei tradizionali sistemi IAM garantendo controlli avanzati e rendendo la gestione degli accessi privilegiati più sicura e controllata.

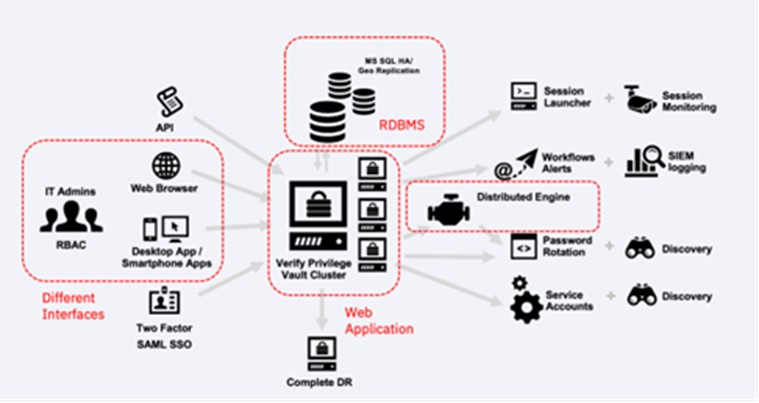

In questo contesto,ELMI supporta aziende pubbliche e private nell’adozione della soluzione IBM Verify Privilege, una piattaforma di Privileged Access Management che consente una gestione avanzata degli account privilegiati e facilita l’implementazione di un modello Zero Trust, grazie alle seguenti features:

IBM Verify Privilege è progettata per proteggere e governare l’accesso agli account privilegiati all’interno di infrastrutture IT complesse e ibride. La piattaforma consente di ridurre in modo significativo i rischi legati all’abuso o alla compromissione delle credenziali ad alto privilegio, fornendo un controllo centralizzato, granulare e tracciabile sugli accessi amministrativi. Attraverso funzionalità avanzate di gestione delle credenziali, accesso just-in-time, session monitoring e auditing, IBM Verify Privilege si integra all’interno delle strategie di Identity and Access Management, rafforzando il principio del Least Privilege e supportando le organizzazioni nel rispetto dei requisiti di sicurezza e compliance.

La soluzione IBM Verify Privilege si compone di quattro componenti che servono per la corretta gestione delle identità:

Insieme, questi componenti assicurano elevati livelli di sicurezza, resilienza e flessibilità operativa, supportando architetture ibride e complesse tipiche delle infrastrutture moderne.

Prima di implementare una soluzione di Privileged Access Management (PAM), è fondamentale porsi alcune domande strategiche per garantire che il progetto risponda alle reali esigenze di sicurezza e operatività dell’organizzazione. Tra cui:

Rispondere a queste domande permette di definire chiaramente gli obiettivi, i requisiti tecnici e le priorità operative, riducendo rischi, costi e complessità durante l’implementazione.

Al fine di ottimizzare il valore che può offrire la piattaforma, vista anche la sua complessità è fondamentale rivolgersi ad un team di esperti.

La divisione IT di ELMI, system integrator con quarant’anni di esperienza, svolge un ruolo cruciale nell’implementazione di IBM Verify Privilege, agendo come ponte tra la tecnologia e le esigenze operative dell’organizzazione. Il suo compito principale è progettare, configurare e personalizzare la piattaforma in base all’architettura IT esistente e ai requisiti di sicurezza specifici del cliente. All’interno del Security Competence Center di ELMI, il team di esperti si focalizza sulle seguenti attività:

Il PAM è un elemento fondamentale per ridurre il rischio, ma solo se inserito all’interno di una strategia coerente, basata su governance, processi e controllo continuo. È in questo contesto che il ruolo di un system integrator specializzato come ELMI diventa determinante nell’affiancare le organizzazioni nella progettazione e nell’evoluzione di architetture di sicurezza in grado di proteggere realmente identità, privilegi e sistemi critici.