Per la serie “programmi hacker”; oggi parleremo di CyberChef .

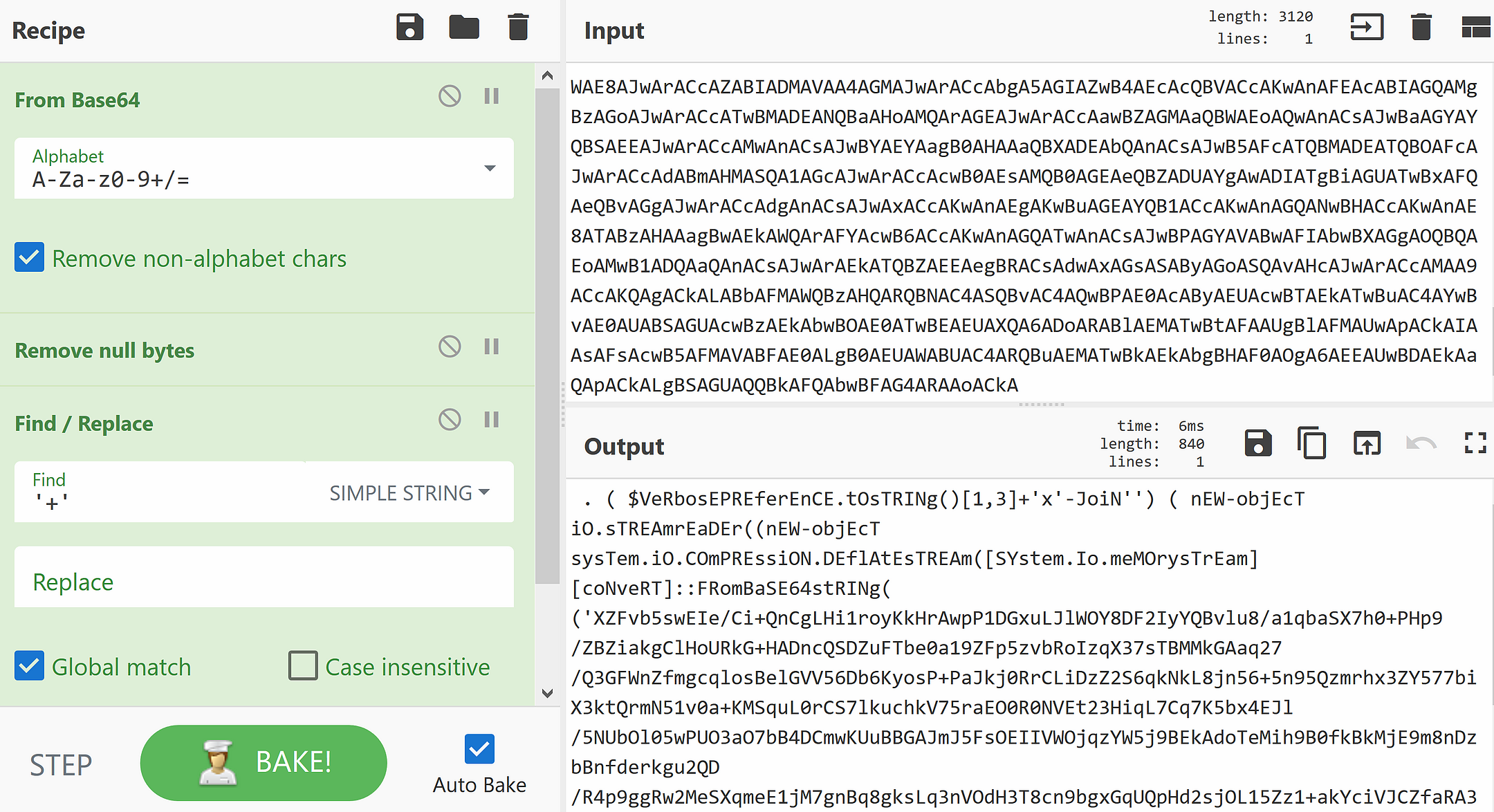

Tra migliaia di tool online di conversione, CyberChef è una web-application completamente online che può essere utilizzata per eseguire tutti i tipi di conversioni sia semplici che complesse.

CyberChef è uno strumento generico, uno strumento che fornisce funzionalità di cui ogni sviluppatore ha bisogno per il proprio carico di lavoro quotidiano. Questa gamma di funzionalità è incredibilmente ampia e va dal popolare toBase64 / fromBase64 e codifica / decodifica URL, alla crittografia con AES / DES / Blowfish e JWT, all’aritmetica e alla logica con operazioni di calcolo e bit per bit, fino alle conversioni di lingua e set di caratteri.

In quanto tale, CyberChef (strumento molto utile nelle competizioni di CTF) è uno strumento che può essere utilizzato in scenari come:

- Decodifica una stringa con codifica Base64;

- Conversione di una data e di un’ora in un fuso orario determinato;

- Analisi di un indirizzo IPv6;

- Conversione dei dati da un hexdump;

- Visualizzazione di più timestamp come date complete;

- Esecuzione di una moltitudine di operazioni su dati di diverso tipo;

- Utilizzo di input come argomenti per le operazioni;

- Eseguire la decrittografia AES;

- Rilevamento automatico dei diversi livelli di codifica nidificata;

E questa è solo la punta dell’iceberg.

L’elenco completo delle categorie è:

- Formato dei dati

- Crittografia / codifica

- Chiave pubblica

- Aritmetica / Logica

- Networking

- linguaggio

- Utils

- Appuntamento

- Compressione

- Hashing

- Codice in ordine

- Forense

- Multimedia

- Controllo del flusso

- Altro

Inoltre, un elenco delle operazioni è:

- HexdumpFrom

- HexdumpTo

- HexFrom

- HexTo

- CharcodeFrom

- CharcodeTo

- DecimalFrom

- DecimalTo

- BinaryFrom

- BinaryTo

- EncryptAES

- DecryptBlowfish

- EncryptBlowfish

- DecryptDES

- EncryptDES

- DecryptTriple

- EncryptTriple

- DecryptRC2

- EncryptRC2

- DecryptRC4RC4

- BeautifyJavaScript

- ParserJavaScript

- BeautifyJavaScript

- MinifyJSON

- BeautifyJSON

- MinifyXML

- BeautifyXML

- MinifySQL

- BeautifySQL

- MinifyCSS

- StringsExtract

- IPaddressesExtract

- emailaddressesExtract

- MACaddressesExtract

- URLsExtract

- domainsExtract

- filepathsExtract

- expressionXPath

- espressioneJPath

- EXIFExtract

Inoltre, puoi anche eseguire operazioni sui file (puoi caricare file fino a 2 GB) e quindi comprimerli e decomprimerli, calcolare i loro hash e i checksum.

Fino a questo punto potresti considerare CyberChef come un convertitore di formato dati potenziato, tuttavia, CyberChef fa un ulteriore passo avanti nel consentirti di combinare le operazioni in cui l’output dell’operazione precedente funge da input per quella successiva.

Tutto questo, su GitHub.

https://gchq.github.io/CyberChef/

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.