Post sponsorizzato

Al giorno d’oggi, come tutti ormai sanno, il tema della cyber security è uno di quelli più trattati e discussi.

L’implementazione di misure di efficaci è diventata ormai fondamentale per ogni organizzazione che cerca di difendersi da attacchi hacker sempre più mirati e sofisticati. Inoltre, le violazioni dei dati sono aumentate del 70% nel Q3 2022

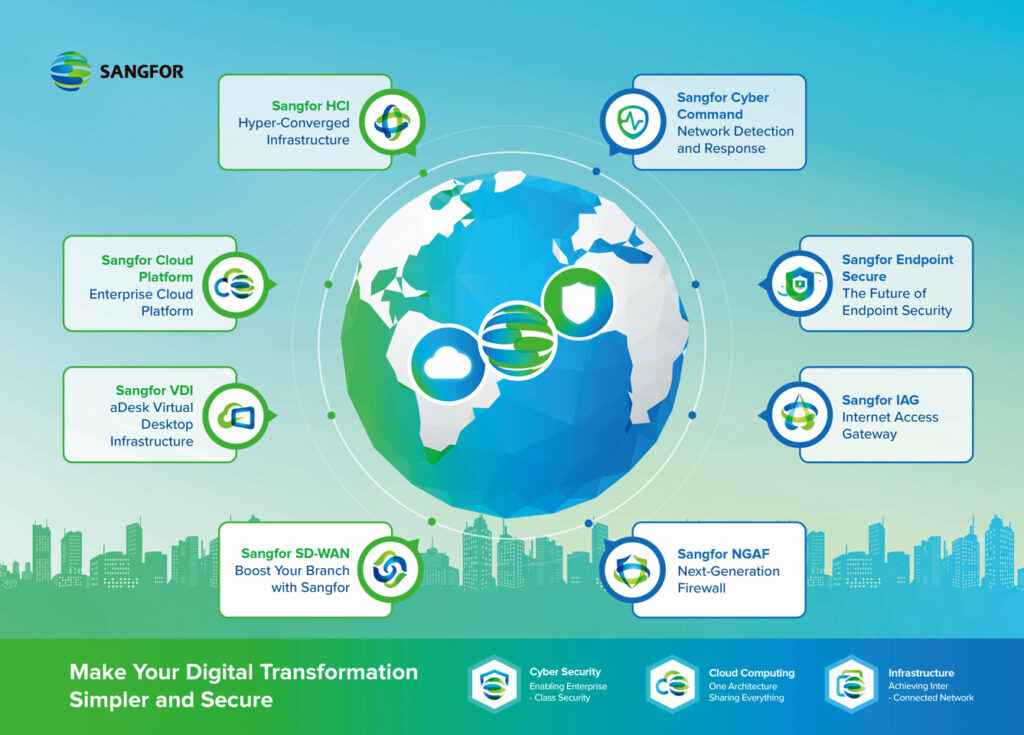

Sangfor Technologies è un’azienda leader globale di soluzioni di infrastruttura IT, specializzata in cloud computing e che propone, soprattutto, tecnologie di cyber security all’avanguardia. Tutte le soluzioni di sicurezza sono guidate e basate sull’intelligenza artificiale e sono collaudate e testate per garantirti efficacia ed efficienza.

In Sangfor comprendiamo che scegliere una soluzione di sicurezza, tra una miriade di fornitori e offerte, può essere piuttosto impegnativo. Proprio per questo, per aiutarti a scegliere quella giusta per proteggere la tua rete, offriamo una prova gratuita di 10 giorni di Sangfor Cyber Command – una piattaforma NDR di rilevamento e risposta alle minacce all’avanguardia, che fornisce una visibilità completa della rete e delle sue vulnerabilità.

Cyber Command è una piattaforma di analisi della sicurezza dei big data che integra funzionalità di rilevamento, visualizzazione e risposta alle minacce. Sfrutta tecnologie avanzate come l’intelligenza artificiale, machine learning, threat intelligence, analisi del comportamento dell’utente e del sistema, analisi della correlazione dei big data, analisi del traffico di rete (NTA) e rilevamento degli endpoint compromessi, per fornire una visibilità della sicurezza di tutta la rete. Questo ti aiuta a comprendere i rischi, rilevare le minacce nascoste e intraprendere azioni tempestive ed efficaci per proteggere la tua azienda.

Le caratteristiche principali della soluzione sono: rilevamento sofisticato, risposta rapida e automatizzata, visibilità concreta della rete, sicurezza integrata e diminuzione dei costi di gestione.

Quali sono i vantaggi di questa demo?

La P.O.C. è completamente gratuita senza alcun vincolo. I partecipanti al programma devono solo fornire a Sangfor la loro topologia di rete (tenuta strettamente confidenziale) e un membro dello staff tecnico dedicato come punto di contatto.

Cyber Command non è intrusivo; la raccolta e l’analisi del traffico di rete viene eseguita utilizzando tecniche di valutazione passiva che non avranno alcun impatto sulla rete.

Cosa potrai ottenere da questa demo?

Abbiamo creato appositamente un programma specifico per questa demo, che può essere visionato e richiesto a questo link Sangfor Cyber Command Free Trial entro il 31 gennaio 2023. Dovrai semplicemente inserire i tuoi dati e un account locale Sangfor ti ricontatterà nel più breve tempo possibile per iniziare l’attività.

Giorno 1

Giorno 7

Giorno 9

Ultimo giorno

Non dovrai preoccuparti: tutta l’elaborazione dei dati durante la POC avverrà solo sul Cyber Command distribuito nell’ambiente di rete. I dati raccolti ed elaborati da Cyber Command non verranno caricati nel cloud o in nessun data center Sangfor. I partecipanti hanno il pieno controllo dei loro dati e Sangfor non accederà ai dati senza la loro autorizzazione. Tutti i dati accessibili da Sangfor sotto l’autorizzazione del partecipante durante la POC saranno mantenuti riservati e saranno cancellati completamente su loro richiesta o al completamento del servizio.