Gli sviluppatori di ProtonMail ritengono che “la lettura delle e-mail dovrebbe essere privata quanto la crittografia end-to-end nelle operazioni di invio”. La società ha affermato che stanno introducendo “protezione di sorveglianza avanzata” e ora il servizio bloccherà i pixel tracker nelle e-mail e nasconderà gli indirizzi IP.

Secondo uno studio del 2017 , quasi la metà di tutte le e-mail inviate e ricevute contengono vari tracker che ritrasmettono le informazioni al mittente. Tali dati possono indicare quando il destinatario ha aperto l’e-mail, quante volte è stata vista, su quale dispositivo è successo e possono anche contenere l’indirizzo IP del destinatario.

Di norma, tali tracker sono invisibili all’utente, perché sono singoli pixel incorporati nel corpo dell’e-mail come immagine. Sono più comunemente usati per la pubblicità mirata, ma possono anche essere usati per anonimizzare le persone, raccogliere informazioni sui destinatari e semplicemente tenere traccia di chi legge una particolare email e quando.

ProtonMail segnala che il servizio ora blocca tali tracker per impostazione predefinita su tutti gli account, compresi quelli gratuiti. Il servizio bloccherà i pixel tracker che ritiene pericolosi e nasconderà anche l’indirizzo IP dell’utente in modo che la loro posizione non sia nota a terzi.

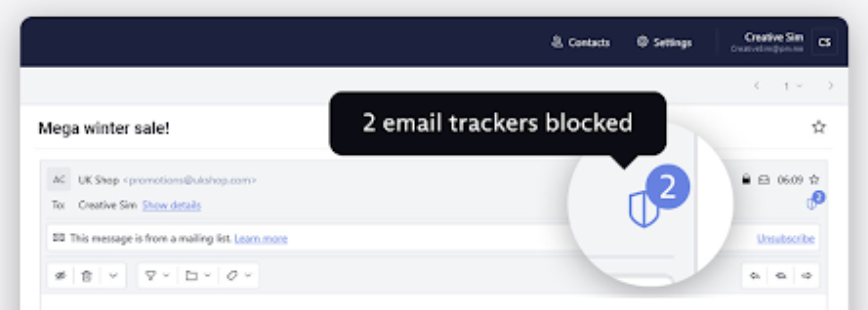

Quando si blocca ogni tracker, l’utente vedrà una notifica corrispondente con un’icona interattiva, facendo clic sulla quale sarà possibile saperne di più sui tracker rilevati.

Puoi verificare se la nuova funzionalità è abilitata nelle impostazioni: Impostazioni -> Privacy e-mail -> Blocca tracciamento e-mail.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.