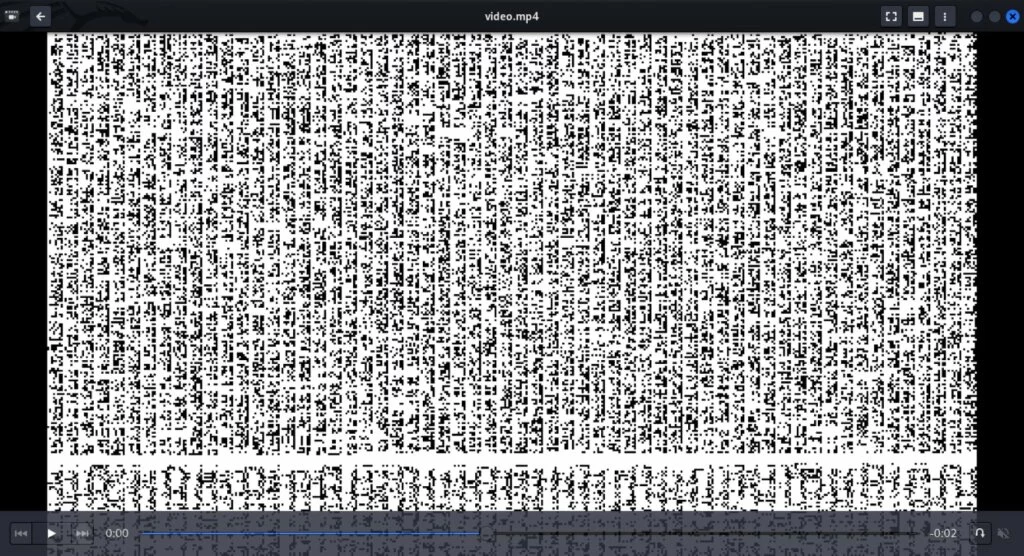

PixelCode nasce come progetto di ricerca che esplora una tecnica nascosta per archiviare dati binari all’interno di immagini o video. Invece di lasciare un eseguibile in chiaro, il file viene convertito in dati pixel, trasformando ogni byte in una struttura di colore. La tecnica cambia completamente il modo in cui consideriamo file grafici e video, mostrandoli come potenziali vettori di dati binari senza esporne il contenuto reale.

Il concetto alla base è semplice nella sua idea, ma complesso nella realizzazione: convertire un programma eseguibile in una mappa visiva.

Questo “codice pixel” può poi essere memorizzato dentro un’immagine o un video, rendendolo apparentemente innocuo agli occhi di strumenti di scansione tradizionali che non analizzano il contenuto visivo alla ricerca di dati eseguibili.

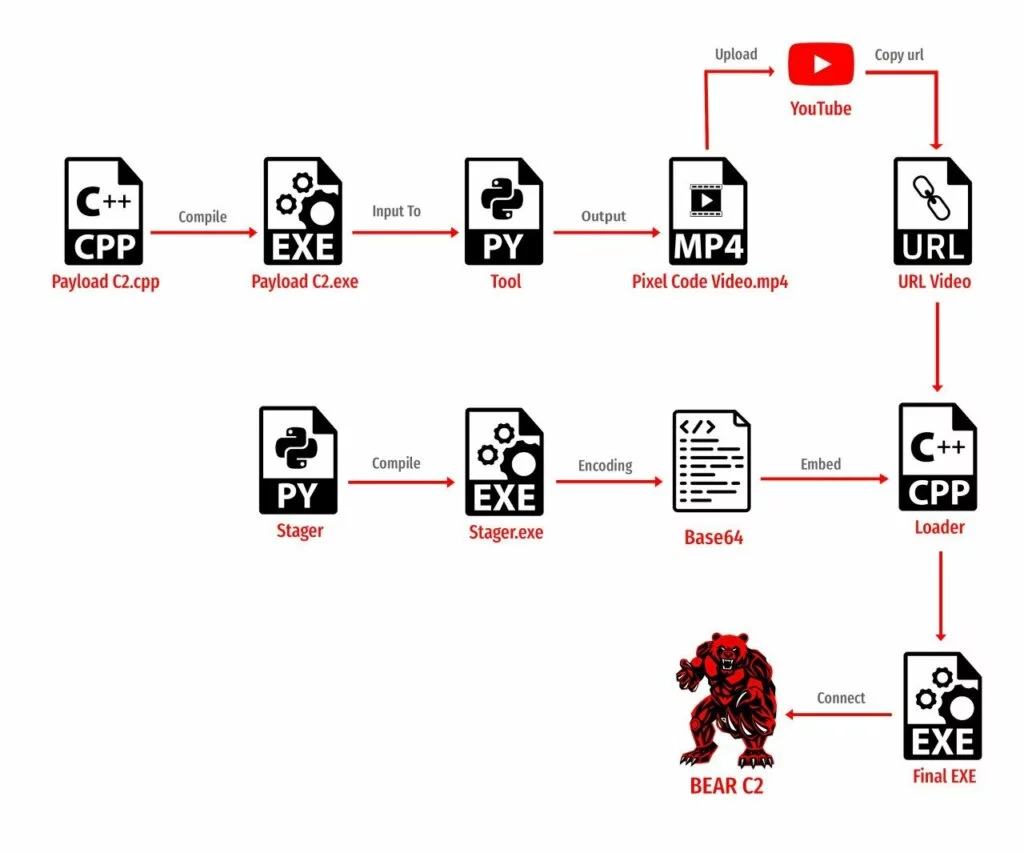

Il progetto documenta un processo in più fasi. La prima prevede un payload in C++ progettato per comunicazioni di comando e controllo, compilato in un eseguibile standard. Questo eseguibile non viene distribuito così com’è, ma convertito in un video MP4 mediante uno strumento Python dedicato.

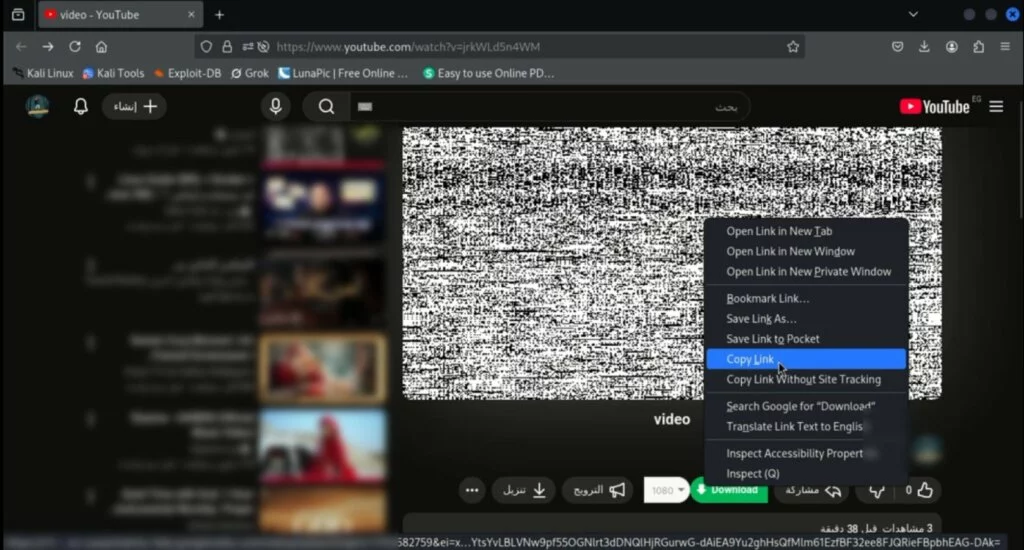

Una volta generato il video con il “Pixel Code”, esso può essere caricato su piattaforme pubbliche come servizi di condivisione video. La playlist ospita così un file apparentemente innocuo, un video qualsiasi, che in realtà contiene dati binari pronti a essere estratti.

Il passo successivo utilizza un loader C++ che include l’URL del video. Questo loader, quando avviato su un sistema, scarica il video e chiama un piccolo stager Python, anche esso incorporato nel loader, per riconvertire i pixel nei byte originali.

Questa tecnica apre scenari insoliti: file multimediali caricati su servizi fidati possono servire a trasportare dati che sfuggono a filtri di sicurezza tradizionali, che tendono a concentrarsi su EXE o script espliciti. L’idea sottostante è che i video non siano soggetti alle stesse scansioni rigorose di file binari.

L’esecuzione in memoria del payload ricostruito evita la scrittura su disco di file potenzialmente sospetti, complicando l’individuazione e la rimozione tramite antivirus o sistemi di rilevamento comportamento.

Questo progetto non è un attacco reale ma una dimostrazione di ricerca e consapevolezza, usata per evidenziare come tecniche non convenzionali possano essere sfruttate per la consegna di codice.

Verso la fine del documento, gli autori sottolineano che la tecnica è solo per scopi educativi e di ricerca, e non devono essere usati in modi che violano leggi – e qui si inquadra S3N4T0R-0X0/Malicious-PixelCode come esempio di ricerca avanzata.