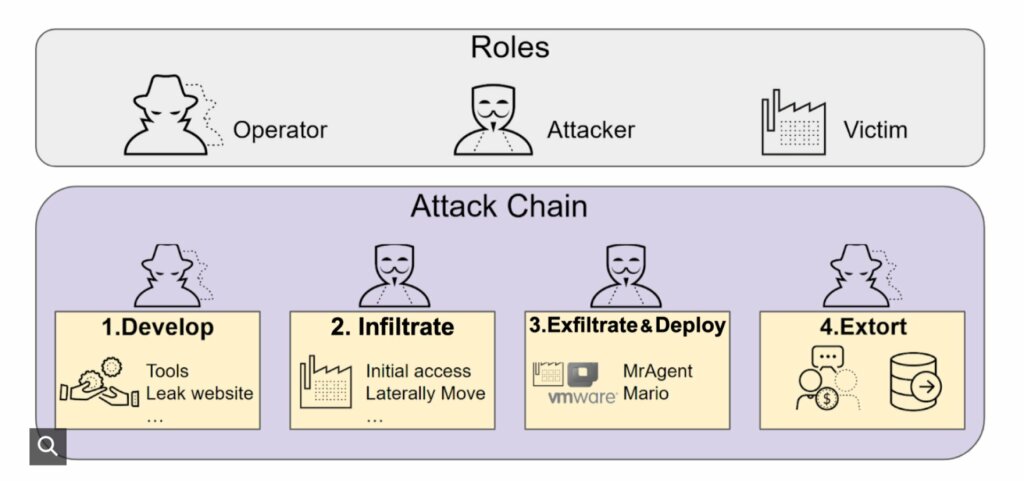

Il gruppo dietro RansomHouse, uno dei più noti servizi di distribuzione di ransomware, ha rafforzato le capacità tecniche dei suoi attacchi. Secondo gli esperti, i criminali informatici hanno aggiunto al loro arsenale uno strumento di crittografia aggiornato, caratterizzato da un’architettura più complessa e funzionalità ampliate.

Le modifiche hanno interessato sia l’algoritmo di elaborazione dei file sia i metodi che ne complicano l’analisi successiva. RansomHouse è attivo dalla fine del 2021, inizialmente con fughe di dati e poi con l’uso attivo di ransomware negli attacchi.

Il servizio si è sviluppato rapidamente, incluso il rilascio dell’utility MrAgent per il blocco di massa degli hypervisor VMware ESXi. Uno degli incidenti più recenti noti ha riguardato l’uso di diverse varianti di ransomware contro la società di e-commerce giapponese Askul

Un recente rapporto dell’Unità 42 di Palo Alto Networks descrive una nuova variante del ransomware chiamata “Mario“. A differenza della versione precedente, che utilizzava un’elaborazione monofase, la modifica aggiornata utilizza un approccio a due fasi con due chiavi: una chiave primaria da 32 byte e una chiave secondaria da 8 byte.

Ciò aumenta significativamente la potenza della crittografia e complica i tentativi di recupero dei dati.

Un’ulteriore protezione è fornita da un meccanismo di elaborazione dei file riprogettato. Invece di uno schema lineare, viene utilizzata la suddivisione dinamica dei blocchi, con una soglia di 8 GB e crittografia parziale.

Le dimensioni e il metodo di elaborazione di ciascun file dipendono dalle sue dimensioni e vengono calcolati utilizzando complesse operazioni matematiche. Questo approccio complica l’analisi statica e rende il comportamento del crittografo meno prevedibile.

Anche la struttura di gestione della RAM è stata modificata: ora vengono utilizzati buffer separati per ogni fase di crittografia. Ciò aumenta la complessità del codice e riduce la probabilità di rilevamento durante l’analisi. Inoltre, la nuova versione fornisce informazioni più dettagliate durante l’elaborazione dei file, mentre in precedenza si limitava a un messaggio sul completamento dell’attività.

I file delle macchine virtuali, che ricevono l’estensione “.emario” dopo la crittografia, rimangono il bersaglio degli attacchi. In ogni directory interessata viene lasciato un messaggio con le istruzioni su come ripristinare l’accesso ai dati (ransom note).

Gli specialisti dell’Unità 42 sottolineano che questa evoluzione del ransomware RansomHouse è un segnale d’allarme. La maggiore complessità ostacola la decrittazione e complica notevolmente l’analisi dei campioni, suggerendo una strategia ben ponderata, focalizzata non sulla scala, ma sull’efficienza e sulla segretezza.