#Instagram, con oltre 100 milioni di foto caricate ogni giorno, è una delle #piattaforme #social più popolari.

#CheckPoint Research ha quindi deciso di verificare la sicurezza dell’app su #Android e #iOS, rilevando una #vulnerabilità critica che può essere utilizzata per eseguire codice remoto sul telefono della vittima.

Il modus operandi per questa ricerca è stato quello di esaminare i progetti di terze parti utilizzati da Instagram.

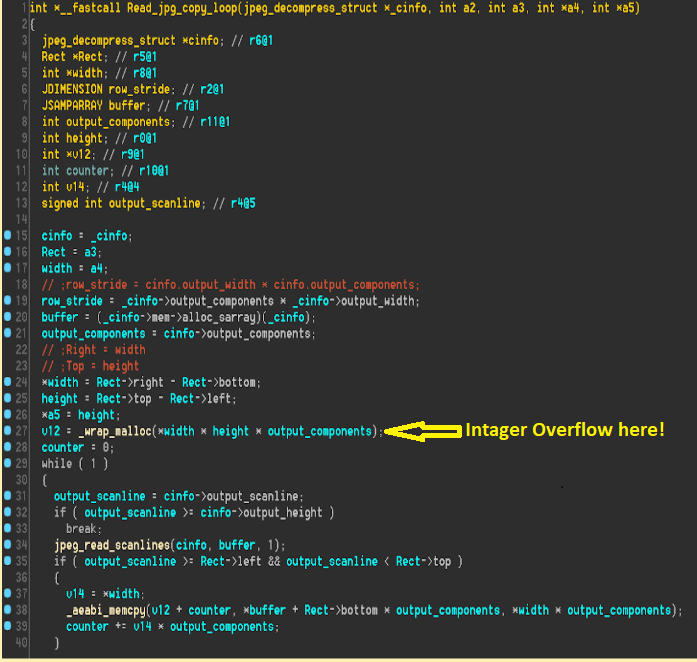

Molti sviluppatori di #software, utilizzano progetti #opensource nel loro software. Abbiamo trovato una vulnerabilità nel modo in cui Instagram utilizza #Mozjpeg , il progetto open source utilizzato come decodificatore del formato #JPEG.

Nello scenario di attacco descritto di, un aggressore invia semplicemente una immagine alla vittima tramite e-mail, #WhatsApp o altre piattaforme di scambio multimediale. Quando la vittima apre l’app di Instagram, ha luogo lo sfruttamento.

Tale vulnerabilità è stata rilevata utilizzando la tecnica del #fuzzing, che abbiamo visto ieri.

#redhotcyber #cybersecurity #hacking #rce #zeroday

https://research.checkpoint.com/2020/instagram_rce-code-execution-vulnerability-in-instagram-app-for-android-and-ios/amp/